Metasploit چیست؟ راهنمای مبتدی

تست نفوذ به شما امکان می دهد به این سؤال پاسخ دهید ، "چگونه ممکن است کسی با ناسازگار با قصد من مشکلی ایجاد کند؟" با استفاده از ابزارهای تست قلم ، کلاه های سفید و متخصصان DevSec می توانند در هر نقطه شبکه ها و برنامه های کاربردی را بررسی کنند. در طول فرآیند تولید و استقرار با هک کردن سیستم.

یکی از این کمک های تست نفوذ ، پروژه Metasploit است. این چارچوب منبع باز مبتنی بر روبی اجازه می دهد تا از طریق تغییرات خط فرمان یا رابط کاربری گرافیکی تست شود. همچنین می توان آن را از طریق کدگذاری گسترش داد تا بعنوان یک افزونه که از چندین زبان پشتیبانی می کند ، استفاده شود.

چارچوب Metasploit چیست و چگونه مورد استفاده قرار می گیرد؟

چارچوب Metasploit ابزاری بسیار قدرتمند است که می تواند توسط مجرمان سایبری مورد استفاده قرار گیرد. و همچنین هکرهای اخلاقی برای بررسی آسیب پذیری های سیستماتیک در شبکه ها و سرورها. از آنجا که این یک چارچوب منبع باز است ، می توان آن را به راحتی با اکثر سیستم عامل ها سفارشی کرد و از آن استفاده کرد. بعنوان یکی دیگر از طعم های شکار در معرض خطر ، به محض شناسایی و مستندسازی نقص ها ، می توان از این اطلاعات برای رفع نقاط ضعف سیستمیک و اولویت بندی راه حلها استفاده کرد.

تاریخچه مختصری از Metasploit

پروژه Metasploit در سال 2003 توسط H.D انجام شد. مور برای کمک به عنوان یک ابزار شبکه قابل حمل مبتنی بر پرل ، با کمک توسعه دهنده اصلی مت میلر. تا سال 2007 کاملاً به روبی تبدیل شد و مجوز در سال 2009 توسط Rapid7 بدست آمد ، جایی که همچنان به عنوان بخشی از کارنامه بازرگانی شرکت مستقر در بوستون برای توسعه امضا IDS و ابزارهای از راه دور ، بهره برداری ، فازی ، ضد پزشکی قانونی و فرار از راه دور در نظر گرفته شده است.

بخش هایی از این ابزارهای دیگر در چارچوب Metasploit ، که در سیستم عامل Kali Linux ساخته شده است ، زندگی می کنند. Rapid7 همچنین دو ابزار اختصاصی OpenCore ، Metasploit Pro ، Metasploit Express را توسعه داده است.

این فریم ورک تبدیل به ابزار توسعه و کاهش می شود. قبل از Metasploit ، آزمایشکنندگان قلم باید با استفاده از ابزارهای متنوعی که ممکن است یا ممکن است از سکوی مورد آزمایش آنها پشتیبانی نکند ، کدها را با دست خود بنویسند و آن را به صورت دستی ، همه پروب ها را به صورت دستی انجام دهند. آزمایش از راه دور تقریباً غیرقابل شنیدن بود ، و این باعث دسترسی متخصصان امنیتی به محلی و شرکت هایی شد که ثروت خود را در مشاوران IT یا خانه های امنیتی صرف می کنند.

چه کسی از Metasploit استفاده می کند؟

به دلیل استفاده گسترده از برنامه های کاربردی و در دسترس بودن منبع باز ، Metasploit توسط همه در زمینه تحولات جوانب مثبت DevSecOps گرفته تا هکرها استفاده می شود. برای هرکسی که به نصب آسان و ابزار قابل اعتماد و کارآزمایی که بتواند کار را تمام کند ، صرف نظر از این که از چه سکو یا زبانی استفاده شود ، مفید است. این نرم افزار در مورد هکرها و به طور گسترده در دسترس است ، که نیاز به متخصصان امنیتی را برای آشنایی بیشتر با چارچوب حتی در صورت عدم استفاده از این برنامه تقویت می کند.

Metasploit اکنون شامل بیش از 1677 سوء استفاده سازماندهی شده در بیش از 25 سیستم عامل ، از جمله آندروید ، پی اچ پی ، پایتون ، جاوا ، سیسکو و موارد دیگر. این چارچوب همچنین تقریباً 500 بار بار را شامل می شود ، برخی از این موارد عبارتند از:

- بارهای پوسته فرمان که به کاربران امکان می دهد اسکریپت ها یا دستورات تصادفی را در برابر میزبان اجرا کنند

- بارهای پویا که به آزمایش کنندگان امکان می دهد بارهای منحصر به فردی را ایجاد کنند تا از نرم افزار آنتی ویروس خودداری کنند

- بارهای مترسنجی که به کاربران امکان می دهد مانیتور دستگاه را با استفاده از VMC مانیتور کنند و جلسات خود را بارگیری کنند یا پرونده ها را بارگذاری و بارگیری کنند

- بارهای استاتیک که امکان ارسال و درگاه را از طریق شبکه میسر می سازند

Metasploit Uses and Benefits

تمام آنچه شما نیاز به استفاده از Metasploit پس از نصب دارید ، کسب اطلاعات در مورد هدف یا از طریق اسکن پورت ، اثر انگشت OS یا استفاده از یک اسکنر آسیب پذیری برای یافتن راهی برای ورود به شبکه است. سپس ، این فقط یک موضوع ساده برای انتخاب یک استثمار و بار شماست. در این زمینه ، یک بهره برداری وسیله ای برای شناسایی یک ضعف در انتخاب شما برای دفاع از شبکه ها یا سیستم به طور فزاینده سخت تر و استفاده از آن نقص برای ورود است.

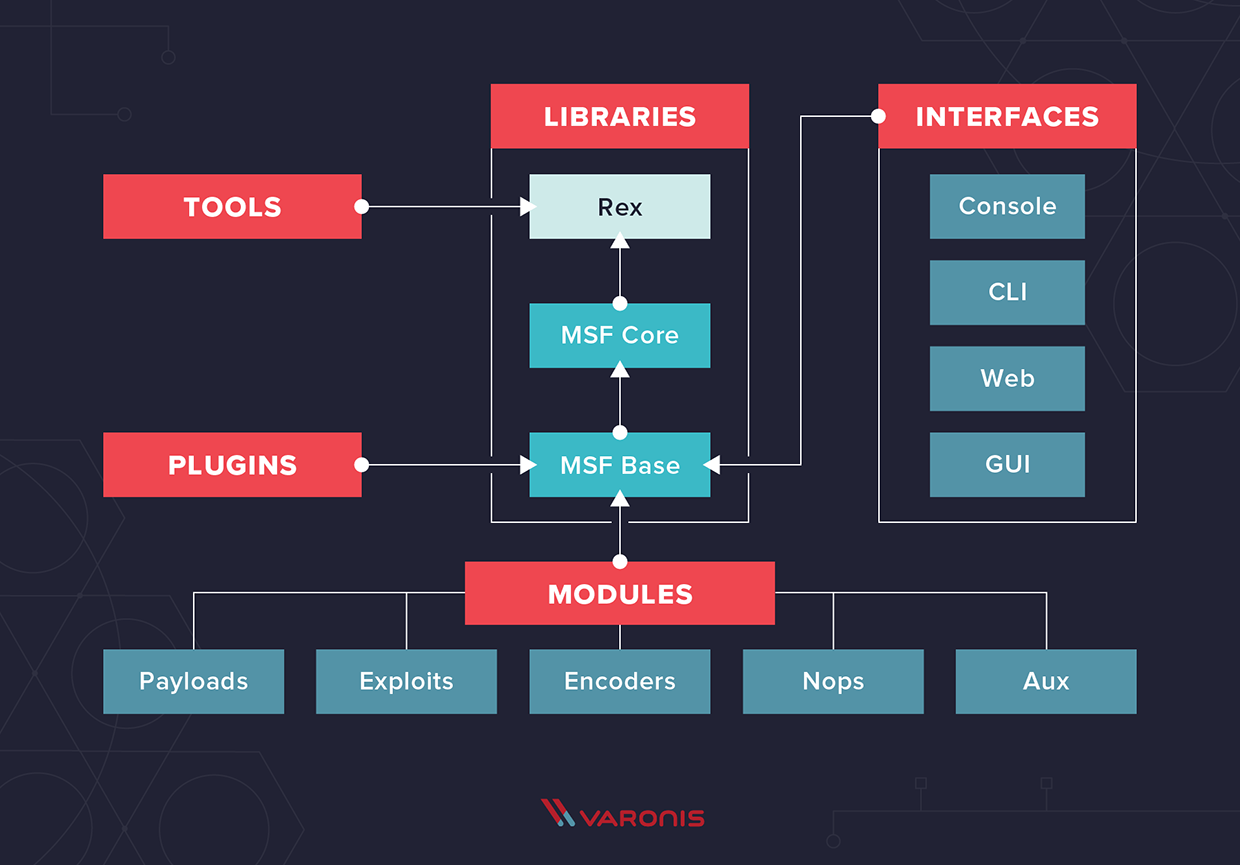

این چارچوب از مدل ها و رابط های مختلف ساخته شده است ، که شامل msfconsole نفرین تعاملی ، msfcli به توابع همه msf از ترمینال / cmd ، ابزار جاوا گرافیکی آرمیتاگ که برای ادغام با MSF استفاده می شود ، و رابط کاربری جامعه Metasploit که از تست قلم از راه دور پشتیبانی می کند.

آزمایش کنندگان کلاه سفید که سعی در پیدا کردن یا یادگیری کلاه های سیاه و هکرها دارند باید بدانند که آنها معمولاً اعلامی مبنی بر استفاده از Metasploiting را از بین نمی برند. این دسته از رازها دوست دارند از طریق تونل های شبکه خصوصی مجازی کار کنند تا آدرس IP خود را بپوشانند ، و بسیاری از آنها از VPS اختصاصی استفاده می کنند و همچنین برای جلوگیری از وقفه هایی که معمولاً بسیاری از ارائه دهندگان میزبانی مشترک را دچار مشکل می کنند. این دو ابزار حفظ حریم خصوصی همچنین ایده خوبی برای کلاه های سفید است که قصد دارند با Metasploit وارد دنیای بهره برداری ها و آزمایش قلم شوند.

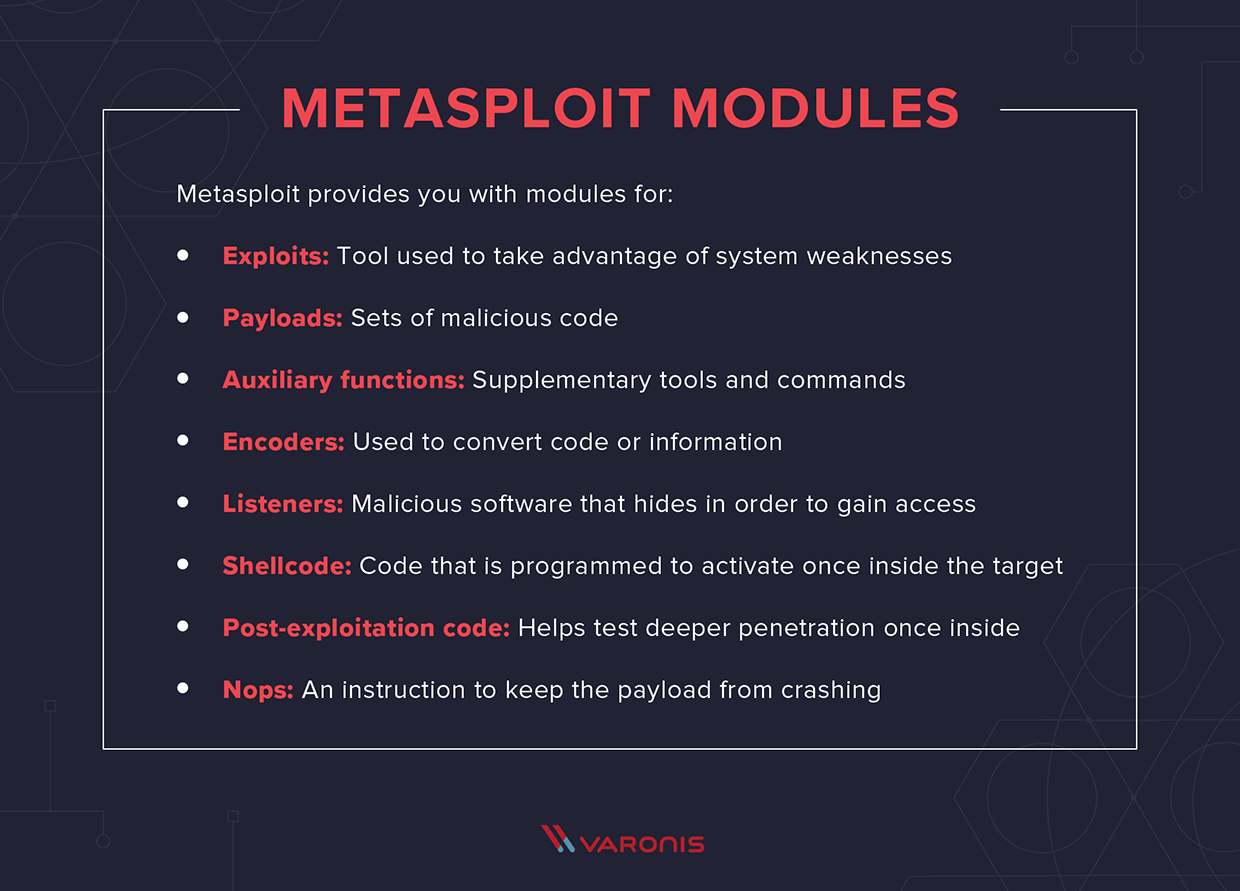

همانطور که در بالا گفته شد ، Metasploit سوء استفاده ، بارگیری ، عملکردهای کمکی ، رمزگذارها ، شنونده ها ، پوسته کد را برای شما فراهم می کند. ، کد پس از بهره برداری و شبانه روزی.

شما می توانید یک گواهینامه تخصصی متخصص Metasploit Pro را به صورت آنلاین بدست آورید تا به یک تست کننده قلم معتبر تبدیل شوید. نمره قبولی برای اخذ گواهینامه 80 درصد است و امتحان کتاب آزاد حدود دو ساعت طول می کشد. 195 دلار هزینه دارد و شما می توانید یک بار تأیید کنید گواهی نامه خود را چاپ کنید.

قبل از امتحان ، توصیه می شود دوره آموزشی Metasploit را طی کرده و مهارت یا دانش کار خود را انجام دهید:

- Windows and Linux OS [19659014] پروتکل های شبکه

- سیستم های مدیریت آسیب پذیری

- مفاهیم اصلی آزمایش قلم

گرفتن این اعتبار یک موفقیت مطلوب برای هرکسی است که می خواهد تبدیل به یک بازاریاب یا تحلیلگر امنیتی در بازار شود.

چگونه می توان Metasploit

را بدست آورد. ] Metasploit از طریق نصب کننده های منبع باز به طور مستقیم از وب سایت Rapid7 در دسترس است. علاوه بر آخرین نسخه مرورگرهای Chrome ، Firefox یا Explorer ، حداقل سیستم مورد نیاز عبارتند از:

سیستم عامل:

- Ubuntu Linux 14.04 یا 16.04 LTS (توصیه می شود)

- Windows Server 2008 or 2012 R2

- Windows 7 SP1 +، 8.1، یا 10

- Red Hat Enterprise Linux Server 5.10، 6.5، 7.1 یا بعد

سخت افزار: 19659013] پردازنده 2 گیگاهرتز +

شما باید نرم افزارهای آنتی ویروس و فایروال های نصب شده بر روی دستگاه خود را غیرفعال کنید. قبل از شروع ، و امتیازات اداری را بدست آورید. نصب کننده واحدی است که در هنگام نصب چارچوب برای شما پیکربندی شده است. همچنین اگر می خواهید وابستگی های سفارشی را پیکربندی کنید ، گزینه نصب دستی نیز دارید. کاربران با نسخه Kali Linux قبلاً نسخه Metasploit Pro را با سیستم عامل خود از قبل آماده کرده اند. کاربران ویندوز جادوگر نصب سپر را طی می کنند.

پس از نصب ، هنگام راه اندازی ، با این گزینه ها روبرو خواهید شد:

- ایجاد بانک اطلاعاتی در /Users/joesmith/.msf4/dbociation19659014rouletteStarting Postgresql [19659014] ایجاد کاربران پایگاه داده

- ایجاد یک طرحواره اولیه بانک اطلاعاتی

آموزش نحوه استفاده از Metasploit: Tutorial + Tips

سهولت یادگیری استفاده از Metasploit بستگی به دانش شما از Ruby دارد. با این حال ، اگر با سایر زبانهای برنامه نویسی و برنامه نویسی مانند پایتون آشنایی دارید ، پرش به کار با Metasploit نباید به سرعت سرعت یابد. در غیر این صورت ، این یک زبان شهودی است که به راحتی می توانید با تمرین آن را بیاموزید.

از آنجا که این ابزار به شما نیاز دارد تا محافظت های منظم خود را غیرفعال کنید و تولید کد مخرب را قادر می سازد ، باید از خطرات احتمالی درگیر شوید. در صورت امکان ، این ابزار را بر روی یک سیستم جداگانه از دستگاه شخصی خود یا هر رایانه ای که حاوی اطلاعات بالقوه حساس است یا به چنین اطلاعاتی دسترسی داشته باشید ، نصب کنید. شما باید هنگام آزمایش قلم با Metasploit از یک دستگاه کار اختصاصی استفاده کنید.

دلایل یادگیری Metasploit

این بسته نرم افزاری برای هر کسی که یک تحلیلگر امنیتی یا آزمایش کننده قلم است ، ضروری است. این یک ابزار ضروری برای کشف آسیب پذیری های پنهان با استفاده از انواع ابزارها و ابزارهای کاربردی است. Metasploit اجازه می دهد تا شما را به ذهن یک هکر وارد کنید و از همان روش ها برای کاوش و نفوذ شبکه ها و سرورها استفاده کنید.

در اینجا دیاگرامی از معماری معمولی Metasploit آورده شده است:

Metasploit گام به گام

ما با فرض اینکه سیستم اساسی و الزامات سیستم عامل را دارید ، آموزش مختصری از یک بهره برداری آسان را شروع خواهیم کرد. به منظور ایجاد یک محیط آزمایش ، برای ایجاد یک دستگاه هک مجازی مجازی نیاز به بارگیری و نصب Virtualbox ، Kali و Metasploitable دارید. برای ایجاد یک ماشین مجازی سوم برای این بهره برداری می توانید ویندوز XP یا بالاتر را بارگیری و نصب کنید.

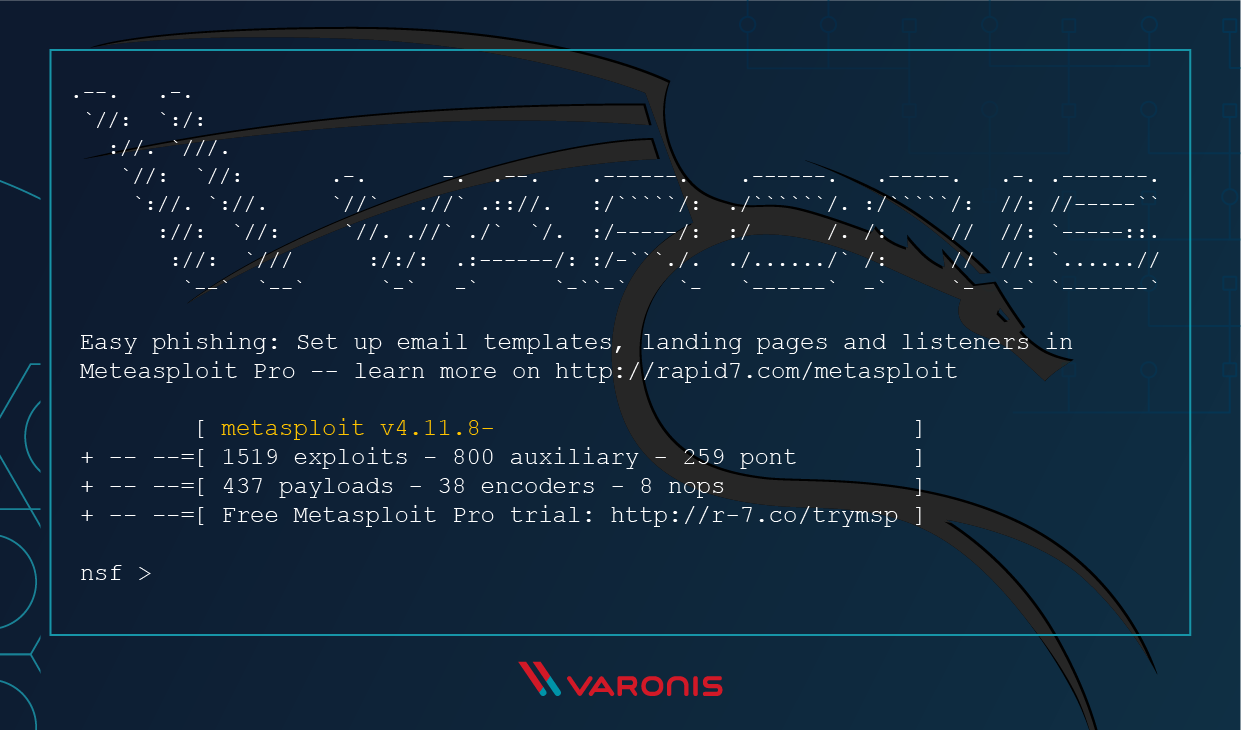

پس از نصب ابزار تست خود ، می خواهید کنسول Metasploit خود را باز کنید. به نظر می رسد:

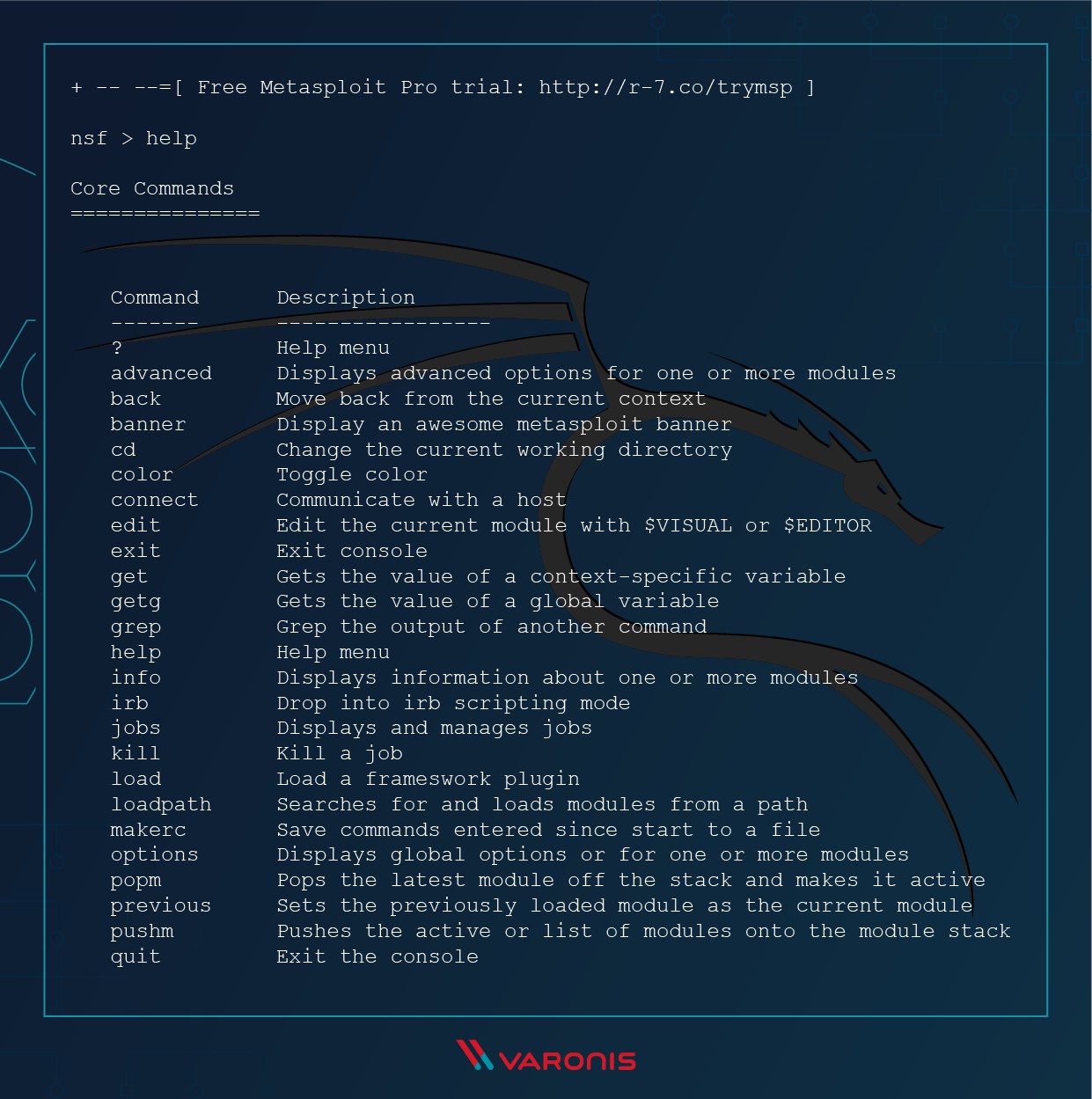

یک میانبر برای تایپ "کمک" به کنسول است که لیستی از دستورات Metasploit و آنها را وارد می کند. توضیحات باید به صورت زیر باشد:

یک ابزار قدرتمند و مفید ، برای شروع ، رابط کاربری گرافیکی Armitage است که به شما امکان می دهد اهداف را تجسم کنید و بهترین بهره برداری ها را توصیه کنید برای دسترسی به آنها این ابزار همچنین عملکردهای پیشرفته پس از بهره برداری را برای نفوذ عمیق تر و آزمایش بیشتر نشان می دهد. برای انتخاب آن از کنسول ، به برنامه ها – Exploit Tools – Armitage بروید.

پس از اینکه قسمت فرم را روی صفحه نمایش خود بدست آورید ، میزبان ، شماره پورت ، شناسه کاربری و رمز عبور را وارد کنید. پس از اتمام تمام زمینه ها ، وارد "وارد" شوید و آماده خواهید بود تا سوء استفاده خود را آغاز کنید.

منابعی برای یادگیری Metasploit

یک نکته عالی در مورد جامعه منبع باز تعهد به جمع آوری منابع و اشتراک اطلاعات است. این تجسم مدرن است که چرا اینترنت در وهله اول ایجاد شده است. این همکاری بدون مرز را امکان پذیر می کند و انعطاف پذیری را ارتقا می بخشد.

برای این منظور لیستی از منابع را ارائه می دهیم که به شما امکان می دهد تا به طور کامل قول Matspoit را تحقق بخشید.

یکی از بهترین منابع و اولین جایی که باید بازدید کنید. ، پایگاه دانش گسترده خود Metasploit است. در آنجا ، راهنماهای شروع سریع ، متامدول ها ، سوءاستفاده ها و شناسایی و رفع آسیب پذیری را پیدا خواهید کرد. همچنین می توانید در مورد انواع مختلف اعتبار و نحوه به دست آوردن آنها بیاموزید.

یکی دیگر از منابع مفید کارگاه سایبر Varonis است. این مجموعه ای از آموزش ها و جلسات را با کارشناسان صنعت امنیت ارائه می دهد.

آزمایش نفوذ برای ریشه کن کردن آسیب پذیری ها و جلوگیری از سوء استفاده از شبکه ها ضروری است. با همکاری با یک شرکت امنیت سایبری مبتنی بر داده و نتیجه گرا مانند وارونیس و به کار بردن چارچوبی مانند Metasploit ، شما می توانید هنگام محافظت از شبکه های خود یک نتیجه داشته باشید.