Azure Active Directory چیست؟ یک مرور کلی

Azure Active Directory (Azure AD) راه حل مدیریت هویت و دسترسی مبتنی بر ابر شرکت مایکروسافت (IAM) است. Azure AD ستون فقرات سیستم Office 365 است و می تواند با Active Directory همگام سازی شود و از طریق OAuth تأیید اعتبار را برای سایر سیستم های مبتنی بر ابر فراهم کند.

در طی همه گیر شدن سال 2020 ، تیم های مایکروسافت با افزایش شدید 70 درصدی مواجه شدند. کاربران تیم روزانه در یک ماه. در حالی که مشخص نیست که چه تعداد از این کاربران به طور کلی در Azure AD تازه وارد هستند ، اما می توان تصور کرد که همه گیر 2020 برای تأمین خواسته های یک نیروی کار از راه دور ، Azure AD را آغاز کرده و آن را پیاده سازی می کند.

دریافت تست قلم رایگان Active Directory Environments EBook

"این واقعاً چشم من را به سمت امنیت AD باز کرد به روشی که کارهای دفاعی هرگز انجام ندادند."

در زمان نگارش این مقاله هفته یازدهم هجوم است ، و به نظر می رسد احتمالاً بنگاه های اقتصادی مانند گذشته باز نخواهند گشت. Sysadmins که با محیط های ابر ترکیبی سروکار دارند باید درک کنند که Azure AD چگونه کار می کند و از همه مهمتر اینکه چگونه داده های خود را بدون داشتن محیط پیرامون امن در این ابر اول ایمن نگه داریم.

Windows Active Directory چیست؟

Windows Active Directory (AD) سلف مایکروسافت به Azure AD است. مایکروسافت Active Directory را در سرور ویندوز 2000 منتشر کرد و این یک استاندارد برای مدیریت هویت سازمانی شد.

Active Directory در سرورهایی به نام Domain Controllers (DC) زندگی می کند. هر DC شامل کاتالوگ کاربران و رایانه هایی است که مجاز به دسترسی به منابع موجود در شبکه هستند. کاربران از طریق احراز هویت Kerberos یا NTLM به DC احراز هویت می شوند.

امنیت AD یکی از موضوعات مورد علاقه ما است زیرا بسیاری از حملات گروه تحقیقاتی Varonis Incident Response در برخی از موارد در زنجیره کشتار سایبری شامل AD می شود. این می تواند یک حمله ساده بی رحمانه برای شکستن رمز عبور قدیمی NTLM یا تلاش برای افزایش امتیاز برای به دست آوردن حساب مدیر باشد. امنیت AD موضوع بسیاری از گفتگوهای کنفرانس بوده است و ما حتی برای اطمینان از مقاومت آن در برابر حملات رایج خارج از قفسه ، راهنمای جامعی را برای آزمایش قلم محیط AD شما نوشتیم.

هر مکالمه در مورد Azure AD باید به AD classic اشاره کند ، و دلیل آن را بیشتر در وبلاگ توضیح خواهیم داد.

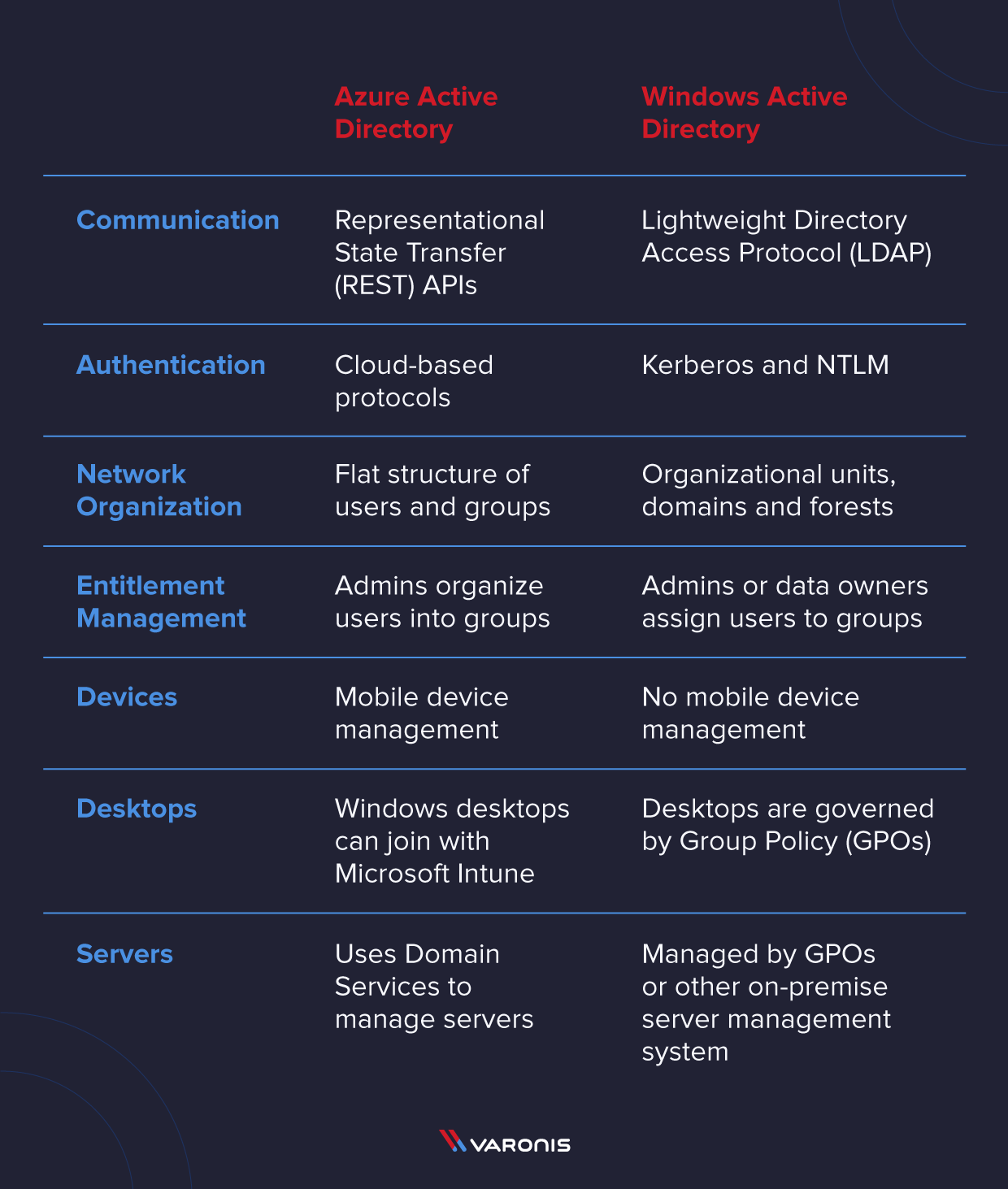

تفاوت بین Windows و Azure AD

Azure AD و Windows AD هر دو توسط مایکروسافت ایجاد شده اند ، و آنها هر دو سیستم IAM هستند ، اما تقریباً جایی که مقایسه ها متوقف می شود ، تقریباً همین است. آنها اساساً سیستم های متفاوتی هستند که در یک محیط سازمانی بهم پیوسته وجود دارد.

Azure Active Directory

- REST API: Azure AD از API های نمایندگی انتقال دولت (REST) برای پشتیبانی ارتباطات با سایر خدمات مبتنی بر وب استفاده می کند

- احراز هویت: Azure AD از پروتکل های احراز هویت مبتنی بر cloud مانند OAuth2 ، SAML و WS-Security برای احراز هویت کاربر استفاده می کند

- سازمان شبکه: هر نمونه Azure AD "مستاجر" نامیده می شود که یک ساختار مسطح کاربران و گروهها

- مدیریت حقوق: سرپرستان کاربران را در گروه ها سازماندهی می کنند و سپس به گروهها امکان دسترسی به برنامه ها و منابع را می دهند

- دستگاه ها: Azure AD مدیریت دستگاه تلفن همراه را با Microsoft Intune فراهم می کند

- دسک تاپ: دسک تاپ ویندوز می تواند با Microsoft Intune به Azure AD بپیوندد

- سرور: Azure AD از Azure AD Domain Services برای مدیریت سرورهایی استفاده می کند که در محیط ماشین مجازی Azure cloud زندگی می کنند ment

Windows Active Directory

- LDAP: Windows AD از پروتکل دسترسی سبک دایرکتوری (LDAP) برای انتقال داده ها بین کلاینت ها و سرورها و DC استفاده می کند.

- احراز هویت: Windows AD از Kerberos و NTLM برای اعتبار کاربری کاربر را تأیید کنید

- سازمان شبکه: Windows AD در واحدهای سازمانی ، دامنه ها و جنگل ها سازمان یافته است

- مدیریت حقوق: سرپرستان یا صاحبان داده ها کاربران را به گروه ها اختصاص می دهند و این گروه ها به منابع موجود دسترسی دارند شبکه

- دستگاه ها: Windows AD دستگاه های تلفن همراه را مدیریت نمی کند

- دسک تاپ: دسک تاپ هایی که به ویندوز AD پیوستند توسط Group Policy (GPOs) اداره می شوند

- سرورها: سرورها در Windows AD توسط GPO ها یا سایر سیستم های سرور پیش فرض مدیریت و اداره می شوند

پاسخ به س questionال "پس کدام یک را استفاده می کنم؟" احتمالاً هر دو است. اگر شما یک شبکه سازمانی مستقر را اجرا می کنید ، به احتمال زیاد از قبل Windows AD دارید و برای مدیریت زیرساخت های ابری خود Azure AD را اضافه می کنید.

اگر شما یک سازمان کاملاً جدید را از ابتدا شروع می کنید ، Azure AD می تواند پاسخگوی همه شما باشد نیاز دارد ، خصوصاً اگر قصد استفاده از زیرساختهای کاملاً مبتنی بر ابر را دارید.

س questionال دیگری که ممکن است بپرسید این است "پیکربندی کدام یک از دیگری دشوار است؟" و من می گویم که هیچ یک از دو مورد بیشتر یا کمتر قابل تنظیم نیستند و هیچ یک از آنها از کم و بیش امن نیستند. هر دو سیستم به یک متخصص واجد شرایط برای مدیریت و محافظت از شبکه شما برای شرکتهای بزرگتر از 100 کاربر یا بیشتر نیاز دارند. مدیریت کوچکتر Azure AD به طور کلی برای Azure AD آسان تر خواهد بود.

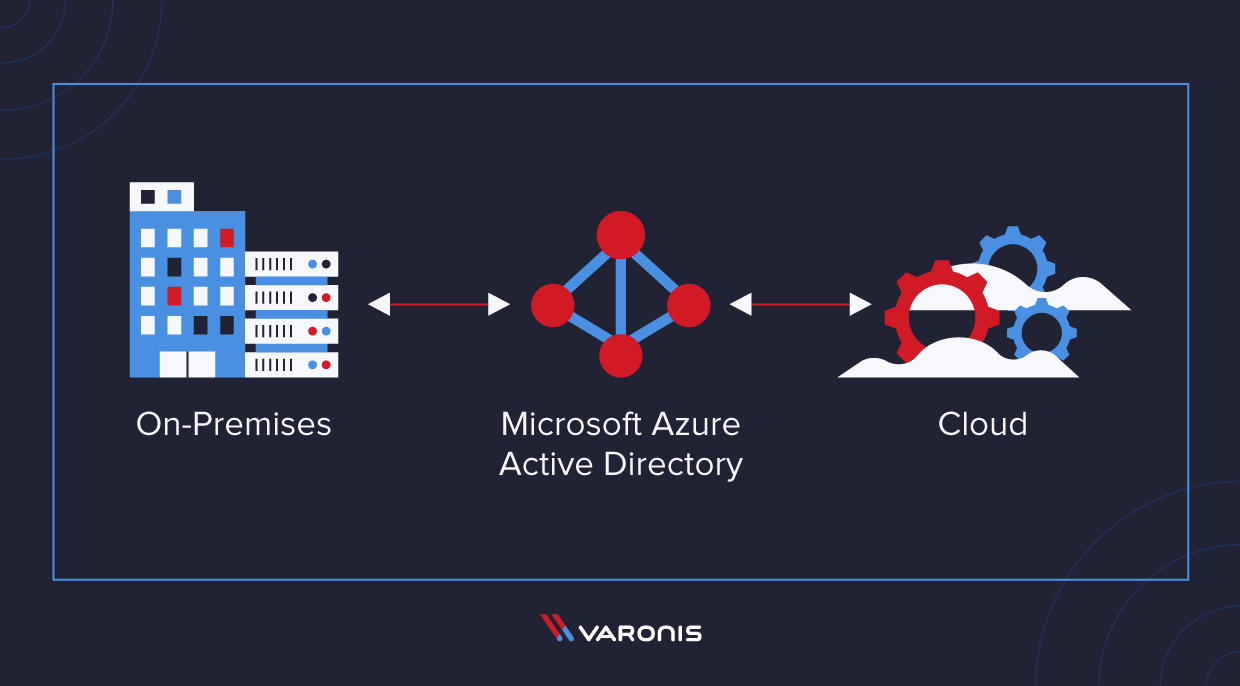

Azure AD Connect for Hybrid Deployments

Azure AD Connect راه حل مایکروسافت برای فعال کردن استفاده از Windows AD و Azure AD است. Azure AD Connect داده ها را بین DC های پیش فرض و cloud همگام سازی می کند.

Azure AD Connect به شما امکان می دهد حساب های کاربری را از سیستم On-Premise با Azure مستاجر خود همگام سازی کنید. همچنین امکان همگام سازی هش رمز عبور ، تأیید اعتبار تصویب ، فدراسیون و نظارت بر سلامتی را فراهم می کند.

این ویژگی ها به کاربران شما این امکان را می دهد که شناسه کاربری و رمزعبور یکسان و در ابر را داشته باشند و مدیریت محیط ترکیبی شما را آسان کنند . به طور خلاصه ، اگر محیط ترکیبی دارید به Azure AD Connect نیاز دارید.

به عنوان یک sysadmin یا یک طرفدار امنیتی ، مهم است که راه حل های امنیتی شما بدون توجه به دسترسی به cloud یا غیر فعال ، به شما نمای یکپارچه از هر کاربر را بدهند. منابع اولیه به عنوان مثال Varonis Data Security Platform ، تعیین دقیق کاربر و مشاهده فعالیت وی در Azure AD و Windows AD را آسان می کند. حتی اگر دو مخزن کاربر در پشت صحنه وجود دارد ، Varonis آنها را به عنوان یک کاربر واحد با یک پروفایل رفتار کاربر جامع که شامل فعالیت سریع و ابر است ، تلقی می کند.

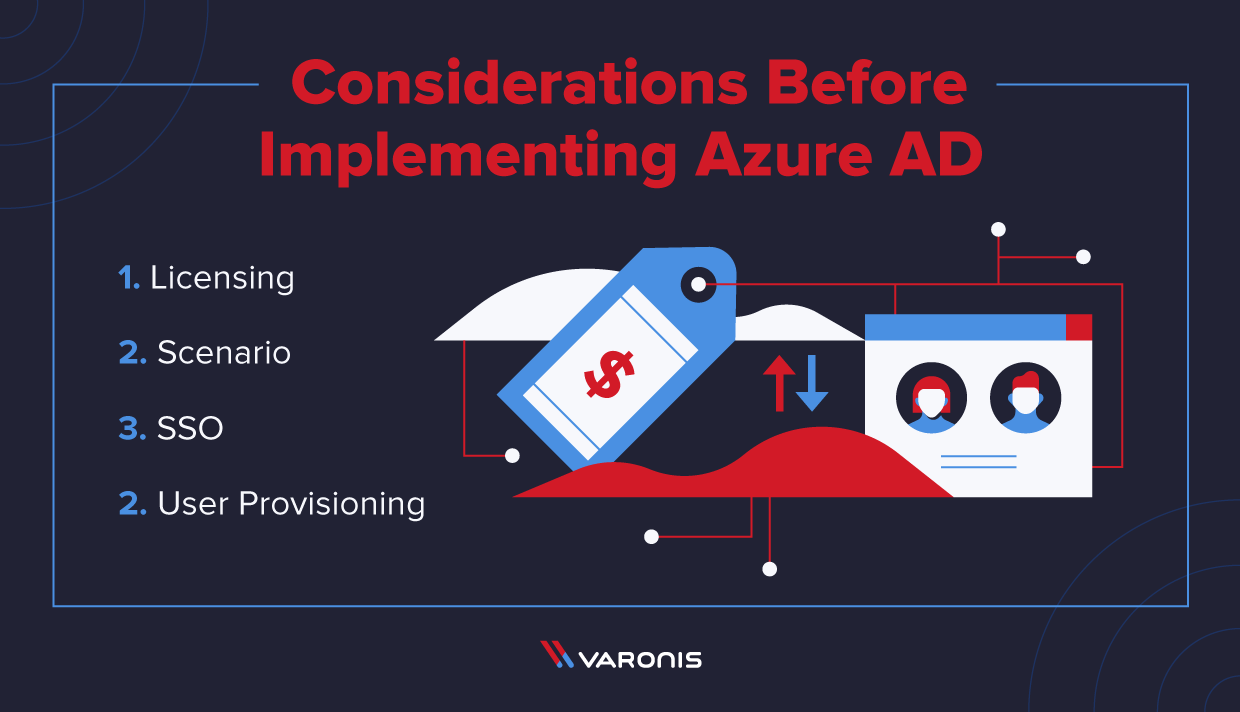

Azure Active Directory Considerations

]

]

خوب ، بنابراین اگر تا اینجا موفق شدید ، ممکن است در نظر داشته باشید Azure AD را برای سازمان خود پیاده کنید. اکنون شما باید تصمیمات واقعی بگیرید.

1. صدور مجوز: مجوز Azure AD از مجوز اشتراک ماهیانه همان مجوزهای Office 365 پیروی می کند. چهار سطح مجوز وجود دارد – برنامه های رایگان ، Office 365 ، Premium P1 و Premium P2.

برنامه های Office 365 به عنوان بخشی از اشتراک Office 365 شما هستند و بسته های Premium یک مورد جداگانه هستند. شما مجوز رایگان را به عنوان اشتراک اشتراک Azure ، Dynamics 365 ، Intune و Power Platform دریافت می کنید.

ردیف Premium ویژگی هایی مانند حفاظت از رمز عبور پیشرفته ، مدیریت رمز عبور سلف سرویس را برای کاربران خود ، مدیریت دسترسی پیشرفته گروهی و دسترسی مشروط.

لیست ویژگی های Azure AD و Microsoft 365 جداگانه است و برای درک همه چیز در دسترس شما باید به هر دو آنها نگاه کنید تا بتوانید استراتژی پیاده سازی خود را بسازید.

Ed. توجه: Office 365 اخیراً به Microsoft 365 تغییر نام داده است. در زمان نگارش این مقاله ، اسناد مایکروسافت حاوی هر دو نام است ، اما اینها یکسان هستند.

2. سناریوی خود را انتخاب کنید: لاجوردی ترکیبی یا لاجوردی؟ اگر از قبل Windows AD دارید ، بهترین گزینه ممکن است Hybrid باشد. اگر می خواهید یک زیرساخت فقط برای ابر ایجاد کنید ، Azure AD گزینه بهتری است.

برای محیط Hybrid خود ، می توانید با پیکربندی های Managed یا Federated همراه باشید. اگر می خواهید در Windows AD کاربر ایجاد کنید ، برای همگام سازی با Azure AD باید Azure AD Connect داشته باشید.

آیا می خواهید از مدیریت دستگاه در Azure AD استفاده کنید؟ در این صورت ، شما به ویندوز 10 در همه آن دستگاه ها نیاز دارید.

3. SSO: آیا می خواهید ورود به سیستم (SSO) را با Azure AD فعال کنید؟ برای استفاده از Azure SSO باید برنامه ها و سرویس های ابری خود را پیکربندی کنید و یک ابر ترکیبی برای چاپ تنظیم کنید.

4. تأمین کننده کاربر: چگونه می خواهید کاربران موجود خود را به Azure اضافه کنید؟ شما می توانید ثبت نام خود را در جایی انجام دهید که کاربران خودشان فرآیند را اجرا کنند ، Windows Autopilot یا یک مدیر بتواند کاربران خود را ثبت نام کند.

این چهار مرحله شما را در مسیر درست قرار می دهد. برای مشخص کردن همه پاسخها ، باید تکالیف دیگری انجام دهید ، که شما را به سمت س questionsالات بیشتری سوق می دهد که به پاسخهای مختلف نیاز دارند.

Azure Active Directory چگونه کار می کند؟

Azure AD سیستم جدیدی است که مایکروسافت برای پشتیبانی از زیرساخت های ابری از ابتدا طراحی کرده است. Azure AD از REST API برای انتقال داده ها از یک سیستم به سایر برنامه های ابری و سیستم هایی که از REST پشتیبانی می کنند (که بیشترین کاربردهای ابری است) استفاده می کند.

بر خلاف Windows AD ، Azure AD یک ساختار مسطح در یک مستاجر است. مستأجر را مانند دایره ای تصور کنید که تمام وسایل شما را احاطه کرده است. شما می توانید وسایل داخل مستاجر را کنترل کنید ، اما پس از آنکه از آن حلقه خارج شد ، نمایندگی خود را نسبت به آنچه برای وسایل شما اتفاق می افتد از دست می دهید.

در Varonis ، رویکرد ما به امنیت داده با اصول اعتماد صفر مطابقت دارد ، بنابراین با ادامه این کار ، ادامه خواهیم داد در صورت لزوم در اعتماد صفر ببافید.

کاربران و گروه ها

کاربران و گروه ها عناصر اصلی ساخت Azure AD هستند. همچنین می توانید کاربران را در گروه هایی سازمان دهید که همه رفتار مشابهی داشته باشند. به عنوان مثال ، شما ممکن است تیم مدیریت محصول خود را در یک گروه Azure AD قرار دهید و مجوزها را در سطح گروه اعطا کنید ، بنابراین هنگامی که کاربران از سازمان خارج می شوند ، فقط باید یک حساب را غیرفعال کنید و بقیه گروه به همان صورت باقی بمانند. [19659002] کاربران در Azure AD می توانند از داخل و خارج Azure AD وارد شوند. بگذارید این را دوباره بیان کنم. Azure AD شما می تواند حاوی شناسه هایی برای کاربران داخل سازمان شما و کاربران خارج از سازمان شما باشد که دارای حساب Microsoft هستند. در زیر مشاهده کنید:

معنای این معنی این است که شما می توانید افراد خارج از سازمان خود را در داخل مستاجر خود بیاورید و به آنها مجوزهای خاصی بدهید درست مثل آنها بخشی از سازمان شما هستند. اگر به درستی انجام شود ، سطح امنیتی اضافی برای داده های سازمان فراهم می شود.

افزودن کاربر و گروه ها به Azure AD

روش های مختلفی برای جمع آوری کاربران و گروه های شما در Azure AD وجود دارد.

- استفاده از Azure AD Connect برای همگام سازی کاربران از Windows AD به Azure AD. اکثر شرکت هایی که از قبل دارای Windows AD هستند از این روش استفاده می کنند.

- شما می توانید به صورت دستی در پورتال مدیریت Azure AD ایجاد کنید.

- می توانید برای اضافه کردن کاربران جدید با PowerShell ، فرایند را اسکریپت کنید.

- یا می توانید روند را برنامه ریزی کنید با Azure AD Graph API.

مهم نیست که از کدام گزینه شروع می کنید یا از آن استفاده می کنید ، بعداً ، در مورد افزودن کاربران در Azure AD چند نکته اساسی وجود دارد.

- روش تأیید اعتبار و سیاست های رمز عبور خود را تعیین کنید ، و احراز هویت چند عاملی را اعمال کنید.

- فقط کاربرانی را که نیاز دارید به Azure AD اضافه کنید. حسابهای سرویس یا حسابهای قدیمی را در Windows AD بگذارید یا آنها را حذف کنید.

- دسترسی ممتاز در Azure AD را به حداقل برسانید و برای ایمن نگه داشتن دسترسی ممتاز از راهنمایی های Microsoft پیروی کنید.

- کاربران را در گروه ها سازماندهی کنید و فقط به گروه ها اجازه دسترسی دهید برنامه ها و منابعی که برای انجام وظیفه خود به آنها نیاز دارند.

- کاربران را به دستگاه های خود (تلفن های همراه ، لپ تاپ و غیره) متصل کنید ، بنابراین می توانید محدودیت هایی در مورد بارگیری یا ذخیره اطلاعات محرمانه از دستگاه های تأیید شده و تحت نظارت تعیین کنید. [19659075] دامنه های سفارشی

افزودن دامنه سفارشی به Azure AD باعث کاهش سرخوردگی از تجربه کاربران هنگام مهاجرت به سیستم جدید می شود. دامنه پیش فرض Azure AD به این شکل است:

- @ notarealdomain.onmicrosoft.com

برای تایپ کردن بسیار زیاد است. اگر Azure AD را برای استفاده از دامنه ای متعلق به خود پیکربندی کنید ، کاربران از شما تشکر می کنند. در عوض چیزی شبیه @ notarealdomain.com است. مقابله با این مسئله بسیار آسان تر است.

حملات مشترک علیه Azure AD

می خواهم بگویم که انتقال به Azure AD روان و بدون مشکل بود ، اما افسوس. هرگونه تغییر مهم در زیرساخت های مجهز به ابر ، مطمئناً مهاجمان مخربی را که می خواهند به مرز جدید نفوذ کنند ، جذب می کند.

تیم Varonis IR بسیاری از حملات نیروی وحشیانه علیه Azure AD را بررسی می کند. مهاجمان دوست دارند از مجموعه های گسترده نام کاربری و گذرواژه های موجود در تخلیه داده ها برای ورود به حساب های Azure AD استفاده کنند – روشی که به عنوان پر کردن اطلاعات شناخته می شود.

Azure AD از اینترنت در دسترس است ، بنابراین یک هدف نسبتاً آسان است. یک سیاست گذرواژه مناسب و احراز هویت چند عاملی ، و همچنین نظارت رفتاری بر فعالیت ورود به سیستم و جستجوی جغرافیایی ، می تواند بیشتر حملات نیروی وحشی را خنثی کند. اکثر. در صورت موفقیت یک حمله کننده با یک بار ورود ، هنوز باید داده های خود را کنترل کنید تا فعالیت سوicious در داخل مستأجر خود را تشخیص دهید.

فیشینگ حمله مهم دیگری است که علیه کاربران Azure AD مشاهده می کنیم. فیشینگ می تواند منجر به سرقت اعتبارنامه یا آلوده شدن به بدافزار شود ، که می تواند جای پای مهاجمین را برای دسترسی به مستاجر شما فراهم کند. یکی از پیشرفت های بهتری که Azure AD ارائه می دهد ، هشدارها هنگام باز کردن ایمیل از طرف خارجی یا منبع غیر معتمد است.

می توانید این تنظیم و سایر محافظت از ایمیل را در Azure فعال کنید. کنسول مدیریت AD. تیم Varonis IR نحوه استفاده از فیشینگ برای نفوذ و سرقت داده ها را در این آزمایشگاه امنیت سایبری زنده نشان می دهد.

Azure Skeleton Key Attack

این حمله مربوط به Azure AD Connect است ، که ما در بالا به عنوان راهی برای همگام سازی شما توصیف کردیم. لاجوردی و زودرس میلادی. Azure AD Connect از طریق روشی به نام Pass-Through Authentication پیکربندی می شود. هنگامی که از این روش استفاده می شود ، سروری به نام "Azure Agent" از قبل نصب می شود.

اگر مهاجمی سرور عامل Azure سازمانی را به خطر بیندازد ، می توانند یک درب پشتی ایجاد کنند که به آنها اجازه می دهد به عنوان هر کاربر هماهنگ شده وارد سیستم شوند. Varonis اثبات مفهومی را ایجاد کرد که عملکرد احراز هویت Azure را به 1 دستکاری می کند.) یک رمز عبور "کلید اسکلت" به ما می دهد که برای همه کاربران کار خواهد کرد ، و 2.) تمام نام های کاربری و کلمات عبور واقعی متن واضح را در یک پرونده ریخته است.

شما می توانید جزئیات را بخوانید و Azure Skeleton Key حمله POC را در اینجا مشاهده کنید.

چه چیز دیگری می توانم در Azure AD پیکربندی کنم؟

مایکروسافت برای امنیت بیشتر و امنیت بیشتر و ابزارهای Azure AD و Microsoft 365 را ارائه می دهد. محافظت از داده های سازمان شما در فضای ابری. در اینجا چند گزینه دیگر وجود دارد که می توانید برای امنیت بیشتر سازمان خود فعال کنید.

- ادغام برنامه ها با Azure AD برای فعال کردن Single Sign-On (SSO)

- تأمین خودکار برنامه برای کاربران جدید براساس عضویت در گروه

- توانایی کاربر در رضایت دادن به برنامه ها را محدود کنید – این می تواند یک حمله فیشینگ باشد و هرگاه کاربر کلیک کند ، مهاجم جای خود را در مستاجر شما پیدا می کند

- پروتکل های قدیمی را مسدود کنید که دارای مشکلات امنیتی هستند ، مانند SMTP ، POP3 یا MAPI

- فعال کردن Microsoft Cloud Access Security (MCAS) برای ارائه نظارت در داخل مستاجر شما ، و تقویت این نظارت با حمله Azure Skeleton Key

- اکنون که Varonis را دارید ، تمام داده های حساس خود را طبقه بندی کرده و با Microsoft Azure Information Protection (AIP) برچسب گذاری کنید [19659031] این تقریباً لیست کاملی از ابزارهای مدیریت و امنیت Azure AD نیست. وبینار مربوط به تیم های مایکروسافت را بررسی کنید و روش های دیگری را برای جلوگیری از نشت داده ها ببینید و بدانید که چرا یک متخصص امنیت گفت: "ما حتی اگر وارونیس را در دسترس نداشته باشیم حتی OneDrive را نیز در نظر نخواهیم گرفت."