مرور کلی PeStudio: راه اندازی ، آموزش و نکات

PeStudio ابزاری است که برای تجزیه و تحلیل آماری بدافزارها استفاده می شود و یکی از ابزارهای مورد علاقه من برای تجزیه و تحلیل بدافزارها است.

هر زمان که شروع به تجزیه و تحلیل یک تروجان می کنم ، همیشه ابتدا آن را در PeStudio بارگذاری می کنم. این اطلاعات زیادی در مورد نمونه ارائه می دهد و اطلاعات زیادی را در اختیار من می گذارد تا بتوانم گزارش خود را شروع کنم. این برای آزمایش اولیه نمونه بدافزار بسیار عالی است. PeStudio

چیزی که من در مورد PeStudio دوست دارم این است که استفاده از آن چقدر آسان است و چیدمان ساده و ساده ابزار. با دوبار کلیک روی نماد دسکتاپ ، ابزار باز می شود ، برای شروع تحقیق در مورد یک بدافزار ، نمونه بدافزار را به داخل ابزار بکشید. اطلاعاتی که PeStudio از نمونه خارج کرده است

Tab اصلی

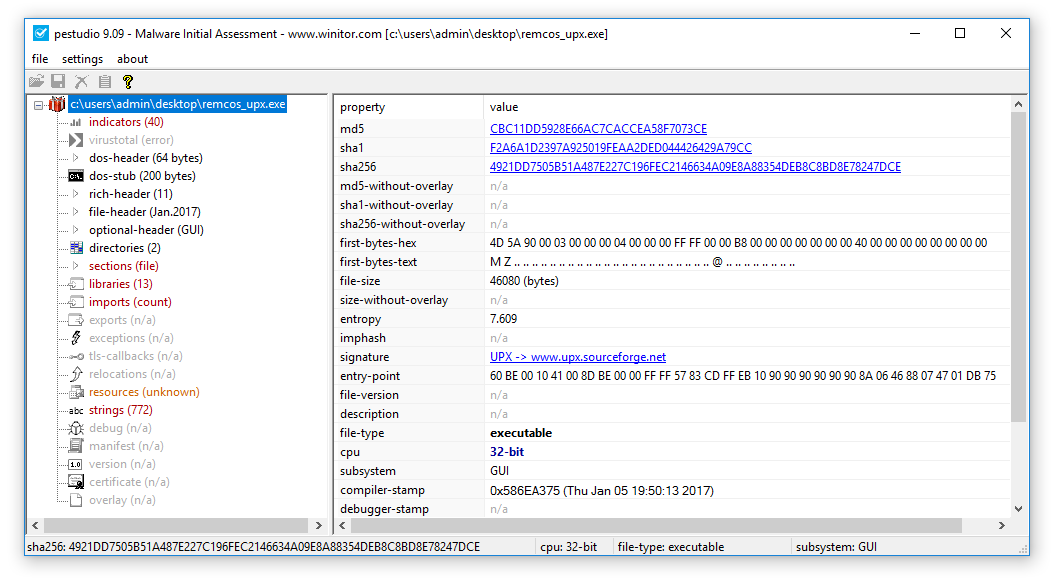

پس از باز کردن یک نمونه بدافزار در PeStudio ، کاربر با برگه "Main" ارائه می شود.

در اینجا ما ارائه شده ایم با اطلاعاتی مانند هش نمونه ، اگر در سازمان خود با حادثه ای مرتبط با بدافزار روبرو هستید ، می توانید از این اطلاعات برای مسدود کردن و جستجوی دستگاه هایی که این هش ها را در سیستم فایل دارند استفاده کنید.

PeStudio همچنین اولین مورد را ارائه می دهد بایت های هگزا دسیمال ، در تصویر بالا می بینیم که این "4D 5A" است. این مفید است زیرا تأیید می کند که این فایل در واقع قابل اجرا برای ویندوز است. بسته به نوع فایل ، اولین بایت ها در سربرگ فایل همیشه دارای الگوی بایت یکسانی خواهند بود. به عنوان کاربران ویندوز ، ما معمولاً یک فایل را با پسوند ضمیمه شده به نام فایل یعنی ".exe" شناسایی می کنیم. با این حال ، سیستم عامل هر نوع فایل را با الگوی بایت در سرصفحه تشخیص می دهد ، یک فایل اجرایی ویندوز همیشه با '4D 5A' در شش ضلعی شروع می شود ، این معادل مقدار 'MZ' در ASCII است.

آنتروپی فایل نیز فهرست شده است ، این مفید است زیرا مقدار آنتروپی می تواند به تشخیص اینکه آیا بدافزار بسته بندی شده است یا نه کمک کند. بدافزارها اغلب به گونه ای بسته بندی می شوند که کد نوشته شده توسط نویسنده بدافزار مبهم باشد ، افراد بد برای نوشتن برخی از کد های مخرب وقت صرف کرده اند و نمی خواهند این کار ساده ای برای دیگران باشد تا بتوانند سریع به بدافزار نگاه کنند. در فواصل زمانی کوتاهی مشخص می شود که چه کاری انجام می دهد و چگونه می توان آن را متوقف کرد. بسیار تأیید می کند که نمونه بسته بندی شده است. این مفید است زیرا PeStudio به ما می گوید که برای بیرون کشیدن برخی از IOC های مفید باید بدافزار را بسته بندی کنیم. توسط نویسندگان بدافزار بنابراین با استفاده از PeStudio می توانیم بررسی کنیم که یک نمونه بسته بندی شده است یا خیر. در نمونه ای که ممکن است مخرب و مورد توجه یک تحلیلگر بدافزار باشد. 3 ، با 1 یک شاخص مخرب مطمئن. در این مثال ، برخی از رشته ها ، بخش ها ، واردات مخرب را شناسایی کرده و فایل دیگری را در نمونه پیدا کرده است.

این همه اطلاعات مفید است زیرا PeStudio دارای زبانه هایی در سمت چپ برای رشته ها ، بخش ها و واردات است که اجازه می دهد

برگه بخشها

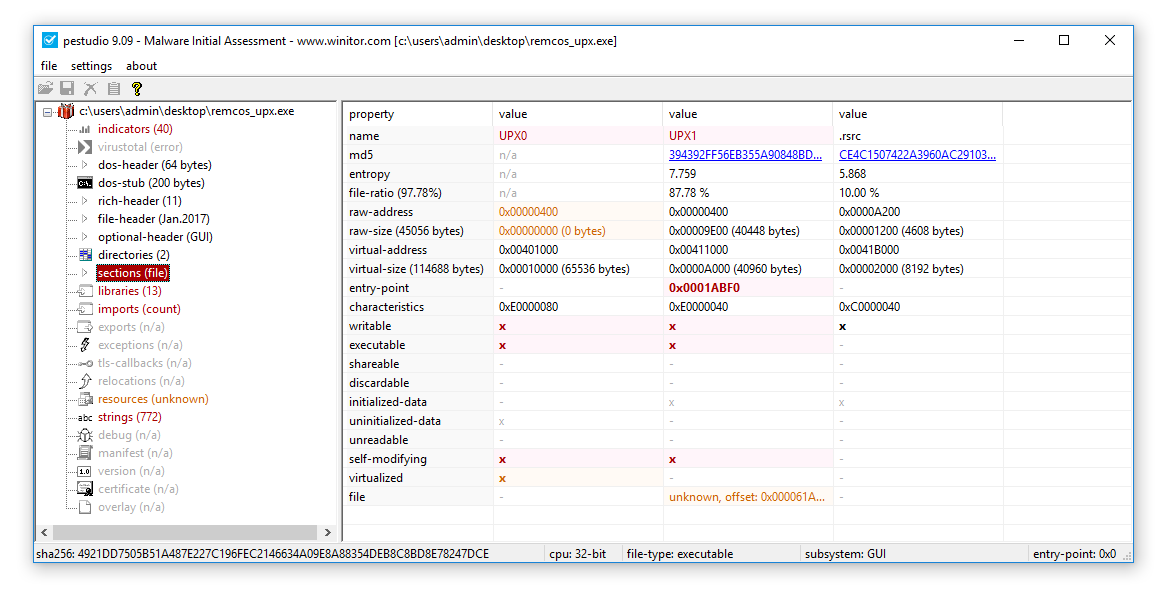

برگه بخشها بخشهای مختلف تشکیل دهنده فایل اجرایی را نمایش می دهد.

در تصویر بالا ما می توانید نام بخش های مربوط به بسته بندی UPX را دوباره مشاهده کنید که از استفاده از PeStudio تأیید می کند که بدافزار واقعاً بسته بندی شده است. ما همچنین می توانیم ببینیم که قسمت UPX1 حاوی فایلی است که برای اولین بار در برگه شاخص ها ذکر شد ، توجه داشته باشید که این بخش تقریباً 88٪ فایل را تشکیل می دهد و همچنین دارای سطح بالایی از آنتروپی است. این نشان می دهد که بدافزار بسته بندی نشده در این مکان ذخیره می شود. هنگامی که بسته بندی می شود ، می توانیم بخش هایی را مشاهده کنیم که بیشتر شبیه اجرایی هستند. نام بخشها می تواند هر چیزی باشد ، اما برخی از قسمتهای متداول وجود دارد که با آنها روبرو می شوید. نشان می دهد که این بخش دارای مجوزهای اجرایی است.

بخش '.rdata' و '.data' داده ها را ذخیره می کند ، می بینیم که PeStudio تشخیص داده است که بخش داده ها قابل نوشتن هستند.

بخش '.ata' ذخیره می کند وارد کردن آدرس آدرس ، IAT بعداً در مقاله آورده شده است.

بخش '.rsrc' منابع قابل استفاده توسط بدافزارها مانند رشته ها و فایل های اضافی را ذخیره می کند.

برگه کتابخانه ها

برگه کتابخانه ها مفید است زیرا نشان می دهد که DLL (Dynamic Link Library) توسط بدافزار وارد می شود. برای اهداف مخرب توسط بدافزار استفاده می شود. با نگاهی به نام ها و توضیحات می توان حدس زد که urlmon.dll ، wininet.dll و ws2_32.dll به عملکرد شبکه مربوط می شوند. با این وجود ، فوراً مشخص نیست winmm.dll چه می کند ، با این حال ، یک google سریع در DLL ممکن است کمی روشن شود.

روی برگه "بارگیری" کلیک کنید تا بتوانید نسخه رایگان آن را بارگیری کنید. PeStudio با کلیک روی "بارگیری پستودیو".