راهنمای امنیتی IPv6: آیا Blindspot دارید؟

IPv6 ، آخرین تکرار پروتکل اینترنت در همه جا ، قول می دهد که در آینده آدرس IP موجود را برطرف کند. اما آخرین نسل IP نیز تأثیرات زیادی بر امنیت شبکه خواهد گذاشت. IPv4 و IPv6 برای سالهای آینده وجود خواهند داشت ، اما هرچه زودتر به فکر امنیت IPv6 باشیم بهتر است.

این همان چیزی است که این بخش در بخشهای زیر پوشش می دهد:

IPv4 و IPv6: تاریخچه مختصر [19659004] مقایسه IPv4 در مقابل IPv6 ” width=”1240″ height=”808″ />

در حالی که ده ها سال است پایه و اساس اینترنت است ، ما از اواخر دهه 1980 می دانیم که IPv4 به سادگی نمی تواند مقیاس خواسته های جهانی متصل به جهان را برآورده کند. فقط با 4.3 میلیارد آدرس ممکن ، IPv4 می تواند برای هر نفر کمتر از 2 آدرس منحصر به فرد ارائه دهد. این یک مشکل است وقتی که یک مصرف کننده متوسط ده ها دستگاه را در اختیار دارد ، که هرکدام از آنها برای اتصال به آدرس نیاز دارند. فناوری هایی مانند ترجمه آدرس شبکه (NAT) به طور قابل توجهی عمر IPv4 را افزایش داده اند ، اما در نهایت تنها راه حل یک مجموعه پروتکل جدید است.

در حالی که گروه ویژه مهندسی اینترنت (IETF) ، سازمان استاندارد متولی توسعه پروتکل اینترنت است ، می توانستند به سادگی با ایجاد یک فضای آدرس بزرگتر در IPv6 مشکل را حل کنند ، آنها تصمیم گرفتند یک گام فراتر بروند. مجموعه جدید پروتکل ها نه تنها از تعداد بیشماری آدرس پشتیبانی می کند ، بلکه برخی از مکانیک های اساسی نحوه کار مجموعه پروتکل را نیز تغییر می دهد. به عنوان مثال ، به جای یک آدرس واحد در هر رابط مانند v4 ، یک رابط واحد در IPv6 اغلب دارای چندین آدرس با اهداف مختلف است.

این تغییرات پیامدهای گسترده ای برای امنیت IPv6 دارد. برخی از مهمترین ملاحظات را در این پست وبلاگ بررسی خواهیم کرد.

IPv4 vs IPv6 Security Concerns

اول ، خبر خوب: IPv6 به عنوان یک مجموعه پروتکل ذاتاً نسبت به نسخه قبلی خود کم و بیش ایمن نیست. درست مانند IPv4 ، اکثر قریب به اتفاق حوادث امنیتی بیشتر ناشی از مسائل مربوط به طراحی و پیاده سازی است و نه ضعف در فناوری اساسی. به عبارت دیگر ، تا حد زیادی به خطای انسانی خلاصه می شود.

فاکتور انسانی در مورد امنیت IPv6 کلیدی است. ما دهه ها دانش و تجربه کار با IPv4 را داریم و بسیاری از ما عادت داریم که از منظر فقط IPv4 درباره شبکه های خود فکر کنیم. این یک ذهنیت خطرناک است وقتی که همه سیستم عامل ها و دستگاه های مدرن به طور پیش فرض IPv4 و IPv6 را فعال کنند. عدم آگاهی ما می تواند منجر به ایجاد نقاط کور خطرناکی شود ، مانند سخت شدن سطح حمله IPv4 سرور در حالی که پورت های IPv6 را کاملاً باز نگه می دارید. ابزارهای امنیتی ، و همچنین تیم های عملیاتی امنیتی ، تمایل دارند تا کمتر به بررسی ترافیک IPv6 بپردازند. هکرها از بسیاری جهات می توانند از این مزایا استفاده کنند ، مانند استفاده از سرور پراکسی IPv6 برای حرکت جانبی در شبکه سازمان یا از بین بردن اطلاعات با شانس کمتری برای کشف اطلاعات.

سوالات متداول امنیتی IPv6

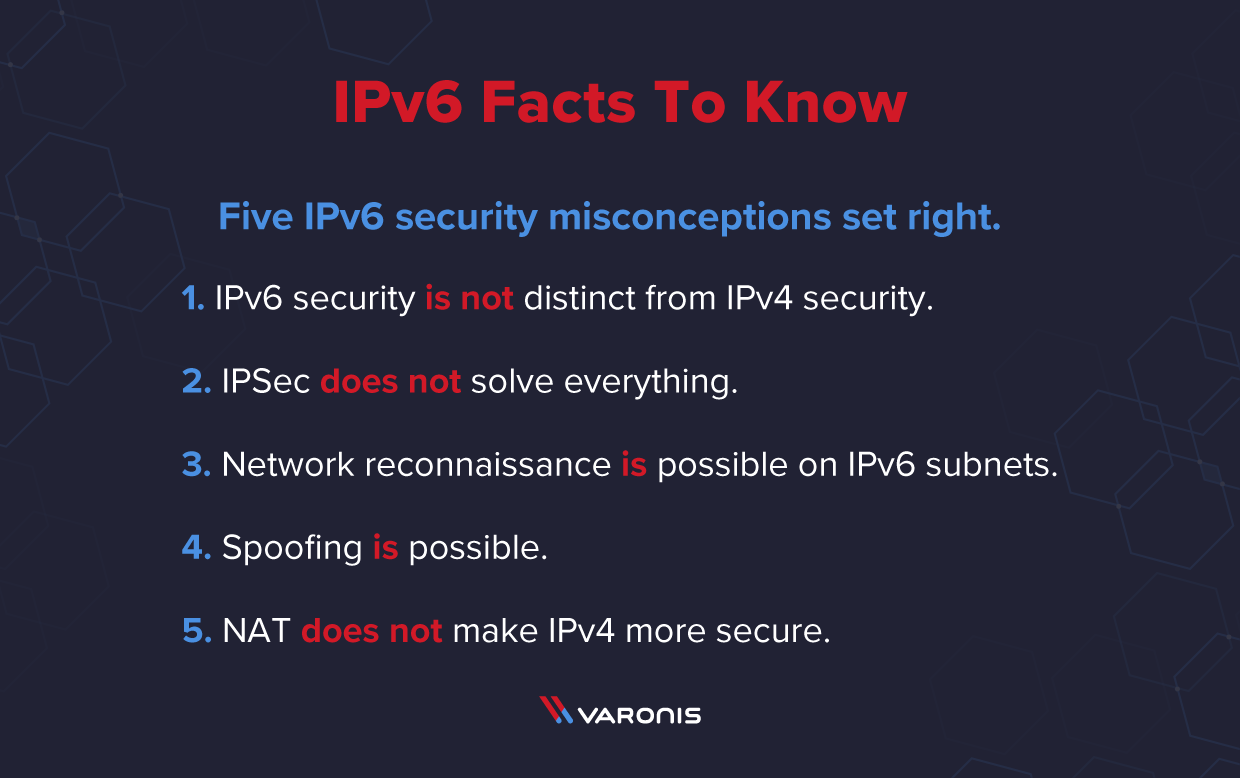

1. IPv6 Security از IPv4 Security متمایز است

همانطور که قبلاً گفته شد ، هر دستگاه و سیستم عامل مدرنی به طور پیش فرض IPv6 را فعال کرده است ، بنابراین مگر اینکه IPv6 را به وضوح در هر گره در شبکه خود غیرفعال کرده باشید ، احتمالاً یک پشته دوتایی دارید محیط. این بدان معنی است که فکر کردن در مورد IPv4 در مقابل امنیت IPv6 یک بحث است. احتمالاً در حال حاضر از IPv4 و IPv6 استفاده می کنید ، بنابراین باید در مورد خطرات امنیتی هر دو فکر کنید. از هر نوع دفاعی و دفاعی که برای میزبانها و روترهای IPv4 خود استفاده می کنید ، باید به همان اندازه در قسمت IPv6 شبکه اعمال شود.

توجه داشته باشید که این بدان معنا نیست که اجرای امنیت IPv6 به پیکربندی اضافی نیاز ندارد. در بسیاری از موارد ، شما باید به وضوح تنظیمات IPv6 را روی فایروال ها ، ACLS و غیره پیکربندی کنید.

همچنین لازم به یادآوری است که بسیاری از حملات کاملاً بالای لایه شبکه رخ می دهد. به عنوان مثال یک ایمیل فیشینگ که با باج افزار همراه است ، چه از طریق پیوند IPv4 یا IPv6 تحویل شود ، همان تهدید را دارد.

2. IPSec همه چیز را حل می کند

یکی از تغییرات اساسی که IETF با IPv6 ایجاد کرد این بود که از IPSec پشتیبانی می کند ، رمزگذاری و احراز هویت را در مجموعه پروتکل خود فراهم می کند ، نه اینکه بعد از واقعیت مانند IPv4 روشن شود. حدس و گمان های اولیه وجود داشت که این پشتیبانی در سطح پروتکل امنیت IPv6 را افزایش می دهد. اما در عمل ، به چند دلیل تفاوت زیادی وجود ندارد. اول ، IPSec قبلاً به طور گسترده در شبکه های IPv4 استفاده شده است. دوم ، در حالی که نسخه های اولیه استاندارد IPv6 از IPSec پشتیبانی می کند ، اما استفاده از IPSec را ضروری نمی داند. هنوز این کاربران هستند که باید این ویژگی را روشن کنند. IETF همچنین در سال 2011 این نیاز را کاهش داد و گفت که پیاده سازی IPv6 باید از IPSec پشتیبانی کند ، اما اگر این کار را نکند می تواند با استاندارد مطابقت داشته باشد.

3. شناسایی شبکه در زیر شبکه های IPv6 غیرممکن است

زیر شبکه های IPv4 در شبکه Enterprise حاوی حداکثر چند صد تا چند هزار آدرس ممکن است. مهاجمان می توانند به سرعت کل فضای آدرس را اسکن کرده و کشف کنند که کدام آدرس ها به میزبان های زنده تعلق دارند. اندازه استاندارد زیر شبکه IPv6 264 میزبان است. به عبارت دیگر ، هر زیر شبکه IPv6 تقریباً 4 میلیارد برابر کل آدرس آدرس IPv4 دارد. اسکن همه این آدرس ها صدها سال به طول می انجامد ، بنابراین حملات شناسایی سنتی معمول در شبکه های IPv4 در دنیای IPv6 امکان پذیر نیست.

اگرچه مهاجمان نیازی به نوستالژی ندارند و سریعاً پینگ قدیمی خود را کنار گذاشتند. به نفع تکنیک های جدیدی است که در دنیای 128 بیتی IPv6 کار می کند. ابزارهای جدید مانند scan6 با استفاده از تحقیقاتی که نشان می دهد آدرس های IPv6 اغلب براساس الگوهای قابل پیش بینی تعیین می شوند ، رویکردی هدفمند را در پیش می گیرند. برای سرورها ، جستجوی معکوس DNS یک تکنیک است که اغلب استفاده می شود. محققان امنیتی و بازیگران مخرب به طور فعال در حال توسعه روش های جدید و م moreثرتری برای اثر انگشت شبکه های IPv6 هستند.

4. کلاهبرداری غیرممکن است

پشته IPv6 فعلی شامل چندین ویژگی طراحی شده برای مقابله با حملات جعل لایه 2 و لایه 3 است ، اما به طور گسترده ای مورد استفاده و پشتیبانی قرار نمی گیرند. به عنوان مثال Secure Neighbor Discovery (SEND) در سال 2005 معرفی شد تا مکانیزمی ایمن برای کشف همسایه در شبکه های IPv6 فراهم کند. با این حال ، سیستم های عامل میزبان در اضافه کردن پشتیبانی از SEND کند عمل می کنند ، و پروتکل قدیمی و ناامن Neighbor Discovery Protocol (NDP) را به عنوان بازیکن اصلی در اختیار خود قرار می دهند. NDP در معرض حملات مختلفی شبیه به کلاهبرداری یا مسمومیت ARP در شبکه های IPv4 است.

از سرصفحه های تأیید IPSec می توان برای اثبات اصالت آدرس IPv6 استفاده کرد ، اما پشتیبانی از IPSec برای این امر باید صریحاً فعال شود. در غیاب آن ، جعل آدرس IPv6 به اندازه جعل آدرس IPv4 پیش پا افتاده است.

خوشبختانه ، بسیاری از تکنیک هایی که مدتها برای دفاع از شبکه های IPv4 استفاده می کردیم ، در افزایش امنیت IPv6 ما نیز به همان اندازه موثر هستند. همه تولید کنندگان اصلی روتر از قابلیت فیلتر کردن مشابه DHCP Snooping و Dynamic ARP Inspection برای حملات کشف همسایه پشتیبانی می کنند. فیلترهای Bogon و Unicast Reverse Path Forwarding Checks برای ترافیک IPv4 و IPv6 به همان اندازه کار می کنند.

5. NAT امنیت IPv4 را بیشتر می کند

درست است که ترجمه آدرس شبکه (NAT) می تواند ساختار داخلی شبکه را پنهان کند ، اما این هرگز هدف مورد نظر نبوده است. در واقع ، NAT یکی از اهداف اصلی پروتکل اینترنت را می شکند: قابلیت دسترسی میزبان از انتها به انتها. آدرس های منحصر به فرد IPv6 در سطح جهانی (GUA) این قابلیت را بازیابی می کنند ، اما نیازی به هزینه امنیت یا حفظ حریم خصوصی نیست. انواع مختلف آدرس موجود در IPv6 انعطاف پذیری بالاتری را برای طراحی شبکه فراهم می کند: به عنوان مثال آدرس های محلی-پیوندی فقط در یک دامنه پخش معتبر هستند و قابل روت نیستند. در مواردی که آدرس روتال مورد نظر باشد ، فایروال های مجهز به IPv6 می توانند همان مزایای NAT را داشته باشند.

بهترین روش های امنیتی IPv6

1 IPv6

را بیاموزید مهمترین کاری که می توانید برای تقویت امنیت IPv6 سازمان خود انجام دهید ، یادگیری پروتکل است. IPv4 و IPv6 از بسیاری جهات جانوران بسیار متفاوتی هستند و دفاع موفقیت آمیز از شبکه شما نیاز به حداقل سطح بنیادی دانش در مورد نحوه عملکرد هر دو و همچنین تفاوت بین این دو دارد. IPv6 از نحو آدرس به نحوه اختصاص آدرس تغییر می کند.

مهم است که نه تنها با نحوه کار پروتکل ، بلکه با نحوه پیاده سازی آن در سیستم های مختلف آشنا شوید. به عنوان مثال ، در سیستم های لینوکس ، فایروال iptables که به طور گسترده استفاده می شود ، به طور خودکار ترافیک IPv6 را فیلتر نمی کند. این به کاربران بستگی دارد که به طور واضح ip6table های همراه را برای قفل کردن ماشین های خود پیکربندی کنند. فقدان این نوع دانش می تواند به راحتی منجر به ایجاد درهای پشت در شود که هکرها می توانند از آن بهره ببرند.

2. سطح حمله خود را بشناسید

با چندین نوع آدرس ، IPv6 می تواند سطح حمله وسیع تری نسبت به IPv4 داشته باشد. برخلاف IPv4 ، IPv6 پشتیبانی گسترده ای از پیکربندی خودکار آدرس دارد ، به این معنی که نقاط پایانی شما ممکن است ترافیک IPv6 را بپذیرند بدون اینکه حتی خودتان بدانید. آدرسهای محلی-پیوندی نیز معمولاً در هر نقطه پایانی که IPv6 را فعال کرده باشد پیکربندی می شوند. کاملاً احتمالاً IPv6 را در شبکه خود پیدا کرده اید ، حتی اگر آن را نمی دانید.

یافتن و ایمن سازی نقاط پایانی IPv6 به اندازه یافتن و تأمین امنیت میزبانهای IPv4 بسیار مهم است. برای کشف میزبانی که ممکن است از آنها بی اطلاع باشید می توانید از بسیاری از ابزارهای مشابه استفاده شده توسط مهاجمان مانند scan6 استفاده کنید.

3. توجه دقیق به تونل ها

IPv4 و IPv6 بومی سازگار نیستند ، بنابراین مکانیسم های مختلفی برای مدیریت شبکه های مخلوط ایجاد شده است. تونل ها یکی از این سازوکارها هستند که اجازه می دهند ترافیک IPv6 از طریق یک شبکه بومی IPv4 منتقل شود. تونل ها دارای اشکالات امنیتی هستند ، زیرا می توانند باعث کاهش دید در ترافیک شوند و دیوارهای آتش را دور بزنند. همچنین برای مهاجم امکان سو abuse استفاده از مکانیزم های تونل زدن خودکار برای دستکاری در جریان ترافیک وجود دارد.

به همین دلایل ، توصیه می شود تونل ها با احتیاط رفتار کنند. تونل های استاتیک معمولاً به دینامیک ترجیح داده می شوند و فقط در صورت صراحت مورد نظر باید فعال شوند. فیلتر کردن در سطح فایروال همچنین می تواند کنترل دانه ای داشته باشد که میزبان بتواند به عنوان نقاط انتهایی تونل عمل کند.

4. از طرح آدرس دهی قابل پیش بینی استفاده نکنید

همانطور که قبلاً گفته شد ، حملات شناسایی علیه زیرشبکه های IPv6 در اکثر موارد موفقیت آمیز بوده است زیرا میزبان ها آدرس های قابل پیش بینی دارند. این می تواند به مدیریت شبکه کمک کند اما امنیت IPv6 را بسیار مانع می کند. استفاده از آدرس های تصادفی در هر کجا که امکان پذیر باشد ، به ویژه برای انتسابات استاتیک ، می تواند بسیاری از این حملات را کاهش دهد.

در مواردی که از پیکربندی خودکار استفاده می شود ، معمولاً برای سیستم عامل ها استخراج آدرس IPv6 لایه 3 از آدرس MAC لایه 2 معمول بود. این می تواند روند کشف میزبان را برای مهاجمان ساده کند. اکنون اکثر سیستم عامل ها قابلیت تولید آدرس های تصادفی یا شبه تصادفی را دارند و لازم است بررسی کنید که آیا در صورت استفاده از پیکربندی خودکار ، این ویژگی در نقاط پایانی شما فعال است یا خیر.

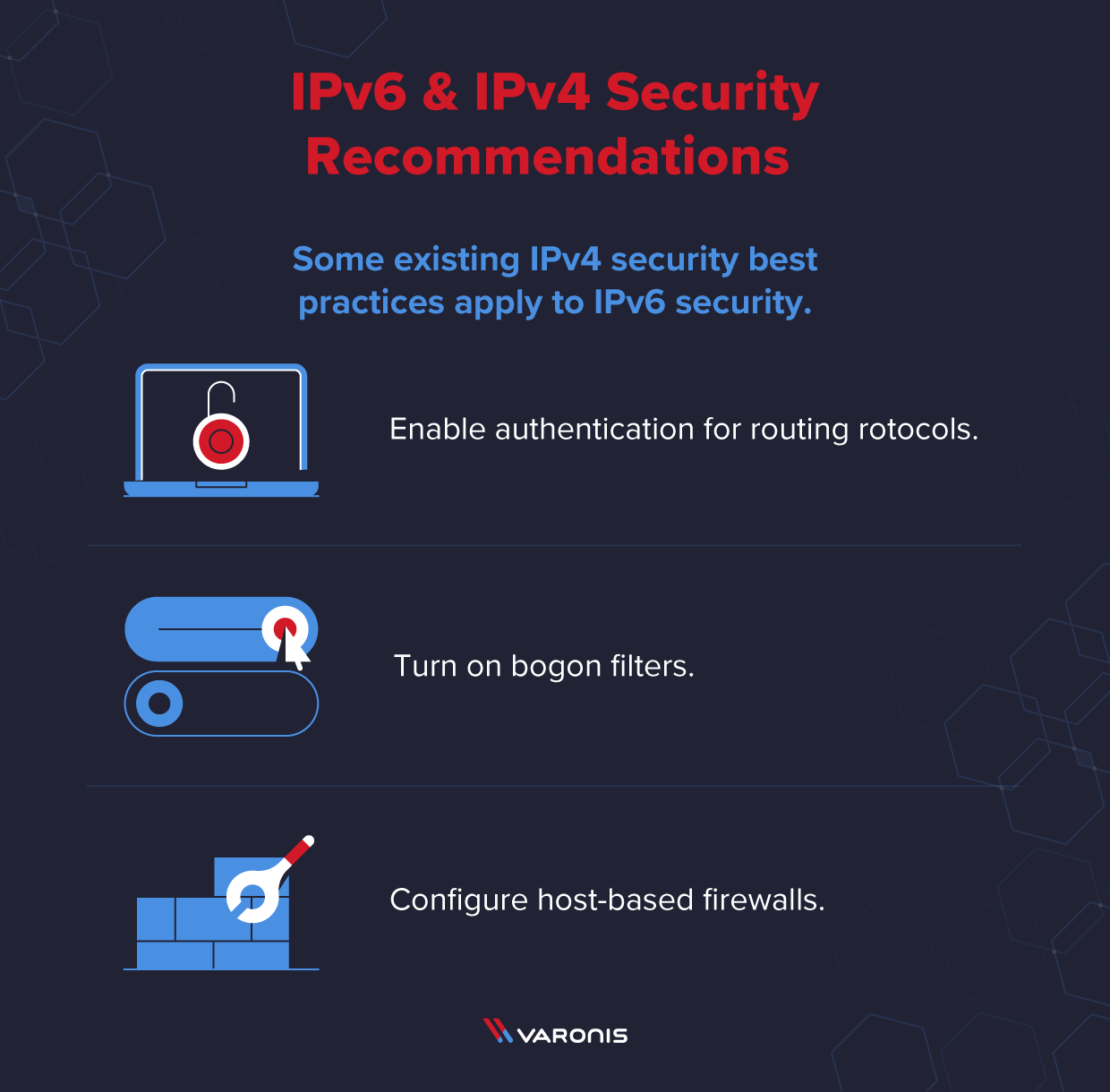

5. Don’t Ditch What Works

بسیاری از بهترین روش های موجود از IPv4 معادل هایی در امنیت IPv6 دارند. فعال کردن احراز هویت برای پروتکل های مسیریابی ، روشن کردن فیلترهای bogon و پیکربندی فایروال های مبتنی بر میزبان برای جلوگیری از حرکت جانبی درون محیط شبکه ، هم در محیط های IPv4 و IPv6 توصیه می شود. روترهای IPv6 همچنین به طور معمول از انواع ویژگی های امنیتی First Hop پشتیبانی می کنند که شبیه به مواردی هستند که در محیط IPv4 استفاده می شوند اما از آنها متمایز است. اینها شامل RA Guard ، ND Inspection و Source Guard است.

مثل همیشه ، مهم است که به فکر امنیت IPv6 به عنوان بخشی از یک امنیت اطلاعات جامع باشید. برنامه همانطور که هر قلم سنج با تجربه به شما می گوید ، در هر شبکه ای نقص و ضعف وجود دارد. استفاده از "بهداشت سایبری" خوب ، و همچنین استفاده منطقی از فایروال ها ، نرم افزار ضد ویروس و راه حلی مانند بستر محافظت از داده Varonis ، می تواند سازمان شما را در کاهش و پاسخگویی به خطرات کمک کند.