چارچوب مدیریت ریسک (RMF): یک نمای کلی

چارچوب مدیریت ریسک (RMF) مجموعه ای از معیارها است که نحوه سیستم های IT دولت ایالات متحده را باید طراحی ، ایمن سازی و نظارت کرد.

RMF که در ابتدا توسط وزارت دفاع (وزارت دفاع) توسعه یافته بود ، توسط بقیه سیستم های اطلاعاتی فدرال ایالات متحده در سال 2010 تصویب شد. امروز ، RMF توسط موسسه ملی استاندارد و فناوری (NIST) نگهداری می شود و یک مبنای محکمی برای هرگونه استراتژی امنیت داده.

دریافت مجوز رایگان تست قلم Active Directory EBook

"این واقعاً چشم من را به سمت امنیت AD باز کرد به روشی که کار دفاعی هرگز انجام نداده است."

RMF بر اساس چندین چارچوب قبلی مدیریت ریسک ساخته شده است و شامل تعدادی از فرایندها و سیستم های مستقل است. این امر مستلزم این است که شرکتها برای مثال سیستمهای حاکم بر داده ایمن و همچنین مدل سازی تهدید برای شناسایی مناطق با خطر سایبری را اجرا کنند.

در این راهنما ، همه مواردی را که باید در مورد RMF بدانید به شما معرفی خواهیم کرد. ما در چندین بخش اجزای چارچوب را تجزیه خواهیم کرد.

چارچوب مدیریت ریسک متشکل از چیست؟

مفهوم کلی "مدیریت ریسک" و "چارچوب مدیریت ریسک" ممکن است کاملاً مشابه باشد. ، اما مهم است که تفاوت بین این دو را بدانید. چارچوب مدیریت ریسک توسط NIST در چندین چارچوب مختلف شرح داده شده است.

مهمترین آن " NIST SP 800-37 Rev.1 " است که RMF را به عنوان یک فرایند 6 مرحله ای برای معماری و مهندسی یک فرایند امنیت داده برای سیستم های جدید IT تعریف می کند ، و پیشنهاد می کند بهترین روشها و رویه های هر آژانس فدرال هنگام فعال کردن سیستم جدید باید دنبال کند.

علاوه بر سند اصلی SP 800-37 ، RMF از اسناد تکمیلی SP 800-30 ، SP 800-53 ، SP 800-53A و SP 800-137 استفاده می کند:

- NIST SP 800-30 ، تحت عنوان راهنمای انجام ارزیابی ریسک ، خلاصه ای از چگونگی انطباق مدیریت ریسک در چرخه عمر توسعه سیستم (SDLC) است و جزئیات نحوه کارکنان برای ارزیابی ریسک و چگونگی کاهش خطرات را بیان می کند.

- NIST SP 800-37 خود چارچوب مدیریت ریسک را پوشش می دهد و شامل بسیاری از اطلاعاتی است که در ادامه این راهنما پوشش خواهیم داد.

- NIST SP 800-39 ، با عنوان مدیریت ریسک امنیت اطلاعات ، رویکرد عمیق سازمان برای مدیریت ریسک را تعیین می کند که برای دستیابی به انطباق با RMF بسیار مهم است.

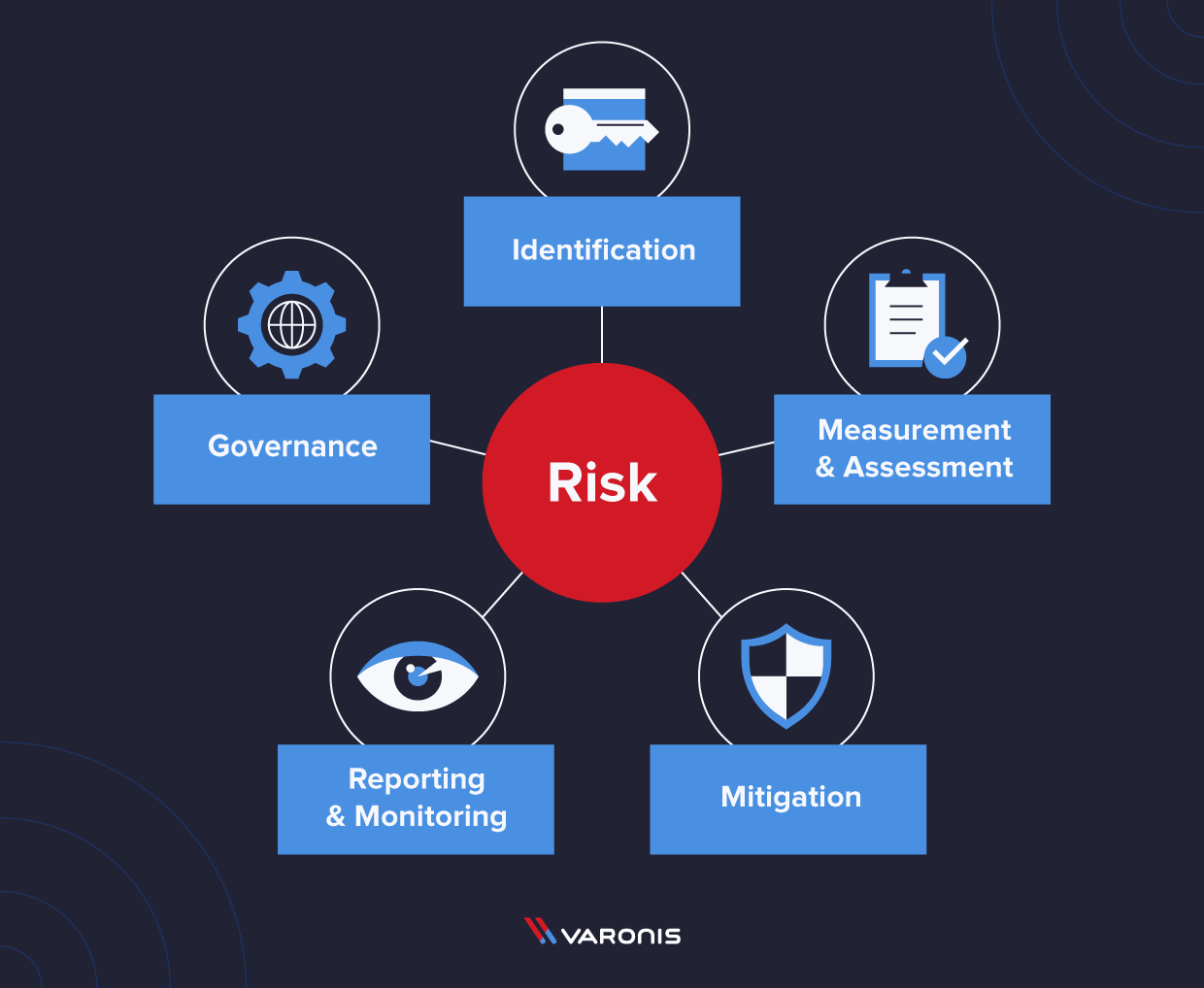

5 م Managementلفه مدیریت ریسک

در صورت شروع کار با RMF ، تقسیم الزامات مدیریت ریسک در تعدادی از دسته ها می تواند مفید باشد. این دسته ها از شناسایی مهمترین ریسک هایی که با آنها روبرو هستید تا روشهایی که در آن می توانید آنها را کاهش دهید راهی برای کار در جهت یک سیستم مدیریت ریسک موثر ارائه می دهد. بیایید هر یک را به نوبت انجام دهیم.

شناسایی خطر

اولین و مسلماً مهمترین قسمت RMF انجام شناسایی خطر است. این فرایند به دنبال ارزیابی برای احتمال حمله سایبری است و نتیجه آن لیستی از تمام خطرات احتمالی برای سیستم های شما خواهد بود. بعنوان مثال می توان به ریسک IT ، نظارتی ، قانونی ، عملیاتی ، استراتژیک و سیاسی اشاره کرد.

پس از شکستن تمام خطرات احتمالی ، باید این موارد را در ریسک های اصلی و غیر اصلی دسته بندی کنید. مواردی که به عنوان ریسک های اصلی دسته بندی می شوند ، ریسک رشد و موفقیت شرکت هستند. آنهایی که به عنوان ریسک های غیر اصلی دسته بندی می شوند ، معمولاً خطرات ضروری برای پذیرش نیستند و می توان آنها را به حداقل رساند یا از بین برد.

اندازه گیری و ارزیابی ریسک

گام بعدی در ایجاد چارچوب مدیریت ریسک ، تعیین کمیت تأثیر ریسک هایی است که با آنها روبرو هستید . این کار باید هم برای قرار گرفتن در معرض خطر خاص و هم برای قرار گرفتن در معرض خطر مرکب و هم برای احتمال وقوع ضرر به دلیل قرار گرفتن در معرض آن انجام شود. هنگامی که میزان خطر پذیری خاص را اندازه گیری می کنید ، مهم است که یک نگاه جامع داشته باشید و در نظر گرفتن تاثیری که یک ریسک می تواند روی مشخصات جامع ریسک شرکت شما داشته باشد.

کاهش خطر

بعد از اینکه ریسک های شرکت خود را طبقه بندی و اندازه گیری کردید ، تصمیم بگیرید که خطرات غیر اصلی را به حداقل می رساند یا از بین می برد. سپس نگاهی به خطرات اصلی خود بیندازید و تصمیم بگیرید که برای حفظ آنها لازم است. کاهش ریسک باید بر اساس ارزیابی ریسک انجام شده در مرحله قبل باشد ، از آنجا شما باید خطراتی را که مهمترین و خطرناک ترین هستند را در اولویت قرار دهید.

گزارش و نظارت بر ریسک

شما باید مرتباً اقدامات مربوط به ریسک خاص و جامع را گزارش کنید تا اطمینان حاصل کنید که سطح ریسک در سطح معقولی باقی می ماند. گزارشات ریسک باید برای کسانی که صلاحیت تنظیم مواجهه با خطر را دارند یا می توانند دیگران را برای این کار راهنمایی کنند ، ارسال شود. آمار در مورد نقض داده ها نشان می دهد که بسیاری از شرکت ها هنوز همه حملات موفقیت آمیز را که در معرض آن قرار دارند گزارش نمی کنند و این می تواند بر همتایان آنها تأثیر بگذارد.

Risk Governance

سرانجام ، همه مراحل فوق باید در سیستم حاکمیت ریسک کدگذاری شود. حاکمیت ریسک تضمین می کند که کارمندان مطابق با سیاست شرکت شما و چارچوب مدیریت ریسک عمل می کنند. حاکمیت ریسک شامل تعریف و تعیین نقش کارمندان ، تفویض و تفکیک وظایف و اختیارات است. ارگان حاکمیت ریسک شما می تواند متشکل از افراد ، کمیته ها و غیره برای تأیید و نظارت بر خطرات اصلی ، گزارش دهی ، محدودیت ها و استثنائات اصلی باشد.

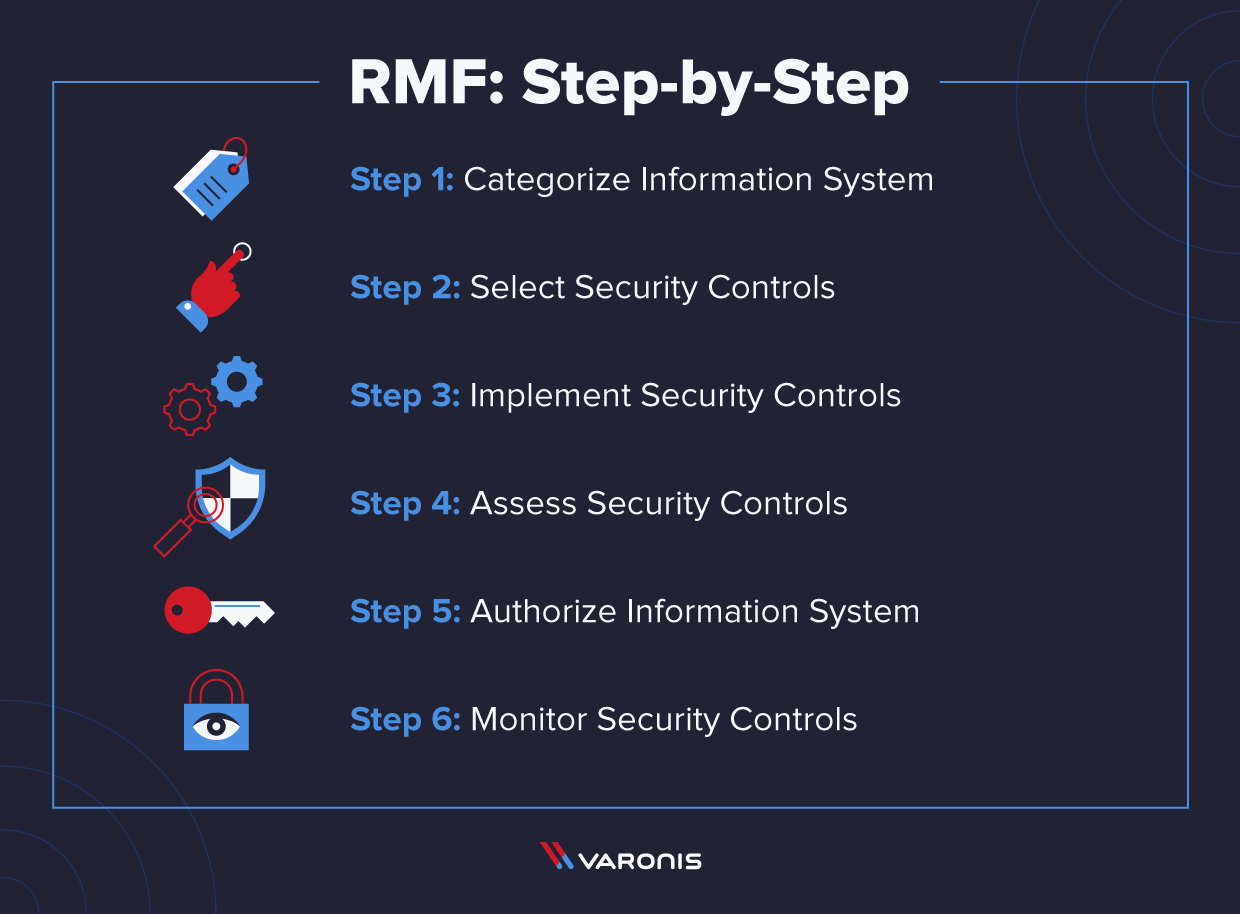

لیست 6 مرحله از چارچوب مدیریت ریسک (RMF)

فرایندهایی که توسط RMF اجباری شده است تقریباً مشابه فرآیند مدیریت ریسک عمومی است که در قبلی توضیح دادیم بخش. در گسترده ترین سطح ، آنها از شرکتها می خواهند که شناسایی کنند که کدام سیستم و داده ها در معرض خطر قرار دارند و اقدامات منطقی برای کاهش آنها انجام دهند. RMF این اهداف را به 6 مرحله به هم پیوسته اما جداگانه تقسیم می کند.

در زیر ، ما فرآیند 6 مرحله ای RMF را تجسم کرده ایم. گرافیک را مرور کرده و با جزئیات بیشتر در زیر نگاهی به مراحل بیندازید.

مرحله 1: طبقه بندی سیستم اطلاعات

مالک سیستم اطلاعات بر اساس مأموریت و اهداف تجاری ، یک نقش امنیتی را به سیستم جدید فناوری اطلاعات اختصاص می دهد. نقش امنیتی باید با استراتژی مدیریت خطر سازمان مطابقت داشته باشد.

مرحله 2: کنترلهای امنیتی را انتخاب کنید

کنترلهای امنیتی برای پروژه انتخاب شده و توسط رهبری از طرف کنترل های معمول ، و توسط کنترل های ترکیبی یا سیستم خاص تکمیل می شود. کنترل های امنیتی عبارتند از سخت افزار ، نرم افزار و فرایندهای فنی مورد نیاز برای تحقق حداقل شرایط اطمینان ، همانطور که در ارزیابی ریسک ذکر شده است. علاوه بر این ، آژانس باید برنامه هایی را برای نظارت مستمر بر سیستم جدید در طول این مرحله تهیه کند.

مرحله 3: اجرای کنترل های امنیتی

به بیان ساده ، مرحله 2 را عملی کنید. در پایان این مرحله ، آژانس باید مستند و اثبات کرده باشد که آنها به حداقل شرایط اطمینان رسیده اند و استفاده صحیح از سیستم اطلاعاتی و روشهای مهندسی امنیت را نشان داده اند.

مرحله 4: ارزیابی کنترلهای امنیتی

یک ارزیابی کننده مستقل در صورت لزوم ، کنترل های امنیتی را بررسی و تأیید می کند. در صورت لزوم ، آژانس باید نقاط ضعف یا نقص ارزیابی کننده را برطرف و اصلاح کند و سپس برنامه امنیتی را مستند سازی کند.

مرحله 5: مجوز سیستم اطلاعات

آژانس باید یک بسته مجوز برای ارزیابی ارزیابی خطر و تعیین خطر ارائه دهد. سپس نماینده مجاز تصمیم مجوز را به همه طرفهای ضروری ارسال می کند.

مرحله 6: نظارت بر کنترل های امنیتی

آژانس به کنترل کنترل های امنیتی فعلی ادامه می دهد و کنترل های امنیتی را بر اساس تغییرات سیستم یا محیط به روز می کند. آژانس به طور مرتب از وضعیت امنیتی سیستم گزارش می کند و در صورت لزوم نقاط ضعف را برطرف می کند.

چطور چارچوب موثر مدیریت ریسک می تواند برای یک کسب و کار سودمند باشد؟

اگرچه RMF برای مشاغل با دولت ایالات متحده الزامی است ، یک سیستم مدیریت ریسک موثر می تواند مزایای زیادی برای مشاغل داشته باشد. هدف نهایی تلاش برای دستیابی به انطباق RMF ایجاد داده و سیستم حاکمیت دارایی است که از محافظت از طیف کامل در برابر تمام خطرات سایبری که با آن روبرو هستید ، ایجاد خواهد کرد.

به طور خاص ، ایجاد یک مدیریت ریسک موثر چارچوب مزایای خاصی را برای یک شرکت فراهم می کند:

Asset Protection

یک چارچوب موثر مدیریت ریسک درک ریسک هایی را که به موقع کسب و کار شما با آن روبرو می شود اولویت قرار می دهد تا اقدامات لازم برای محافظت از دارایی و تجارت شما را انجام دهد. این بدان معنی است که یک چارچوب کامل مدیریت ریسک نه تنها به شما کمک می کند تا از داده های خود بلکه از دارایی های خود نیز محافظت کنید.

Reputation Management

مدیریت اعتبار بخشی مهم در شیوه های تجارت مدرن است و محدود کردن پیامدهای مخرب حملات سایبری این است که بخش مهمی از اطمینان از حفاظت از اعتبار شما است. مصرف کنندگان در ایالات متحده به طور فزاینده ای از اهمیت حریم خصوصی داده ها آگاه هستند ، به ویژه به این دلیل که قوانین حریم خصوصی ایالات متحده به طور فزاینده ای سختگیرانه تر می شوند و اگر از نقض داده ها رنج ببرید ، اعتبار شما آسیب می بیند . یک چارچوب موثر مدیریت ریسک می تواند به شرکت ها کمک کند تا به سرعت خلأهای موجود در کنترلهای سطح شرکت را تجزیه و تحلیل کنند و نقشه راهی برای کاهش یا جلوگیری از خطرات معتبر تهیه کنند.

IP Protection

تقریباً هر شرکت دارای مالکیت معنوی است که باید از آن محافظت شود و همچنین یک مدیریت ریسک چارچوب به همان اندازه داده ها و دارایی های شما در مورد این ویژگی اعمال می شود. اگر کالایی یا خدماتی را به فروش می رسانید ، عرضه می کنید ، توزیع می کنید یا ارائه می دهید که به شما مزیت رقابتی می دهد ، در معرض سرقت احتمالی مالکیت معنوی قرار می گیرید. یک چارچوب مدیریت ریسک به شما کمک می کند تا از خسارات احتمالی مزیت های رقابتی ، فرصت های تجاری و حتی خطرات قانونی محافظت کنید.

تجزیه و تحلیل رقبا

سرانجام ، توسعه چارچوب مدیریت ریسک می تواند تأثیرات مفیدی بر عملکرد اساسی تجارت شما داشته باشد. با فهرست نویسی از خطرات پیش روی شما و اقداماتی برای كاهش آنها ، شما همچنین می توانید اطلاعات ارزشمندی را در بازار كه در آن فعالیت می كنید جمع آوری كنید ، و این – به خودی خود – می تواند به شما یک مزیت رقابتی نسبت به همسالان خود بدهد.

NIST ارزیابی ارزیابی خطر NIST: 14 نکته

همانطور که در بالا توضیح دادیم ، RMF اساساً بر اساس استانداردهای " NIST SP 800-37 Rev.1 " است. اگرچه انطباق با چک لیست ارزیابی ریسک NIST به طور کامل الزامات انطباق RMF را برآورده نمی کند ، این شامل بسیاری از فرایندهای مهمی است که شما باید برای دستیابی به انطباق با RMF اجرا کنید.

در این بخش ، ما به شما لیستی از چک لیست می دهیم که می تواند برای کار با انطباق با NIST مورد استفاده قرار گیرد و سپس می تواند اساس روند انطباق RMF شما باشد. در زیر این لیست می توانید برای بارگیری نسخه قابل چاپ کلیک کنید.

1) کنترل دسترسی

- محدود کردن دسترسی سیستم اطلاعاتی به کاربران مجاز

- وظایف افراد را جدا کنید تا خطر تبانی بدخواهانه را کاهش دهید

- محدودیت ناموفق تلاش برای ورود به سیستم

- نیاز به رمزگذاری و احراز هویت از دستگاه های مختلف (از جمله دستگاه های تلفن همراه) و دسترسی از راه دور از طریق نقاط کنترل دسترسی مدیریت شده

2) آگاهی و آموزش

- مدیران ، مدیران سیستم ها و کاربران را در مورد خطرات امنیتی مرتبط آموزش دهید با فعالیت های خود و سیاست های قابل اجرا ، استانداردها و رویه ها ] پشتیبانی از تحلیل و گزارش درخواستی

4) مدیریت پیکربندی

- محدود کردن انواع برنامه هایی که کاربران می توانند نصب کنند

- کنترل و نظارت بر کلیه نرم افزارهای نصب شده توسط کاربر

5) شناسایی و احراز هویت

- جلوگیری از استفاده مجدد از شناسه ها برای یک دوره مشخص

- غیرفعال کردن شناسه ها پس از یک دوره مشخص عدم فعالیت

- اجرای حداقل پیچیدگی رمز عبور ، به عنوان مثال ، "رمزهای عبور هوشمند"

6) پاسخ به حادثه

- تهیه و آزمایش یک طرح پاسخ به حوادث

7) تعمیر و نگهداری

- اطمینان حاصل کنید که تجهیزات خارج شده از سایت به هر CUI ضد عفونی نشده اند احراز هویت چند عاملی برای ایجاد جلسات تعمیر و نگهداری غیر محلی

8) محافظت از رسانه

- محافظت (یعنی کنترل فیزیکی و ذخیره ایمن) رسانه سیستم اطلاعات (کاغذی و دیجیتالی) حاوی CUI

- ضدعفونی یا از بین بردن رسانه های سیستم اطلاعاتی حاوی CUI قبل از دفع یا رهاسازی مجدد برای استفاده مجدد

9) Personnel Security

- افراد را قبل از اجازه دسترسی به سیستم های حاوی CUI

10 غربال کنید] 10) محافظت فیزیکی [1965909] 7] پرونده های حسابرسی دسترسی فیزیکی را حفظ کنید

11) ارزیابی خطر

- آسیب پذیری ها را در سیستم اطلاعاتی و برنامه ها جستجو و اصلاح کنید

12) ارزیابی امنیت

- ارزیابی دوره ای و نظارت بر کنترل های امنیتی برای اثربخشی در برنامه های خود

- تهیه و اجرای برنامه های عملیاتی طراحی شده برای اصلاح نواقص و کاهش / از بین بردن آسیب پذیری ها

13) سیستم و ارتباطات محافظت

- عملکرد کاربر را از عملکرد مدیریت سیستم اطلاعات جدا کنید [19659098] اجرای مکانیسم های رمزنگاری برای جلوگیری از افشای غیرمجاز CUI در حین انتقال

- کنترل و نظارت بر استفاده از فناوری های پروتکل صوت از طریق اینترنت ] شناسایی استفاده غیرمجاز از سیستم اطلاعاتی

How Can Varonis به شما کمک می کند که مطابقت داشته باشید؟

مقررات NIST و RMF (در واقع بسیاری از استانداردهای امنیت داده و مقررات انطباق) دارای سه زمینه مشترک هستند:

-

- داده ها و سیستم های حساس و در معرض خطر خود را شناسایی کنید (از جمله کاربران ، مجوزها ، پوشه ها و غیره)

- از محافظت کنید که داده ها را مدیریت کند ، دسترسی را مدیریت کند و سطح خطر را به حداقل برساند.

- را مانیتور کنید و آنچه را که در این داده ها اتفاق می افتد ، افرادی که به آنها دسترسی دارند را شناسایی کرده و در صورت وجود رفتار مشکوک یا فعالیت غیرمعمول پرونده ، آنها را شناسایی کنید.

Varonis Security Security Platform آژانس های فدرال را قادر می سازد بسیاری از این شیوه ها و مقررات مورد نیاز RMF را مدیریت (و خودكار كنند).

DatAdvantage و موتور طبقه بندی داده ] اطلاعات حساس موجود در ذخیره داده های اصلی را شناسایی می کند و مجوزهای کاربر ، گروه و پوشه را نقشه برداری می کند تا بتوانید اطلاعات حساس خود را در کجا مشخص کنید و چه کسی می تواند به آنها دسترسی پیدا کند. دانستن اینکه چه کسی به داده های شما دسترسی دارد ، یک جز key اصلی در مرحله ارزیابی خطر است که در NIST SP 800-53 تعریف شده است.

تجزیه و تحلیل امنیت داده به شما در تأمین نیاز NIST SP 800-53 به کمک می کند داده های خود را به طور مداوم کنترل کنید : Varonis میلیاردها رویداد را از فعالیت دسترسی به داده ها ، VPN ، DNS و فعالیت پروکسی و Active Directory تجزیه و تحلیل می کند و به طور خودکار برای هر کاربر و دستگاه پروفایل های رفتاری ایجاد می کند. مدلهای تهدید مبتنی بر یادگیری ماشینی ، رفتارهای غیرعادی و تهدیدهای احتمالی مانند باج افزار ، بدافزار ، حملات بی رحمانه و تهدیدهای داخلی را فعالانه شناسایی می کنند. 19659006] مدل کم امتیاز . DatAdvantage سطوحی است که کاربران به آن دسترسی دارند و ممکن است دیگر نیازی به آن نداشته باشند. Automation Engine می تواند مجوزها را پاک کند و گروههای دسترسی جهانی را به طور خودکار حذف کند. DataPrivilege با تعیین صاحبان داده و بررسی خودكار حقوق ، مجوزها و مدیریت دسترسی را ساده می كند.

اگرچه چارچوب مدیریت ریسك از لحاظ ظاهری پیچیده است ، اما در نهایت این یک رویه منطقی و منطقی برای اقدامات خوب امنیتی داده ها نیست – ببینید وارونیس چگونه می تواند به شما کمک کند امروز دستورالعمل های RIST NIST SP 800-37 را برآورده کنید.

یک کلمه نهایی

کار در جهت انطباق با RMF فقط شرط شرکت هایی نیست که با دولت آمریکا کار می کنند. اگر شما یک استراتژی ارزیابی ریسک و حاکمیت را به طور م implementثر اجرا کنید ، می تواند مزایای عملیاتی زیادی نیز برای شما فراهم کند.

تمرکز اصلی فرآیندهای RMF شما باید بر یکپارچگی داده باشد زیرا تهدیدات به داده ها احتمالاً مهمترین موردی است که تجارت شما با آن روبرو است. به همین دلیل مجموعه نرم افزار Varonis خود را با ویژگی هایی ساخته ایم که به شما امکان می دهد روند ارزیابی و ریسک را به سرعت و به طور مثر اجرا کنید.