حمله انسان در وسط چیست: نکاتی درباره تشخیص و پیشگیری

حمله به انسان در میانه (MitM) نوعی حمله سایبری است که در آن داده های مهم توسط یک مهاجم با استفاده از یک تکنیک برای مداخله کردن خود در فرایند ارتباط ، از طریق مهاجم رهگیری می شوند. مهاجم می تواند شنونده منفعل در مکالمه شما باشد ، سکوت کند اسرار شما را سرقت کند ، یا یک شرکت کننده فعال باشد ، محتوای پیام های شما را تغییر دهد یا شخص یا سیستم شما را که فکر می کنید با او صحبت می کنید جعل کنید.

به بیستم بیاندیشید. قرن ، هنگامی که خواهر و برادر کوچکتر شما هنگام گفتگو با خرد خود تلفن را می گرفتید. شما نمی دانید که آنها گوش می دهند ، و سپس آنها رفتند و بر روی شما خال کوبی کردند. این یک حمله اساسی MitM است.

Ed. توجه: آیا می توانیم یک شخص را در یک حمله متوسط یا انسانی در یک وسط قرار دهیم؟ این قرن بیست و یکم است.

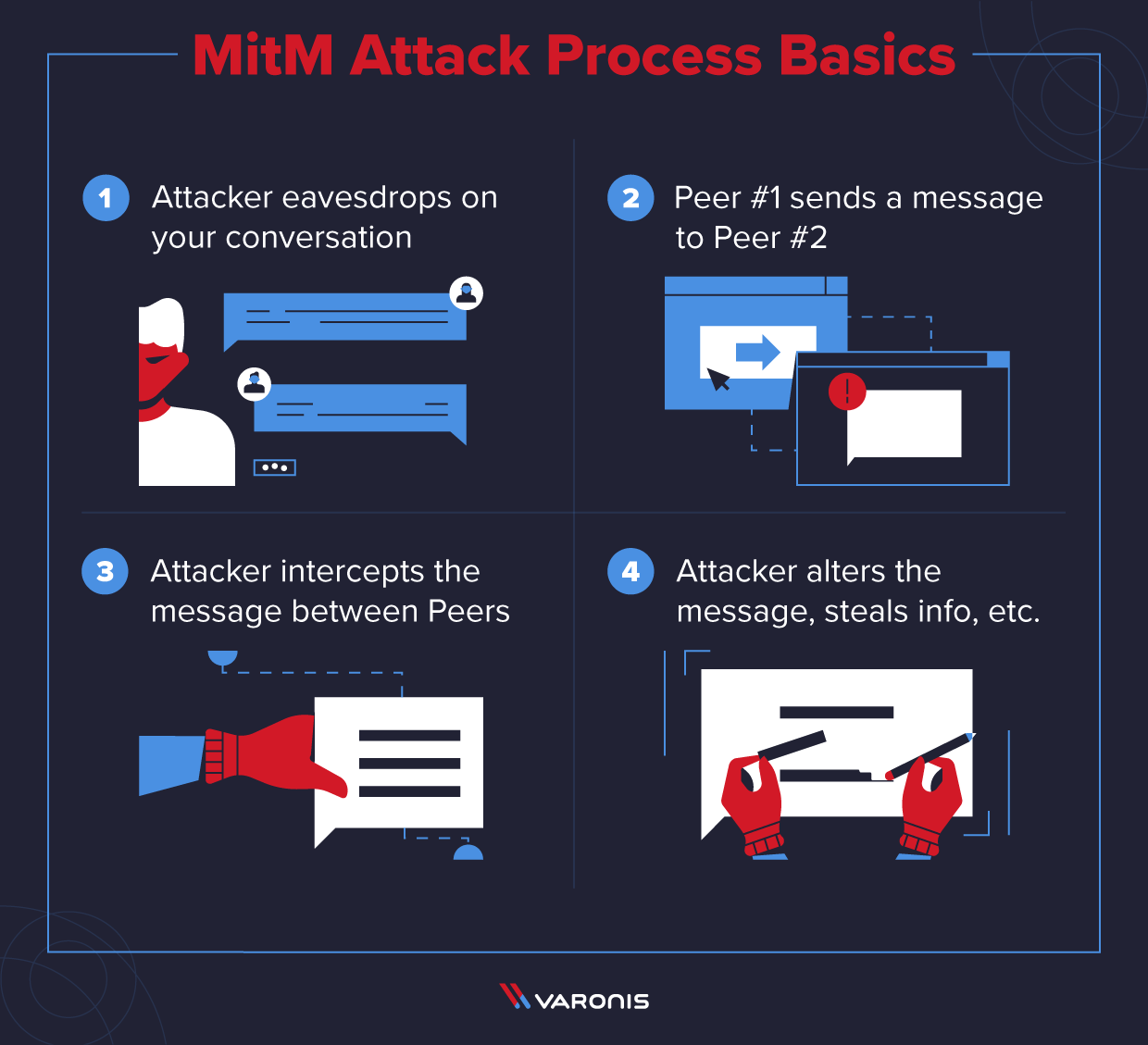

چگونه یک انسان در حمله میانه کار می کند؟

بیشتر حملات MitM از دستور ساده ای پیروی می کنند. عملیات ، صرف نظر از تکنیک های خاص مورد استفاده در حمله.

در این مثال ، سه موجودیت وجود دارد ، آلیس ، باب ، و چاک (مهاجم).

- چاک به طور پنهانی به کانالهایی گوش می دهد که نیا و باب در آن قرار دارند. برقراری ارتباط

- آلیس پیامی را به باب می فرستد

- چاک رهگیری می کند و پیام نیا را می خواند بدون اینکه نیا یا باب بدانند

- چاک پیام های بین نیا و باب را تغییر می دهد ، و باعث می شود پاسخ های ناخواسته / آسیب رسان

تکنیک های MitM معمولاً در اوایل استفاده می شوند زنجیره کشتن سایبر – در حین شناسایی ، نفوذ و استثمار. مهاجمان غالباً از MitM برای جمع آوری اعتبار و جمع آوری اطلاعات در مورد اهداف خود استفاده می کنند.

احراز هویت چند عاملی (MFA) می تواند یک محافظت مؤثر در برابر اعتبارهای سرقت شده باشد. حتی اگر نام کاربری و رمز عبور شما توسط یک شخص متوسط در دسترس باشد ، آنها به عامل دوم شما برای استفاده از آنها نیاز دارند. متأسفانه ، می توان در بعضی موارد از MFA دور زد.

در اینجا یک مثال عملی از حمله MiTM در دنیای واقعی علیه مایکروسافت آفیس 365 است که در آن توسط MFA توسط مهاجم دور می شود:

- کاربر روی پیوند فیشینگ کلیک می کند که آنها را به سمت خود می کشد. صفحه ورود جعلی مایکروسافت که در آن نام کاربری و رمز عبور خود را وارد می کند

- صفحه وب جعلی نام کاربری و رمز عبور را به سرور مهاجم ارسال می کند

- مهاجم درخواست ورود را به مایکروسافت ارسال می کند ، بنابراین آنها سوء ظن نمی کنند

- Microsoft کد احراز هویت دو عاملی را از طریق پیام کوتاه به کاربر می فرستد

- کاربر کد را وارد صفحه وب جعلی می کند

- صفحه جعلی کد 2FA را به سرور مهاجم ارسال می کند

- مهاجم از Evilginx برای سرقت کوکی جلسه استفاده می کند. [19659009] مهاجم کد 2FA کاربر را به مایکروسافت منتقل می کند ، و اکنون مهاجم می تواند با استفاده از کوکی جلسه ، به عنوان کاربر مصالحه وارد آفیس 365 شود و به داده های حساس در داخل شرکت دسترسی دارد

این حمله دقیق در یک محیط زنده در طول کارگاه های هفتگی حمله سایبری ما اتفاق می افتد.

تکنیک ها و انواع حملات MitM Attack [مردانی در انواع حمله میانی] ” width=”1241″ height=”594″ /> 19659002] در اینجا تعدادی از تکنیک های متداول که مهاجمان برای تبدیل شدن به یک انسان در وسط استفاده می کنند ، آمده است.

1. ARP Cache Poisoning

پروتکل حل مسئله آدرس (ARP) یک فرایند سطح پایین است که آدرس دستگاه (MAC) را به آدرس IP در شبکه محلی ترجمه می کند.

مهاجمان برای فریب رایانه خود اطلاعات کاذب را به این سیستم تزریق می کنند. فکر کنید رایانه مهاجم دروازه شبکه است. وقتی به شبکه وصل می شوید ، مهاجم تمام ترافیک شبکه شما (به جای دروازه شبکه واقعی شما) را دریافت می کند و ترافیک را به مقصد واقعی خود منتقل می کند. از دید شما همه چیز عادی است. مهاجم می تواند تمام بسته های شما را ببیند.

- Chuck (مهاجم ما) به شبکه شما می پیوندد و یک خرچنگ شبکه را اجرا می کند

- Chuck بسته های شبکه شما را بازرسی می کند تا تلاش کند تا تعداد توالی بسته های خود را بین شما و دروازه پیش بینی کند.

- چک بسته ای را به آدرس رایانه شما با آدرس منبع دروازه دروازه و ترتیب درست ARP ارسال می کند تا رایانه خود را در فكر رایانه مهاجم دروازه قرار دهد

- در همان زمان ، چك با انكار دروازه را پرت كرد. از Service (DoS) حمله کنید ، بنابراین قبل از اینکه دروازه بتواند پاسخ دهد ، بسته های ARP جعلی را دریافت کنید

- چک کامپیوتر شما را فریب داد تا فکر کند لپ تاپ مهاجم دروازه واقعی است ، و حمله MitM موفقیت آمیز است

2. DNS Cache Poisoning

مسمومیت با حافظه نهان DNS زمانی است که مهاجمان ورودی DNS جعلی را به شما ارائه می دهد که به یک وب سایت دیگر منتهی می شود. به نظر می رسد مانند گوگل باشد ، اما گوگل نیست ، و مهاجم از هر داده – نام کاربری و رمز عبور استفاده می کند ، به عنوان مثال – شما وارد وب سایت جعلی می شوید.

- چاک متوجه می شود که شما از یک حل کننده خاص DNS استفاده می کنید.

- می داند که این حل کننده مانند نسخه قدیمی BIND در معرض سوء استفاده قرار دارد.

- چاک از این سوءاستفاده برای گفتن به DVS RVS استفاده می کند که www.example.com در یک آدرس IP که در آن زندگی می کند زندگی می کند. [19659009] شما از رایانه خود به www.example.com می روید ، و حل کننده DNS به شما می گوید که آدرس IP آن سایت دستگاه حمله کننده است!

- چاک اتصال به وب سایت واقعی را کامل می کند بنابراین شما متوجه نیستید که کسی گوش می دهد ، اما او قادر است تمام بسته هایی را که شما (یا هر کس دیگری که از این رسیور DNS استفاده می کند برای اتصال به www.example.com ) در حال مشاهده است.

3 HTTPS Spoofing

HTTPS یکی از راه هایی است که کاربران می دانند داده های آنها "ایمن" است. S مخفف امن است. حداقل این همان چیزی است که یک مهاجمان می خواهد به شما فکر کند. مهاجمین وب سایتهای HTTPS را تنظیم می کنند که به نظر می رسد سایتهای قانونی با گواهی تأیید اعتبار معتبر هستند ، اما URL فقط کمی متفاوت خواهد بود. به عنوان مثال ، آنها یک وب سایت را با کاراکتر یونیکد ثبت می کنند که به نظر می رسد مانند "یک" اما چنین نیست. در ادامه با مثال "shembull.com" ، ممکن است URL مانند https://www.example.com باشد ، اما "a" در "مثال" یک cyrillic "a" است ، که یک شخصیت یونیکد معتبر است که درست ظاهر می شود مانند "عربی" عربی با مقدار یونیکد متفاوت.

- چاک شما را به بازدید از وب سایت خود www.example.com با سیریلیک "a" با استفاده از نوعی حمله ، به عنوان مثال فیشینگ می کند. [

- شما گواهی CA را برای وب سایت جعلی بارگیری می کنید.

- چک گواهینامه را با کلید خصوصی CA امضا می کند و برای شما می فرستد.

- شما گواهی را در فروشگاه کلید مورد اعتماد خود ذخیره می کنید.

- [واقعی] www.example.com ، و او اکنون یک MitM واقعی است که به ترافیک شما گوش می دهد

4. Wi-Fi Eavesdropping

مهاجمان به شبکه های Wi-Fi عمومی یا نا امن Wi-Fi گوش می دهند و یا آنها شبکه هایی Wi-Fi را با نامهای مشترک ایجاد می کنند تا افراد را به سمت اتصال فریب دهند تا بتوانند اعتبار یا شماره کارت اعتباری یا هر اطلاعات دیگری را که کاربران ارسال می کنند ایجاد کنند. در آن شبکه Kody از SecurityFWD چندین فیلم مختلف دارد که نشان می دهد این کار چقدر آسان است.

5. Session Hijacking

Sij hajacking یک حمله MitM است که در آن حمله کننده شما را برای ورود به یک صفحه وب (حساب بانکی ، حساب ایمیل ، به عنوان مثال) مشاهده می کند و سپس کوکی جلسه شما را به سرقت می برد تا وارد همان حساب از مرورگر خود شود. این حمله ای است که ما در کارگاه Live Cyber Attack که قبلاً به آن اشاره کردیم نشان داده ایم.

هنگامی که مهاجم کوکی جلسه فعال شما را روی رایانه خود قرار داد ، آنها می توانند هر کاری را که می توانستید در آن وب سایت انجام دهند. پسر ما چاک می تواند تمام پس انداز شما را به یک حساب خارج از کشور منتقل کند ، یک دسته از کالاها را با کارت اعتباری ذخیره شده خود بخرد ، یا از جلسه سرقت شده برای نفوذ به شبکه شرکت شما استفاده کند و پایه های قوی تری را در شبکه شرکت ایجاد کند.

MitM هستند حملات معمول؟

حملات MitM مدتهاست اتفاق می افتد ، و اگرچه آنها به اندازه فیشینگ و بدافزار یا حتی باج افزار رایج نیستند ، آنها معمولاً بخشی از حملات هدفمند با قصد خاص هستند. به عنوان مثال ، مهاجمی که می خواهد شماره کارت اعتباری را به سرقت ببرد ، ممکن است برای آن داده از کافی شاپ Wi-Fi سر بزند. یک مهاجم دیگر ممکن است از تکنیک های MitM به عنوان بخشی از برنامه بزرگتر برای ورود به یک شرکت بزرگ استفاده کند. آزمایشگاه حمله سایبری ما MitM نشان می دهد که چگونه یک مهاجمان می توانند از بدافزارها برای رهگیری ترافیک شبکه استفاده کنند و ورود به سیستم ایمیل شرکت را بدست آورند.

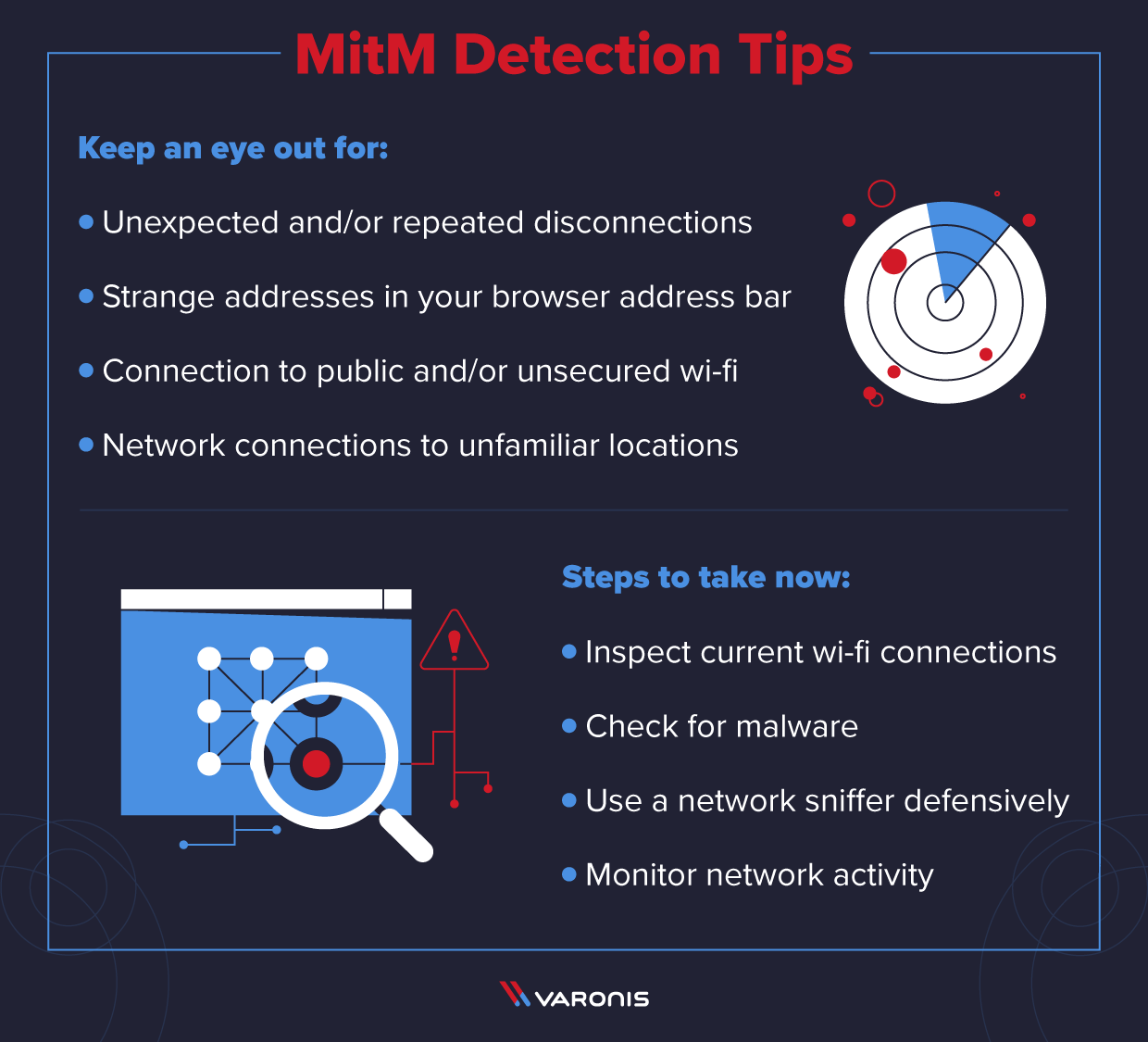

نحوه شناسایی یک حمله شخصی در وسط

حملات MitM دشوار است ، اما حضور آنها باعث ایجاد موج هایی در فعالیت شبکه به طور منظم می شود که متخصصان امنیت سایبری و کاربران نهایی می توانند متوجه آن شوند. حکمت متعارف بیشتر از شناسایی است.

نشانه هایی برای جستجوی

در اینجا نشانه هایی وجود دارد که ممکن است شنونده های اضافی در شبکه های شما وجود داشته باشد.

-

- قطع غیر منتظره و / یا قطع مکرر : مهاجمان به زور کاربران را جدا می کنند. آنها می توانند نام کاربری و رمز عبور را هنگامی که کاربر سعی می کند دوباره به هم متصل شود ، رهگیری کند. با نظارت بر قطع ارتباطات غیر منتظره یا مکرر ، می توانید این رفتار بالقوه مخاطره آمیز را مشخص کنید.

- آدرس های عجیب در نوار آدرس مرورگر خود : اگر هر چیزی در آدرس به نظر می رسد عجیب است ، حتی با کمی فشار ، دوبار بررسی کنید. آی تی. این می تواند یک آدم ربایی DNS باشد. به عنوان مثال ، می توانید به جای https: https: www.go0gle.com را ببینید: \ www.google.com

- شما به یک وای فای عمومی و / یا نا امن وارد می شوید: بسیار مراقب باشید از چه شبکه هایی به اینترنت وصل می شوید و در صورت امکان از Wi-Fi عمومی اجتناب کنید. مهاجمان شبکه های جعلی را با شناسه های شناخته شده مانند "محلی بی سیم محلی" یا نام مشترک دیگری برای ایجاد فریب افراد ایجاد می کنند. اگر به Wi-Fi حمله کننده متصل شوید ، آنها به راحتی می توانند همه آنچه را که در شبکه می فرستید ، مشاهده کنند.

چگونه می توان از حمله وسط انسان جلوگیری کرد

[19659002] در اینجا چندین روش عالی برای محافظت از شما و شبکه های خود در برابر حملات MitM وجود دارد. هیچکدام از آنها 100٪ ضد احمق نیستند.

[19659002] در اینجا چندین روش عالی برای محافظت از شما و شبکه های خود در برابر حملات MitM وجود دارد. هیچکدام از آنها 100٪ ضد احمق نیستند.

General Practics

به طور کلی ، بهداشت سایبری خوب به شما در محافظت از حملات MitM کمک خواهد کرد.

- فقط به روترهای Wi-Fi ایمن وصل شوید یا از اتصال رمزگذاری شده ناوگان بی سیم خود استفاده کنید. . به روترهایی که از امنیت WPA2 استفاده می کنند متصل شوید. کاملاً بی پروا نیست ، اما بسیار بهتر از هیچ چیز نیست.

- اضافه کردن یک VPN برای رمزگذاری ترافیک بین نقاط پایانی و سرور VPN (چه در شبکه سازمانی و چه از طریق اینترنت). اگر ترافیک رمزگذاری شده باشد ، سرقت یا تغییر آن برای MiTM دشوار است.

- برای رمزگذاری ایمیل ، چت و ارتباطات ویدئویی از رمزگذاری نهایی استفاده کنید (بزرگنمایی ، تیم ها و غیره.)

- سیستم را بصورت نگهدارنده نگه دارید. و بدافزار به روز شد

- از یک مدیر رمز عبور برای محافظت از رمزهای عبور خود استفاده کنید و از استفاده مجدد از رمزهای عبور جلوگیری کنید

- فقط به اتصالات HTTPS متصل شوید ، از یک افزونه مرورگر برای اجرای این قانون استفاده کنید

- در هر کجا که در دسترس باشد از تأیید اعتبار چند عاملی استفاده کنید

- DNS over HTTPS ، که یک فناوری جدید است که با رمزگذاری درخواستهای DNS شما از ربودن DNS در امان است برای وارد شدن به

- فعالیت را در شبکه نظارت کنید تا شواهد (اتصالات شبکه مخرب یا رفتار کاربر غیرعادی کاربر) از تکنیک های سازش یا MitM در استفاده کشف کنید

چرا رمزگذاری می تواند شما را از MitM A محافظت کند ttacks

رمزگذاری نهایی به پایان می تواند به جلوگیری از خواندن پیام های شبکه MitM کمک کند. رمزگذاری هم فرستنده و هم گیرنده را با استفاده از یک کلید اشتراکی برای رمزگذاری و رمزگشایی پیامهایی که ارسال و دریافت می کنند شامل می شود. بدون این کلید مشترک ، پیام ها به صورت gobbledygook هستند ، بنابراین MitM نمی تواند آنها را بخواند.

رمزگذاری کار رهگیر و خواندن داده های شبکه را برای مهاجمین سخت تر می کند ، اما غیرممکن نیست ، و تضمینی در برابر آن نیست. سازش ، زیرا مهاجمان تکنیک هایی را برای کار درمورد رمزگذاری ایجاد کرده اند.

به عنوان مثال ، در آزمایشگاه حمله سایشی میت ، ما نشان می دهیم که چگونه یک مهاجم می تواند رمز احراز هویت حاوی نام کاربری ، رمز عبور و داده های تأیید اعتبار MFA را به سرقت ببرد تا وارد سیستم شود. یک حساب کاربری ایمیل هنگامی که آنها کوکی جلسه را ربودند ، مهم نیست که ارتباط بین مشتری و سرور رمزگذاری شود – هکر به سادگی به عنوان کاربر نهایی وارد سیستم می شود و می تواند به همه موارد دسترسی کاربر دسترسی داشته باشد.

آینده MitM Attack [19659058] حملات MitM به عنوان ابزار مفیدی در زرادخانه های مهاجمان همچنان ادامه خواهد یافت تا زمانی که بتوانند داده های مهم مانند گذرواژه ها و شماره کارتهای اعتباری را رهگیری کنند. این یک مسابقه تسلیحاتی مداوم بین توسعه دهندگان نرم افزار و ارائه دهندگان شبکه برای بستن آسیب پذیری هایی است که مهاجمین برای اجرای MitM از آن سوء استفاده می کنند.

در چند سال گذشته گسترش گسترده اینترنت اشیاء (IoT) را بدست آورید. دستگاه های IoT هنوز همان استانداردهای امنیتی را رعایت نمی کنند و یا قابلیت های مشابه دستگاه های دیگر را ندارند ، که باعث می شود آنها در برابر حملات MitM آسیب پذیر شوند. مهاجمان از آنها به عنوان راهی برای ورود به شبکه سازمان استفاده می کنند تا بتوانند به سمت تکنیک های دیگر حرکت کنند. چه کسی می دانست که یک ترموستات جدید فانتزی با قابلیت اینترنت یک حفره امنیتی است؟

پذیرش گسترده تر شبکه های بی سیم ، شبکه های 5G ، به عنوان مثال ، فرصتی دیگر برای مهاجمین است که می توانند از MitM برای سرقت داده ها و سازمان های نفوذی استفاده کنند ، همانطور که در BlackHat 2019 نشان داده شده است.

به طور کلی ، دستگاه های بیشتری به شبکه های بیشتری وصل شده اند ، که به معنی فرصت های بیشتر برای مهاجمین برای استفاده از تکنیک های MitM است. دانستن علائم داستانی یک حمله MitM و به کار بردن روش های شناسایی می تواند به شما در پیشبرد آسیب حمله کمک کند.

کارگاه حمله زنده سایبری ما را بررسی کنید ، در آنجا ما نشان می دهیم که چگونه یک مهاجمی می تواند نشانه احراز هویت کاربر را با استفاده از MitM رهگیری کند. اطلاعات مهم را نفوذ و سرقت كنید و نشان دهید كه چگونه وارونیس می تواند این حمله را تشخیص دهد.