چگونه Varonis به توقف Emotet کمک می کند

تیم پاسخ حوادث ما تعداد بی سابقه ای از عفونت های مخرب Emotet را ردیابی می کند. تعداد تحقیقات همزمان فعال Emotet سه برابر علامت قبلی پرآب ما است. این پست شامل شاخص های سازش ، تخفیف ها و چگونگی کمک Varonis به شما در شناسایی و متوقف کردن Emotet در هر مرحله از حمله است.

نمای کلی Emotet

پس از وقفه ای طولانی در بهار سال 2020 ، بازیگر تهدید TA542 ( با نام مستعار "مومیایی عنکبوت") با یک کمپین جدید جدید malspam که توسط چندین بات نت در سراسر جهان و عملکرد بدافزار قدرتمند جدید طراحی شده است ، بازگشته است.

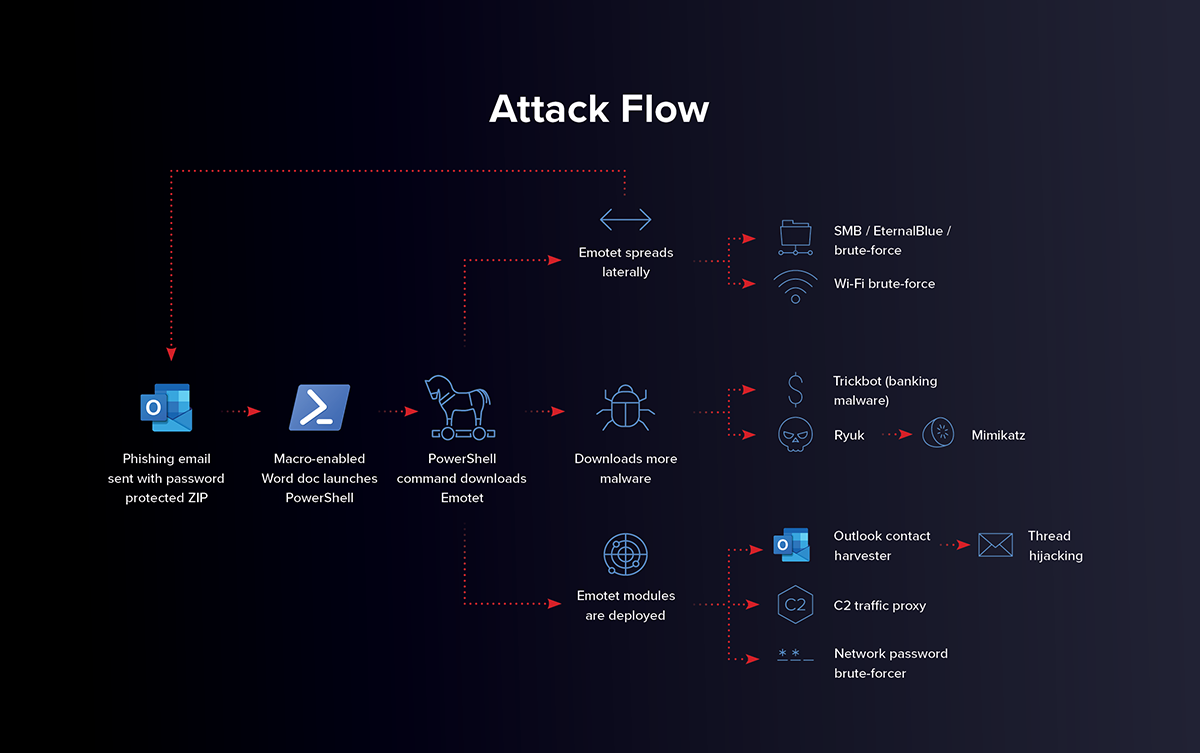

Emotet که در ابتدا به عنوان تروجان بانکی شناخته می شد ، اولین بار در سال 2014 در طبیعت دیده شد. هدف اصلی آن برای رهگیری اعتبار بانکی از طریق حملات انسان در مرورگر. Emotet به مجموعه ای از بدافزارهای خود-به روزرسانی کننده و عمومی تبدیل شده است که همچنین به عنوان یک لودر برای محموله هایی مانند Qbot و Trickbot (که به نوبه خود Ryuk و Mimikatz را برای یک اثر عروسک روسی بارگیری می کند) عمل می کند.

از آنجا که Emotet چند شکل است ، IOC های خاص – مانند URL های لودر ، C2 IP / پورت های ترکیبی و الگوهای هرزنامه – به طور مکرر تغییر می کنند. این امر باعث می شود تا تشخیص مبتنی بر قاعده به یک بازی موش و گربه منجر شود ، زیرا این واقعیت وجود دارد که سه بات نت مختلف وجود دارد که هر کدام زیرساخت های پشتیبانی خود را دارند. شما می توانید یک گزارش دقیق و روزانه از IOC های Emotet را که توسط تیم Cryptolaemus نگهداری می شود ، پیدا کنید.

هنگامی که وارد یک شبکه شد ، Emotet روش های مختلفی برای حرکت جانبی ، تشدید امتیازات ، ایجاد ثبات و برافراشتن داده ها دارد. خوشبختانه ، مدل های تهدیدی رفتاری مبتنی بر رفتار Varonis می توانند علائم اولیه سازش توسط Emotet و همچنین رفتار پس از نفوذ را تشخیص دهند. دوره 2 و دوره 3 (یا به طور خلاصه E1 ، E2 ، E3). Epochs زیرساخت C2 ، برنامه به روزرسانی و الگوهای malspam مخصوص به خود را دارند. هرزنامه از یک دوره معین حاوی پیوستهای فعال ماکرو یا پیوندهای مخربی است که برای آلوده کردن میزبانهای جدید و افزودن هرزنامه های جدید به خوشه آن طراحی شده است.

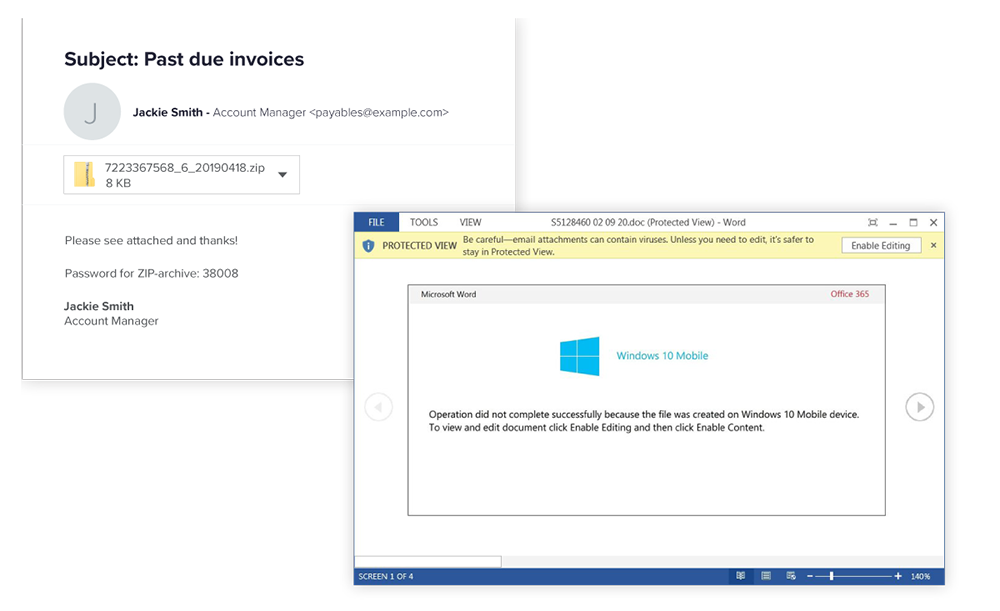

در آخرین موج آلودگی ها ، ایمیل malspam Emotet حاوی پیوستهای ZIP محافظت شده با رمز عبور است. امید این است که فیلترهای ایمیل قادر به اسکن و شناسایی اسناد مخرب فعال شده در بایگانی نباشند. این "Operation Zip Lock" نامگذاری شده است.

رمز ورود معمولاً در متن ایمیل به صورت متن ساده گنجانده شده است ، به عنوان مثال:

فایل زیپ پیوست شده به ایمیل: اطلاعات بسیار فوری از 24-09-2020. zip رمز ورود سند LQWMFXu است

با توجه به افزایش پیوست های ZIP ، بهتر است ایمیل های دارای بایگانی محافظت شده با رمز عبور را قرنطینه کنید. به یاد داشته باشید که Emotet از اسناد Office که مستقیماً به آن پیوسته است نیز استفاده می کند.

کمپین های Malspam به بسیاری از زبانها شناسایی شده است: به نظر می رسد انگلیسی ، هلندی ، فرانسوی ، آلمانی ، ایتالیایی ، ژاپنی و دوره ها از نظر جغرافیایی تعیین شده اند (به عنوان مثال E3

هواپیماربایی

Emotet پیام های ایمیل و لیست های تماس قربانیان را از طریق درخواست های HTTP POST به سرور C2 می دزدد. سپس botnet از اطلاعات ایمیل سرقتی برای جعل هویت فرستنده و "پاسخ" به مکالمات موجود استفاده می کند. آنها می توانند این کار را با کلاهبرداری از فرستنده یا در صورت تسلط کامل بر دستگاه قربانی ، با ارسال مستقیم ایمیل از طرف معتمد انجام دهند.

این روش باعث می شود هرزنامه Emotet قانونی به نظر برسد و احتمال قربانی جدید را افزایش می دهد یک پیوست مخرب باز کنید.

Varonis صندوق های پستی Microsoft Exchange و Exchange Online را رصد می کند و می تواند پیوست های پرونده مخربی را که با فرهنگ لغت الگوهای شناخته شده استفاده شده در الگوهای هرزنامه Emotet مطابقت دارد ، شناسایی کند. با ردیابی های مبتنی بر پروکسی Edge ، مشتریان همچنین می توانند هنگامی که کاربر روی پیوند موجود در متن ایمیل کلیک می کند که منجر به بارگیری سو mal استفاده از لودر Emotet می شود ، تشخیص دهند.

Varonis تمام اقدامات صندوق پستی را تجزیه و تحلیل می کند (ارسال / دریافت / باز / حذف ، و غیره) برای شناسایی سریع حسابهایی که به خطر می افتند و شروع به ارسال تبلیغات هرزنامه (داخلی یا خارجی) کرده اند. نمایه رفتار کاربر در چندین سیستم عامل ساخته شده است – انحرافات ناخوشایند در رفتار ایمیل همراه با رویدادهای مشکوک به ورود به سیستم ، اتصالات شبکه و دسترسی به داده ها ، هشدارهای با اطمینان بالا را با چند مثبت نادرست ایجاد می کند.

Varonis Edge می تواند تشخیص دهد اقداماتی مانند گشتن در پیام های ایمیل و مخاطبین Outlook. ما برداشت ایمیل و تماس را اساساً از طریق پراکسی مشاهده کرده ایم – Emotet از دستورات HTTP POST برای لایه برداری استفاده کرده است – اما اگر یک کانال DNS مخفی تر در آینده ایجاد شود ، Edge دارای مدل های لایه برداری مبتنی بر DNS است.

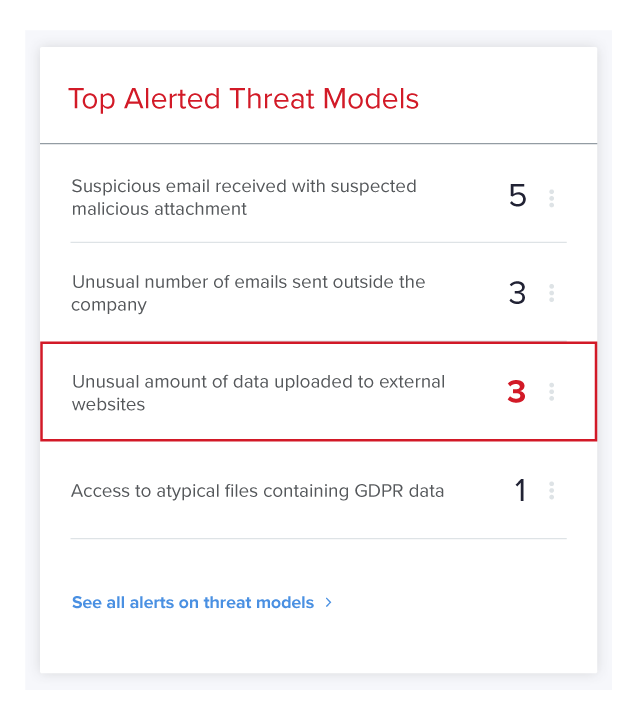

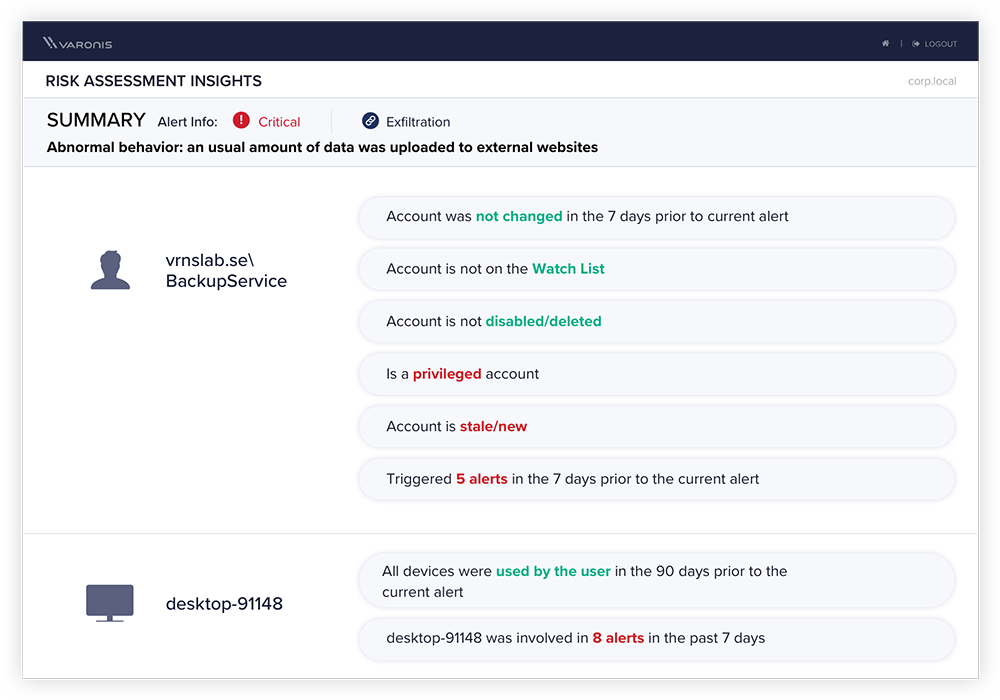

ارتباطات غیرمعمول برگشتن به سرورهای C2 از چند طریق قابل تشخیص است. اول ، اگر اتصال به دامنه ای با شهرت ضعیف باشد ، Varonis هشدار داده و این اتصالات را برچسب گذاری می کند. دوم ، Varonis تشخیص می دهد که مهاجمان با استفاده از الگوریتم تولید دامنه (DGA) در بسیاری از اتصالات ("دود سفید") ترافیک خود را پنهان می کنند. سوم ، مدل های رفتاری Varonis همچنین هنگامی که مهاجمان از DNS به عنوان یک کانال مخفی برای پنهان کردن دستورات یا انتقال داده های خود به عنوان درخواست استفاده می کنند ، تشخیص می دهند. سرانجام ، Varonis در مورد فعالیت های وب غیرمعمول ، مانند استفاده از عوامل کاربری جدید یا غیرمعمول 1 ، دسترسی غیرمعمول یا بارگیری برای اولین بار به اینترنت توسط یک حساب کاربری یا فعالیت بارگذاری غیرمعمول ، هشدار می دهد.

جنبش جانبی

Emotet دارای مجموعه ای از ماژول ها یا پلاگین ها است که می تواند به صورت پویا از سرور C2 خود بارگیری شود تا عملکرد بدافزار افزایش یابد. یک ماژول ارسال هرزنامه ، یک ماژول سرقت ایمیل ، یک ماژول بانکی و غیره وجود دارد. شما می توانید مانند اضافه کردن یک برنامه جدید به تلفن خود فکر کنید.

یکی از ماژول هایی که باید به آن توجه ویژه کنید ، ماژول حرکت جانبی است که گسترش از طریق سو explo استفاده های SMB مانند EternalBlue (MS17-010) و با دسترسی به سهام مدیریت پنهان (ICP $ ، C $ و مدیر $). ما توصیه می کنیم هرگونه ماشین آلاتی را که هنوز در معرض آسیب EternalBlue هستند ، وصله کرده و سهام مدیر را غیرفعال کنید.

در حالی که روش اصلی Emotet گسترش می یابد از طریق SMB است ، محققان در BitDefense یک تکنیک حرکت جانبی جدیدتر را کشف کردند که شبکه های Wi-Fi اطراف را برشمرد (با استفاده از عملکرد WlanEnumInterfaces) در wlanAPI.dll) و تلاش می کند تا به کلاینت های متصل گسترش یابد. در صورت موفقیت ، SSID شبکه و رمز عبور را به سرور C2 هدایت می کند و اقدام به حمله خشونت آمیز دیگری می کند ، این بار علیه سایر سرویس گیرندگان.

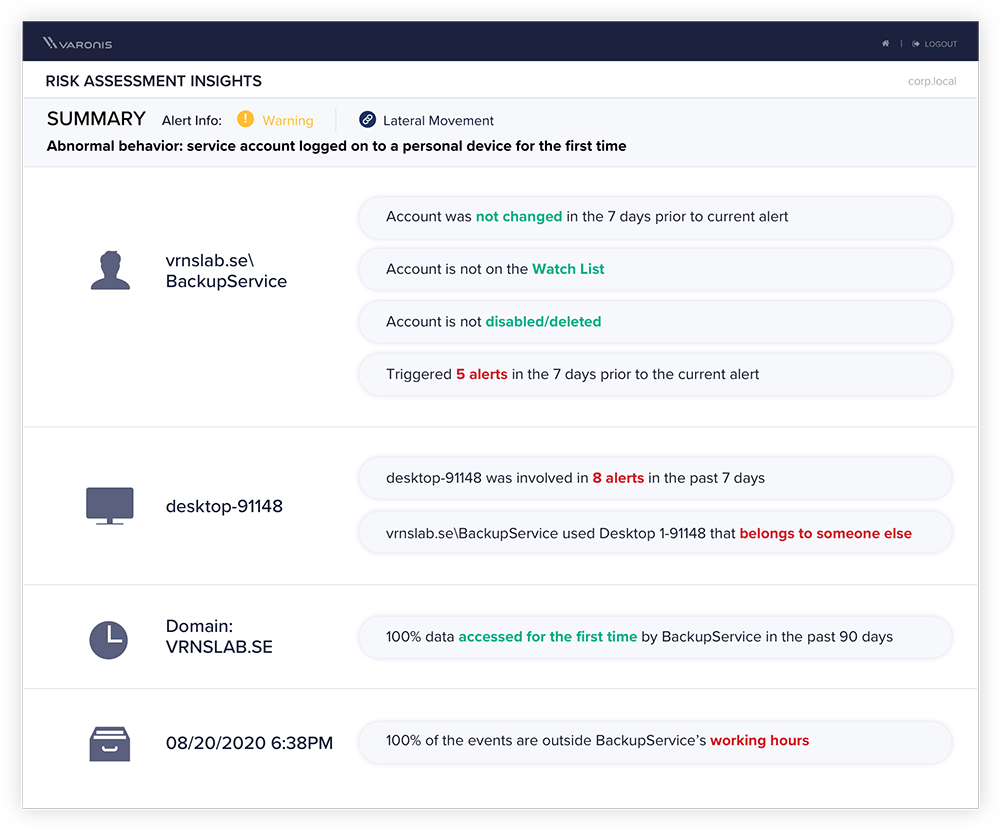

زیرا Varonis ارتباطات بین کاربران را ردیابی می کند و دستگاهها و منابعی که به آنها دسترسی دارند ، مدلهای تهدید بر تعداد غیرمعمول اتصالات ایجاد شده توسط یک حساب ، اتصالات ایجاد شده به سیستمهایی که به طور معمول به آنها دسترسی پیدا نمی کنند ، و همچنین اقدامات بی رحمانه مانند اسپریهای رمز عبور و پر کردن اطلاعات اعتبار را تشخیص می دهند.

افزایش امتیاز

مهاجمان با استفاده از ابزارهای منبع باز مشهور ، جستجوی رمزهای عبور ذخیره شده در متن ساده و برداشتن اطلاعات کاربری از Active Directory ، اعتبار حساب های ممتاز را به دست می آورند. پس از بدست آوردن اعتبارنامه های اداری ، مهاجم می تواند یک یا چند کاربر را به یک گروه سرپرست دامنه اضافه کند و اطلاعات را در سرویس های ذخیره سازی ابری بارگذاری کند.

Varonis با تماشای فعالیت سیستم سیستم فایل ، به سرعت تشخیص می دهد که ابزارهای شناخته شده نفوذ در دیسک ذخیره می شوند یا چه زمانی یک کاربر به اشتراک گذاری پرونده برای فایلهای دارای رمز عبور یا سایر داده های حساس است. هر حساب کاربری مشخص معمولاً به داده های بسیار بیشتری از آنچه که باید دسترسی دارد ، بنابراین این جستجوها اغلب مثمر ثمر است – بیشتر در مورد کاهش این مورد در زیر است.

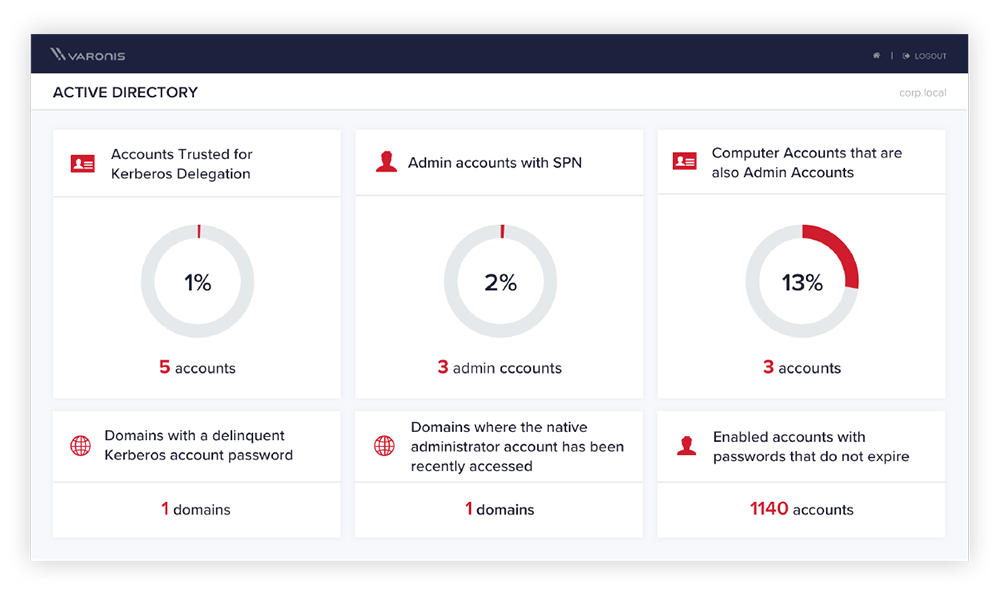

Emotet به دلیل بارگیری سایر گونه های بدافزار مانند Ryuk که پس از آن هک می شود ، مشهور است. ابزارهایی مانند Mimikatz برای برداشتن مدارک و تشدید امتیازات. Varonis فعالیت Active Directory را برای شناسایی برداشت اعتبارنامه (به عنوان مثال Kerberoasting) و سایر حملات تجزیه و تحلیل می کند. برای کاهش احتمال موفقیت این حملات ، Varonis اهداف بالقوه را برجسته می کند (به عنوان مثال حساب های اداری که با نام اصلی سرویس مرتبط هستند [SPN]) در داشبورد – کاهش سطح حمله در AD و در سیستم های پرونده به ایجاد گروه های باج افزار کمک می کند " مشاغل سخت تر وارونیس همچنین هنگامی که یک حساب به یک گروه اداری اضافه می شود هشدار می دهد.

همانطور که در بالا ذکر شد ، در صورت اتصال هر یک از این حساب ها به اینترنت برای اولین بار ، به پایین متصل شوید دامنه های شهرت یا فعالیت بارگذاری غیرمعمول ایجاد می کند ، Varonis در مورد این سیگنال ها هشدار می دهد.

Endgame

اگر نشانه هایی از سازش اولیه ، حرکت جانبی و تشدید امتیاز از دست نرود ، Varonis یک لایه مهم دفاعی در اطراف بزرگترین فروشگاه های داده شما فراهم می کند ، محافظت از سرورهای ویندوز و یونیکس ، دستگاه های NAS ، SharePoint و Exchange (چه در نسخه اولیه و چه در مایکروسافت 365).

Varonis اطلاعات بیشتری راجع به نحوه تعامل کاربران با داده ها از هر فناوری دیگری ضبط می کند – این فعالیت سیستم فایل را در سیستم عامل هایی که ارائه می دهند تجزیه و تحلیل می کند حسابرسی کافی از طریق API های آنها ، مانند مایکروسافت 365 و دستگاه های NAS از NetApp و EMC. در مواردی که حسابرسی بومی وجود ندارد ، مانند ویندوز ، UNIX ، Exchange و SharePoint ، Varonis از فیلترهای سیستم پرونده آزمایش شده برای گرفتن عملیات پرونده استفاده می کند.

اگر کاربر نسبت به رفتار عادی خود شروع به دسترسی به مقدار غیرمعمولی از داده کند ، Varonis این را با یک یا چند مدل رفتاری متعدد (و همچنین شناسایی بارگذاری های غیرمعمول ، همانطور که در بالا ذکر شد) تشخیص دهید. اگر کاربری رمزگذاری پرونده ها را شروع کند ، این مورد نیز تشخیص داده می شود – بسیاری از مشتریان پاسخهای خود را به این نوع رفتارها ، غیرفعال کردن حساب و از بین بردن اتصالات فعال ، به صورت خودکار انجام می دهند. جایی که کاربران یا گروهها به آنها دسترسی ندارند و فرآیندها را برای قفل کردن خودکار می کنند. محدود کردن دسترسی به داده های مهم سطح کلی خطر را کاهش می دهد و کار هر بازیگر تهدیدی را دشوارتر می کند. . به جای جستجو در فهرست های یادداشت باج ، می توانید برای مشخص کردن پرونده های تحت تأثیر ، برای دسترسی به پرونده و اصلاحات انجام شده توسط هر کاربر در هر بازه زمانی پرس و جو کنید و نسخه های صحیح را بازیابی کنید.

نتیجه گیری

botnet Emotet بزرگترین و پیچیده ترین سلاح جهان برای انتشار بدافزار است. پیش بینی اینکه TA542 از این سلاح برای بعدی چه استفاده خواهد کرد یا APT ها سلاح خود را اجاره می کنند دشوار است. آنچه ما می دانیم این است که مبارزات Emotet به صورت انبوه رخ می دهد و از نظر ماهیت بسیار متفاوت است ، بنابراین داشتن یک رویکرد چند لایه برای دفاع از جمله مدیریت پچ ، آموزش ضد فیشینگ ، فیلتر کردن نامه ، تشخیص نقطه پایانی و امنیت داده محور بسیار مهم است. .

تشخیص پیشرفته می تواند به سازمان شما قدرت بیشتری دهد – بنابراین می تواند سطح حمله را کاهش دهد. فناوری داده محور Varonis از داخل به بیرون شروع می شود و حلقه هایی از کنترل های کارآگاهی را از داده ها ، به Active Directory و DNS ، به VPN ها و پروکسی ها ایجاد می کند. Varonis همچنین حساب ها و داده های آسیب پذیر را برجسته می کند ، بنابراین می توانید قبل از سو attackاستفاده مهاجمان ، آنها را قفل کنید. این کنترل ها می تواند از سازمان شما در برابر هر تهدید کننده ای محافظت کند – از خودی معمولی گرفته تا انواع پیشرفته و مداومی که این روزها خیلی مرتباً با آنها سر و کار داریم.