چگونه برای جلوگیری از باج افزار: مبانی

براساس گزارش نقض اطلاعات Verizon 2019 ، باج افزار دومین حمله بدافزار پشت حملات فرمان و کنترل (C2) است. ایمیل هنوز مکانیزم تحویل برتر برای همه بدافزارها ، از جمله باج افزار است. بنابراین چگونه می توانیم به کاربران اجازه دهید جلوی کلیک بر روی پیوندهای فیشینگ را بگیرند؟

نکته نرم افزار: شما نمی توانید. انسانها کارهای بشری را انجام می دهند. بنابراین ما باید به مشکل باج افزار متفاوت برخورد کنیم. در این پست به اصول اولیه باج افزار خواهیم پرداخت و توضیح خواهیم داد که چگونه یک سیستم تشخیص خودکار و پیشگیری خودکار مانند وارنیس راهی است که می تواند برای جلوگیری از حملات باج افزار از سوء استفاده از شبکه جلوگیری کند.

برای کسب اطلاعات بیشتر در مورد باج افزار ، بررسی کنید. دوره رایگان تروی هانت "مقدمه ای بر باج افزار". 1 CPE ارزش دارد.

Ransomware چیست؟

Ransomware بدافزار است که داده های قربانی هدف را رمزگذاری می کند. سپس مهاجم سعی می کند تا قربانی را به پرداخت باج برای کلید رمزگشایی پرونده های خود بپردازد.

اولین باج افزار به سال 1989 باز می گردد ، روی دیسک های فلاپی توزیع می شود و درخواست باج 189 دلار می کند.

در سال 2019 ، شهر بالتیمور با یک حمله باج افزار روبرو شد ، که حدود 18 میلیون دلار برای بازیابی هزینه در بر داشت.

اما این باج افزار دقیقا چگونه کار می کند؟ ] Ransomware یک حمله چند مرحله ای است که مهاجمان به روش های مختلف بسته بندی کرده اند. اصول اولیه معمولاً یکسان است. به شبکه هدف نفوذ کنید ، تا آنجا که ممکن است داده ها را رمزگذاری کنید و برای باج اخاذی کنید.

1. عفونت

در مرحله اول ، مهاجمین باید بار نرم افزارهای مخرب را به هدف تحویل دهند. بیشتر اوقات ، این یک حمله فیشینگ ساده با بدافزار موجود در فایل پیوست ها است. از اینجا ، این باج یا به صورت محلی کار می کند یا سعی می کند خود را با سایر رایانه های موجود در شبکه تکرار کند.

2. Security Key Exchange

در مرحله بعد ، بدافزار به مهاجمین می رسد تا به آنها اطلاع دهد كه یك قربانی را آلوده كرده اند و كلیدهای رمزنگاری شده را كه باج افزار برای رمزنگاری داده های قربانی لازم دارد ، دریافت می كنند.

3. رمزگذاری

اکنون باج افزار رمزگذاری پرونده های قربانی را انجام می دهد. ممکن است با دیسک محلی شروع شود و سپس سعی کنید شبکه را برای سهام نقشه برداری یا باز کردن سهام برای حمله بررسی کنید. باج افزار CryptoWall فایل های Volume Shadow Copy را حذف کرد تا بازیابی نسخه پشتیبان تهیه سخت تر شود و به دنبال سرقت کیف پول های BitCoin بود. WannaCry از آسیب پذیری EternalBlue برای پخش در رایانه های دیگر و سپس انجام رمزگذاری استفاده کرد.

4. اخاذی

قربانی کاملاً pwnd است ، و مهاجم یادداشت باج می فرستد. معمولاً ، یک رقم دلاری وجود دارد و پیوند BitCoin با پیامهای تهدیدآمیز مانند "به ما پرداخت می کند یا اطلاعات شما آن را دریافت می کند."

شایان ذکر است که رمزنگاری رمزنگاری را قادر می سازد باج افزار را تبدیل به حرفه ای سودآور کند. اکنون میزان سودآوری فعالیت مجرمانه به سختی قابل اندازه گیری نیست ، اما تعداد دفعات حمله نشان می دهد که مجرمان روند صعودی را در ادامه استفاده از این تکنیک ها می بینند.

اخیراً مهاجمان از تهدید قرار گرفتن در معرض اطلاعات به عنوان بخشی از نقشه اخاذی خود استفاده کرده اند. Ransomware نه تنها می تواند داده های موجود را رمزگذاری کند ، بلکه می تواند داده ها را به مهاجمان مجدداً تبدیل کند! تهدید می شود ، به ما پرداخت کنید یا اطلاعات شما را منتشر می کنیم.

5. باز کردن و بازپرداخت

سرانجام ، آیا مقتول باج می دهد و امیدوار است که جنایتکار محترم باشد و کلیدهای رمزگشایی را ارسال خواهد کرد؟ یا آیا قربانی عفونت بدافزار را حذف کرده و سعی می کند داده های رمزگذاری شده را به صورت دستی بازیابی کند.

مهاجمان معمولاً حتی پس از گرفتن پول ، کلیدها را تحویل نمی دهند. می دانم به همین دلیل است که حادثه باج افزار شهر بالتیمور بسیار هزینه کرد و بهبودی این مدت طولانی طول کشید. بالتیمور پرداخت نکرده است ، بنابراین کارکنان فناوری اطلاعات مجبور شدند داده هایی را که می توانند بازیابی کنند و دستگاههایی را که قادر به ساخت آنها نبودند ، بازسازی کنند.

برنامه بازیابی نیز باید تهدید انتشار اطلاعات را به حساب آورد. اما چگونه می توانید از انتشار یک مهاجم داده های دزدیده شده جلوگیری کنید؟ شما نمی توانید که باعث می شود حفاظت و جلوگیری از باج افزار از اهمیت بیشتری در استفاده از پشتیبان گیری از داده ها برای بازیابی بیشتر شود.

درباره نحوه کار باج افزار در ویدیوی زیر اطلاعات بیشتری کسب کنید – این از معرفی رایگان 8 قسمتی ما در زمینه باج افزار با هدایت Troy Hunt است.

نحوه محافظت در برابر Ransomware: نکات اساسی

در ساختن دفاع در برابر حملات باج افزار ، مواردی وجود دارد كه افراد می توانند انجام دهند و كارهایی كه بنگاهها می توانند انجام دهند تا از ابتلا به عفونت اولیه جلوگیری كنند.

روی پیوند كلیك نكنید!

من می دانم ، می دانم ، شما قبلاً آن را شنیده اید. اما همیشه ارزش تکرار دارد. ایمیل های فیشینگ درصد زیادی از بدافزارها را در سال 2019 تحویل دادند. انسان ها قصد ندارند کلیک روی پیوند را متوقف کنند ، و من این را می دانم زیرا بر روی لینک کلیک کردم. بنابراین ، به عنوان انسان فانی پذیر ، حداقل می توانیم کمی نسبت به ایمیل ها تردید کنیم. و شاید آن کمی شک و تردید باعث کاهش میزان بدافزارهایی شود که ما اجازه می دهیم شرکت هایمان را آلوده کنیم. وبلاگ ما "آناتومی یک ایمیل فیشینگ" را بررسی کنید و اینفوگرافیک را منفجر کنید و آن را در اطراف دفتر خود قرار دهید.

محافظت از پست الکترونیکی و محافظت از Endpoint

به عنوان شرکت ، ما می دانیم که انسان روی پیوند کلیک خواهد کرد.

- همه ایمیل های مربوط به سویه های بدافزار شناخته شده را اسکن کنید ، و آخرین نسخه های شناخته شده بدافزارهای شناخته شده ، فایروال ها و محافظت های نهایی را به روز نگه دارید.

- به کاربران خود از ایمیل های شبکه اطلاع دهید

- VPN را برای کاربران فراهم کنید. برای استفاده در خارج از شبکه

پشتیبان گیری کنید

هم برای شرکت ها و هم برای محافظت شخصی ، از نسخه های پشتیبان فعلی از اطلاعات مهم خود استفاده کنید. بهترین و سریعترین راه برای خنثی کردن باج افزارها ، تصویربرداری مجدد سریع از دیسک است ، و سپس داده ها از آخرین نسخه پشتیبان تهیه می شود – مگر اینکه حملات همچنین داده ها را از هم جدا کنند ، که این یک مسئله متفاوت است.

از اطلاعات شخصی خود محافظت کنید

انسان ها از نظر ژنتیکی برای اعتماد به انسانهای دیگر مستعد هستند. این یکی از دلایل تکاملی برای گسترش گسترده گونه های ما است. این اعتماد اساسی این است که روانشناسان چگونه می توانند ما را باور کنند که ایده ما برای انتخاب خاص است یا اینکه چگونه مهاجمان ما را وادار می کنند که رمزهای ما یا نام مادرهای مادر را فاش کنند.

باز هم ، تردید داشته باشید و وقتی کسی از شما درباره حساس سوال می کند ، پروتکل را دنبال کنید. اطلاعات این مسئله همان پیوندها است ، اما این ممکن است یک تعامل در زندگی واقعی باشد. این توصیه برای کاربران در C-Suite ، که اهداف کمپین های فیشینگ نهنگ هستند ، دو برابر می شود.

چه کسی در معرض خطر است؟

از نظر فنی ، همه در معرض حمله باج افزار هستند. از نظر اقتصادی ، حملات پیشرفته تر سازمان های بزرگتر و توانایی پرداخت بیشتر را هدف قرار داده است. اما همه حملات باج افزار یا هدف قرار ندارند. برخی از مهاجمان از تکنیک های بمباران فرش استفاده می کنند و سعی می کنند تا حد ممکن هرچه بیشتر کاربر را آلوده کند.

هدف اصلی ، باج افزار خطر جدی برای کاربران و سازمان ها است.

7 Must-Know Ransomware انواع

مهاجمان هستند. به طور مداوم در حال توسعه انواع جدیدی از باج افزارهایی است که از بردارهای مختلف حمله ای مانند خرابکاری ، باج دادن و برنامه های انتقال پرونده همتا به همسالان استفاده می کند.

حملات باج افزارها برای کارآمد بودن نرم افزارها لازم نیست. WannaCry و NotPetya از یک آسیب پذیری شناخته شده برای گسترش استفاده کردند و بسیار مؤثر بودند.

و اکنون حتی Ransomware-as-a-Service نیز وجود دارد ، که هکرها بدافزارهای خود را به سایر مجرمان سایبری می فروشند و فرکانس را افزایش می دهند. باج افزار نویسندگان Ransomware می توانند هر کسی را برای ثبت نام ثبت کنند و هر دو طرف درصد دیگری از سود را کسب می کنند.

در اینجا انواع دیگری از باج افزار و برخی جزئیات در مورد نحوه کار آنها آورده شده است.

رمزگذاری

اولین و رایج ترین. دسته از باج افزار باج افزار رمزگذاری است. CryptoLocker و CryptoWall شهرت داشتن باج افزار رمزنگاری قوی را دارند. رمزگذاری فرآیند رمزگذاری داده ها است ، بنابراین بدون کلید مناسب قابل خواندن نیست. و برای رمزگشایی داده ها ، به کلید نیاز خواهید داشت. دو نوع کلید وجود دارد: متقارن و عمومی.

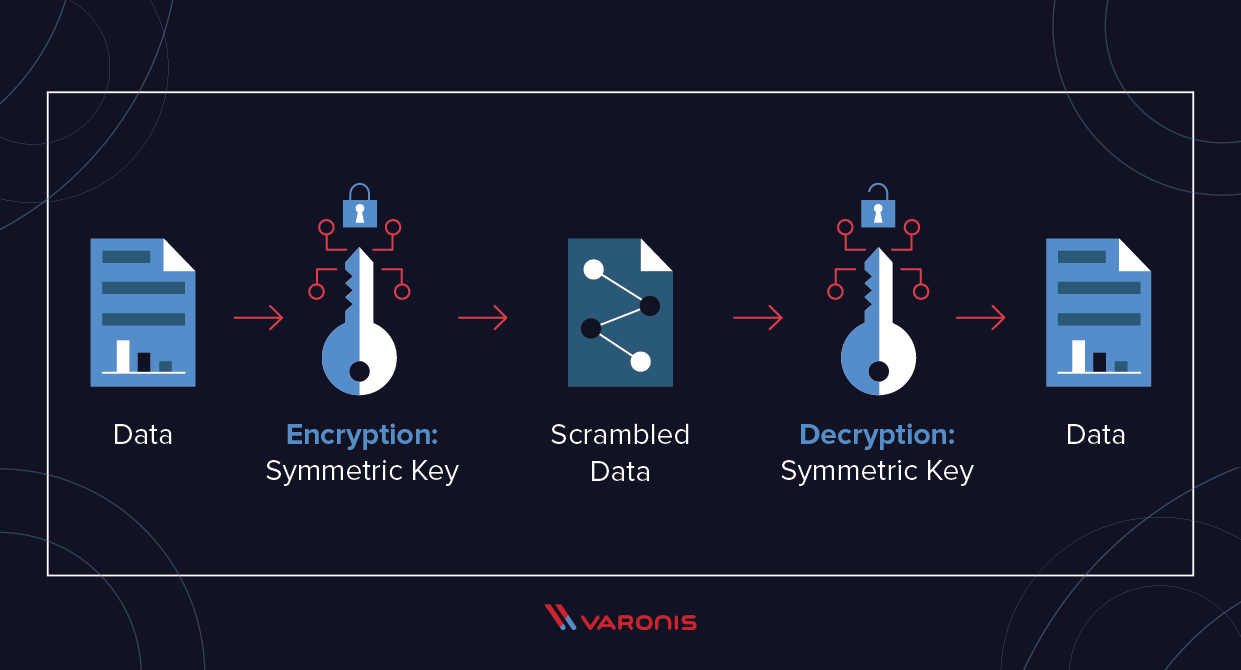

کلیدهای متقارن

Advanced Encryption Standard (AES) ، Rivest Cipher 4 (RC4) ، و Data Standard Encryption استاندارد (DES) نمونه هایی از یک الگوریتم کلید متقارن است. با رمزگذاری کلید متقارن ، از همان کلید برای رمزگذاری و رمزگشایی استفاده می شود. فقط هنگامی که کلید متقارن توسط دو طرف درگیر مخفی نگه داشته می شود ، مؤثر است.

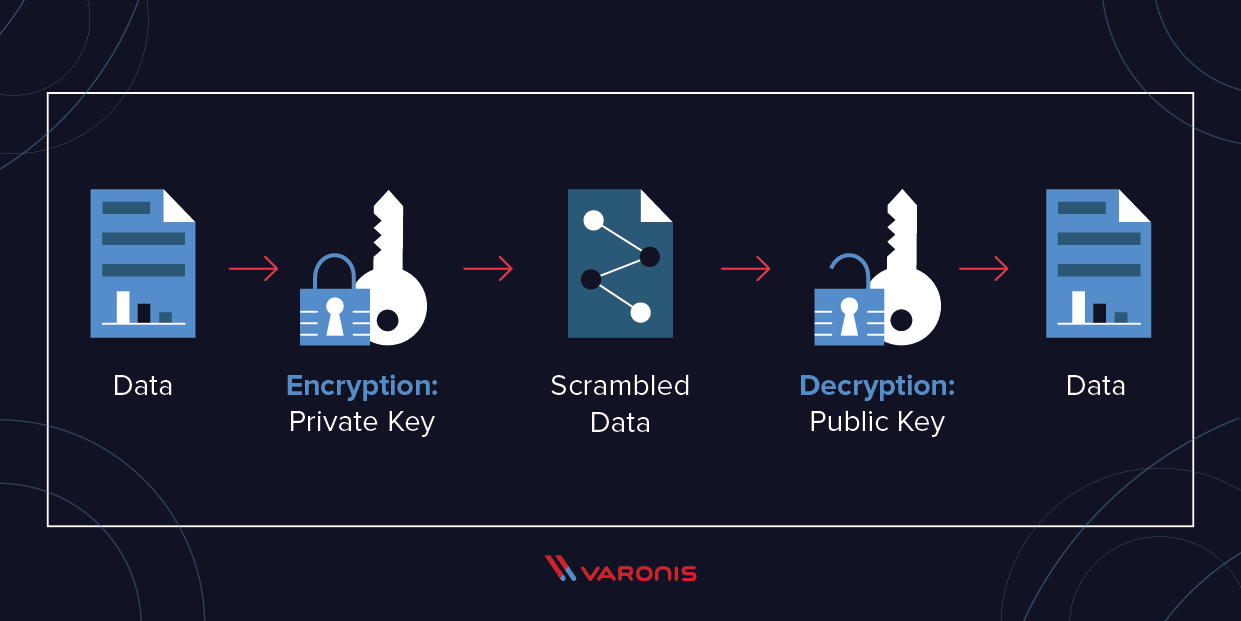

کلیدهای عمومی (کلید نامتقارن)

Rivest، Shamir، and Adleman کلیدها در الگوریتم معروف RSA. یک کلید عمومی که هر کس به آن دسترسی داشته باشد ، و یک کلید خصوصی که توسط شخصی که مایل به برقراری ارتباط با آن هستید ، کنترل می شود.

Breaking a Encryption

ترک خوردگی ناخواسته – با استفاده از همه ترکیب های ممکن اعداد برای یافتن درست. یک الگوریتم کلیدی متقارن-کلید چند ساعت طول می کشد تا یک کلید کوچک 20 بیتی برای میلیون ها سال برای یک کلید 128 بیتی انجام شود.

هر دو کلید عمومی و متقارن از نظر تئوری می توانند نیروی بی رحمانه باشند. اما این چیزی نیست که بتوانید از آن استفاده کنید. رمزگذاری مدرن بسیار ساده است که حتی سریعترین رایانه ها نیز کرک شوند.

خلاصه ، شانس برای شکستن زور رمزگشایی پرونده هایی که توسط یک حمله ransomware آسیب دیده اند ، جایی بین باریک و هیچ کدام نیست ، و به هیچکدام نزدیک تر است.

حذف

با حذف ، مهاجمان تهدید می کنند و هشدار می دهند: هرکدام از تلاشهای شما برای رمزگشایی پرونده ها فقط منجر به "از دست رفتن غیرقابل برگشت پذیری اطلاعات شما" خواهد شد. یا اگر پرداخت نکنید ، پرونده ها حذف می شوند. مثالهای محبوب حذف شامل Gpcode و FileCoder هستند.

نکته راهنما: اگر فایلهای شما توسط ransomware حذف شده اند ، ممکن است در دیسک رونویسی نشوند. البته بهتر است از نسخه پشتیبان تهیه کنید ، اما اگر نسخه پشتیبان تهیه نکنید و مجبور شوید پرونده های خود را پس بگیرید ، ممکن است بتوانید داده ها را از دیسک بازیابی کنید.

Locking

مهاجمان همچنین صفحه های ورود به سیستم جدید یا صفحات HTML ایجاد کرده اند که سعی می کنند شما را به فکر این باشند که پلیس پس از شما هستند و باید جریمه یا برخی کلاهبرداری دیگر را بپردازید. آنها حتی می توانند میانبرهای صفحه کلید را غیرفعال کنند تا از شر صفحه نمایش خلاص شوند. مثالها عبارتند از Winlock و Urausy.

نکته حرفه ای: هر چیزی که در رایانه شما ظاهر شود و پول می خواهد یک کلاهبرداری است.

Mobile Ransomware

سیستم عامل های تلفن همراه اینها اکثراً نوع قفل کردن هستند ، زیرا رمزگذاری یک دستگاه تلفن همراه که شما همواره از آن نسخه پشتیبان تهیه می کنید ، بی معنی است.

مثال Ransomware

در اینجا برخی از گونه های جالب توجه ransomware وجود دارد.

| CryptoLocker | یکی از اینها باکتریهای باج افزار قبلی و غیرقانونی. در میان اولین کسانی که خواستار پرداخت از طریق بیت کوین هستند. متمایز از این خدمات "مشتری" خوب و این واقعیت است که در واقع پرونده های شما را رمزگشایی می کند. |

| Petya / NotPetya | این فشار توسط یک آسیب پذیری در یک سیستم حسابداری مبتنی بر وب که توسط شرکت های اروپای شرقی استفاده می شود گسترش یافته است. قابل توجه است زیرا این امر بر فرآیندهای بوت شدن تأثیر گذاشته و از ورود کاربران به آن جلوگیری می کند. |

| PUBG | PUBG (زمینه های ناشناخته بازیکنان) یک بازی آنلاین محبوب است. یکی از طرفداران مشتاق با استفاده از باج افزار قفسه را از کار انداخته و با باز کردن یک ساعت از بازی ، کلید قفل را به آن وابسته کرد. |

چگونه به یک حمله Ransomware

برای مدیریت و کاهش یک حمله باج افزار فعال ، این مراحل را دنبال کنید.

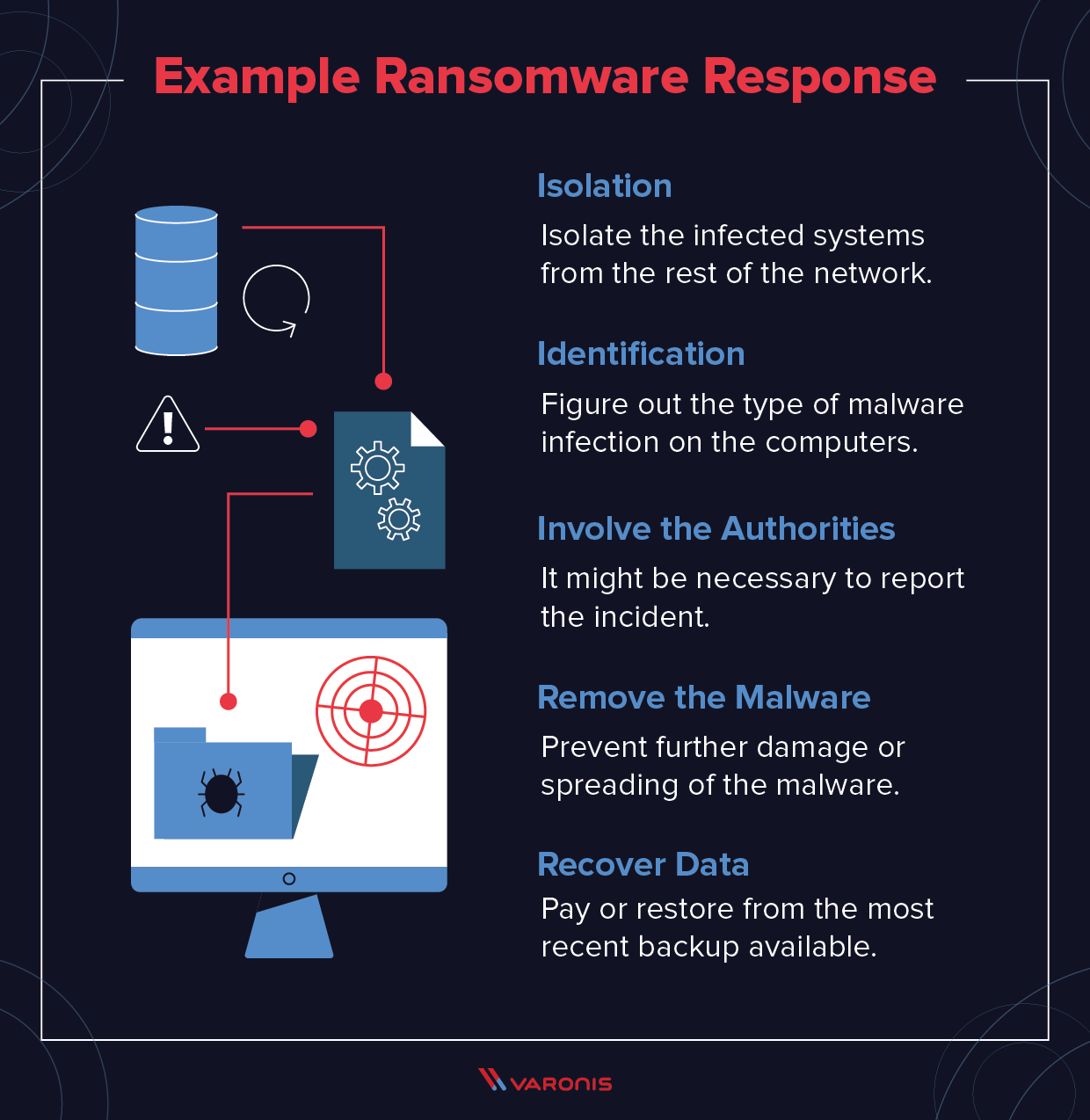

1. Isolation

اولین قدم برای مدیریت شیوع باج افزار جداسازی سیستم های آلوده از بقیه شبکه است. آن سیستم ها را خاموش کرده و کابل شبکه را بیرون بکشید. WIFI را خاموش کنید. سیستم های آلوده باید کاملاً از سایر رایانه ها و دستگاه های ذخیره سازی در شبکه جدا شوند.

2. شناسه

در مرحله بعد ، بفهميد كه چه نوع بدافزار رايانه ها را آلوده كرده است. تیم پاسخ حادثه ، سازمان فناوری اطلاعات یا مشاور خارج از کشور قادر به تعیین سویه باج افزار و شروع به برنامه ریزی بهترین روش برای مقابله با عفونت خواهند بود.

3. دخالت مقامات

بسته به تأثیر این حادثه و مقررات مربوط به آن ، ممکن است لازم باشد گزارش این حادثه را به FBI یا سایر ارگانهای دولتی گزارش دهید. FBI در سال 2016 PSA را صادر کرد و درخواست گزارش باج افزار را برای کمک به افزایش قابلیت های آنها و درک حملات باج افزار داد.

4. حذف نرم افزارهای مخرب

اکنون نرم افزارهای مخرب را از سیستم های آلوده جدا کنید تا از آسیب بیشتر یا گسترش بدافزار جلوگیری کنید.

5. بازیابی اطلاعات

با حمله بدافزار موجود ، روند بازیابی از حمله را آغاز کنید. پرداخت باج گزینه ای است – شاید مهاجمان سارقان محترمی باشند و کلیدهای مورد نیاز برای رمزگشایی داده ها را به شما می دهند. بهترین گزینه بازیابی از جدیدترین نسخه پشتیبان تهیه شده است. با فرض تهیه نسخه پشتیبان خوب در دسترس است.

آیا باید باج افزار را بپردازید؟

خیر. در بیشتر موارد ، شما نباید باج را بپردازید. از نظر من ، جلوگیری از باج افزار و تهیه نسخه پشتیبان و بازیابی موجود در اولویت است. اکنون کار خود را برای جلوگیری و محافظت از داده ها از باج افزار انجام دهید ، بنابراین پرداخت هزینه باج هرگز گزینه ای نیست.

با این حال ، این مسئله بسیار پیچیده تر از آن است ، به خصوص اگر این مقاله را بعد از واقعیت بخوانید.

آیا بیمه سایبری برای حملات باج افزار وجود دارد؟ آیا برای پرداخت باج به موقع می توانید بیت کوین خریداری کنید؟ آیا نسخه پشتیبان برای سیستم های حمله شده وجود دارد؟ آیا داده حتی ماموریت مهم است؟ اینها چند سؤالی است كه سازمان ها می توانند هنگام تصمیم به پرداخت باج یا نه ، باید بپرسند و پاسخ دهند.

قبل از در نظر گرفتن پرداخت ها

در اینجا مواردی وجود دارد كه باید قبل از تصمیم گیری در مورد پرداخت مبلغ پرداخت نشده یا در مورد آنها فکر كنید.

بیمه نامه سایبر خود را بررسی كنید

بیمه سایبر اختراع جدیدی است كه می تواند به پیش بینی هزینه های نقض اطلاعات یا رخدادهای امنیتی سایبر مشابه كمك كند. بیمه سایبر می تواند در مدیریت و تأمین هزینه هایی مانند:

- اطلاع رسانی به مشتریان و طرف های آسیب دیده در نقض اطلاعات

- بازیابی هویت و جبران احزاب آسیب دیده

- بازیابی اطلاعات به خطر بیافتد

- بازسازی سیستم های رایانه ای

همکاری با اجرای قانون

FBI رسما پرداخت پول باج را تشویق نمی کند. با این حال ، این بدان معنا نیست که اگر به اجرای قانون بروید ، آنها به شما توصیه می کنند مبلغی را پرداخت نکنید.

اگر اجرای قانون درگیر شود ، آنها تخصص و بینشی خواهند داشت که به تصمیم گیری کمک می کند ،

به عنوان مثال ، آنها می توانند بگویند که آیا این حمله از گروهی است که آنها از قبل می شناسند ، که این باعث دانش و تجربه قبلی در مورد این حادثه می شود.

همچنین FBI می تواند در صورت پرداخت باج ، اطمینان حاصل کنید که شما سهواً یک تروریست را پرداخت نمی کنید. پرداخت سازمانهای تروریستی شناخته شده می تواند غیرقانونی باشد و هیچ کس به وجدان آنها احتیاج ندارد.

به دنبال یک ابزار رمزگشایی

به اینترنت بروید تا ببینید آیا ابزار رمزگشایی وجود دارد یا خیر. اگر کلیدهای این حمله از قبل موجود است ، نیازی به پرداخت آن نیست. بعضی اوقات ، وقتی پلیس و کارشناسان امنیتی فعالیت های جرایم سایبری را بررسی می کنند ، می توانند به طور بالقوه کلید رمزگشایی را از سرورهای مخرب بدست آورند و به صورت آنلاین به اشتراک بگذارند. در اینجا برخی از آنها ذکر شده است:

هنگامی که باید در پرداخت یک نشست اجناس در امنیت سایبری بپردازید ، جوزف بوناوولونتا ، دستیار عامل ویژه برنامه CYBER و ضد جاسوسی FBI گفت: "صادقانه بگویم ، ما اغلب فقط به افراد توصیه می کنیم. به پرداخت باج. "

او توضیح داد ،" موفقیت این باج افزار به سود قربانیان به پایان می رسد: از آنجا که بسیاری از افراد پرداخت می کنند ، نویسندگان بدافزار کمتر تمایل دارند تا سود اضافی را از هر قربانی مجبور کنند ، و باج را پایین نگه دارند. و اکثر کلاهبرداران باج افزار به قول خود خوب هستند. شما دسترسی خود را به دست می آورید. "

اگر پرداخت کنید ، اف بی آی اظهار داشت که بیشتر پرداخت های باج افزار معمولاً بین 200 تا 10،000 دلار است.

اما مواردی وجود داشته است که پرداخت بسیار بالاتر بوده است. در سال 2014 ، مهاجمین پرونده های شهر دیترویت را رمزگذاری کردند و خواستار باج دادن 2،000 بیت کوین ، به ارزش حدود 800000 دلار در آن زمان شدند. این داستان پایان خوشی دارد – دیترویت نیازی به بانک اطلاعاتی ندارد و جریمه ای هم پرداخت نمی کند.

مواقعی وجود دارد که پرداخت تصمیم گیری صحیح است. دفتر کلانتری شهرستان تنسی دیکسون ، 622،00 دلار بیت کوین به هکرهایی که پرونده پرونده جنایی این بخش را رمزگذاری کرده بودند ، پرداخت کرد. کارآگاه جف مک کلیس گفت: "واقعاً به انتخاب بین دست دادن همه داده ها – و عدم توانایی در ارائه خدمات حیاتی که داده ها به ما کمک می کنند در ارائه جامعه در مقابل هزینه 600 دلار و برخی از دلارهای عجیب کمک کرده است. برای بازیابی اطلاعات. " این اداره خوش شانس بود – آنها به پرونده های آن دسترسی پیدا کردند.

شما مبلغ پرداختی را نمی دهید: چه موقع را برای مقاومت در نظر بگیرید

بعضی از کارشناسان امنیتی با اظهارات آقای Bonavolonta مخالفند و از شما می خواهند که باج را نپردازید ، زیرا هیچ تضمینی برای این امر وجود ندارد. حتی پس از پرداخت باج ، پرونده های شما به حالت اولیه خود باز می گردند. علاوه بر این ، پرداخت به یک مشکل مداوم منجر می شود و شما را به هدف بدافزارهای بیشتر تبدیل می کنید.

در سال 2016 گزارش شد که یک بیمارستان کانزاس با ضرب و شتم با باج افزار به این امید که در اسرع وقت دوباره به مشاغل بازگردد ، باج را پرداخت کرد ، اما فقط پرداخت آن پرونده های آنها را تا حدی رمزگشایی کرد. در عوض ، مجرمان سایبری خواستار پول بیشتری برای رمزگشایی بقیه پرونده ها بودند. در نتیجه ، بیمارستان از پرداخت باج دوم خودداری کرد زیرا دیگر "یک مانور هوشمندانه یا استراتژی" نبود.

بدتر ، اگر به یک فشار ناقص مانند Power Worm آلوده شوید ، پرونده های خود را دریافت نخواهید کرد. بدون توجه به آنچه انجام می دهید. حتی با هدف پرداخت باج ، این حمله به طور ناگزیر اطلاعات قربانی را هنگام رمزگذاری داده های آنها از بین می برد.

از طرف دیگر ، اگر با حملاتی مانند NotPetya روبرو شوید که مقصود مربوط به سود مالی نبود ، بلکه از بین بردن داده ها ، حتی اگر بیت کوین را برای پرداخت باج می پردازید ، داده های خود را پس نمی گیرید.

وزارت امنیت میهن همچنین به قربانیان توصیه کرده است که با هکرها مذاکره نکنند. مشاوره ضد و نقیض بحثی را درمورد اینكه آیا FBI مشوق رفتارهایی است كه منجر به هك شدن بیشتر شود ، مطرح كرده است.

در مصاحبه وال استریت ژورنال ، كریستن سترا سخنگوی اف بی آی از گفتن اینكه آیا مقامات اف بی آی توصیه می كنند باج دادن به هكرها را توصیه كنند ، خودداری كرد ، زیرا آقای Bonavolonta اظهار داشت:

روشهای کاهش برای مدیر IT: چگونه وارونیس می تواند کمک کند

Platform Security Data Varonis دفاع مقدماتی کاملی در برابر حملات باج افزارها به ذخیره سازی داده های اولیه است. هنگامی که اولین موج باج افزار مدرن در سال 2014 ظاهر شد ، Varonis قبلاً سیستم شناسایی و پیشگیری را در خود جای داده بود – و از آن زمان به بعد بهتر شده است.

Monitor File File System System

Varonis فعالیت سیستم فایل را بر روی سیستم های ذخیره سازی نظارت می کند و حفظ می کند. ردیابی کامل حسابرسی از کلیه فعالیت های مربوط به این سیستم ها برای پزشکی قانونی و تجزیه و تحلیل در صورت لزوم.

در یک حمله باج افزار ، بدافزارها پرونده ها را رمزگذاری می کنند ، این باعث ایجاد یک تن از فعالیت های ناگهانی پرونده می شود که همه به نظر Varonis یکسان است. وارونیس می بیند که یک کاربر همزمان صدها پرونده را تغییر می دهد که حتی ممکن است یک نام پرونده داشته باشد که شامل "رمزگذاری" یا موارد مشابه باشد. این دیدگاه در رویدادهای واقعی در سطح پرونده ای که در هنگام حادثه باج افزار رخ می دهد ، در طی تلاشهای بهبود و ترمیم بسیار ارزشمند است.

تشخیص و پاسخ تهدید

Varonis فقط به شما نشان نمی دهد که یک حمله باج افزار رخ داده است. این تهدید را شناسایی می کند و می تواند حمله را خنثی کند قبل از اینکه خسارت زیادی وارد شود.

بگذارید بگویم که دوباره ، وارونیس حملات باج افزار را در پرواز شناسایی و متوقف می کند.

تشخیص تهدید DatAlert مشاهده می کند که رویدادهای نظارت بر پرونده را مشاهده می کند ، با آن رویدادها مطابقت دارد. به یکی از مدلهای تهدید باج افزار ، و سپس اخطاری را خنثی می کند که حمله را خنثی می کند. هشدار تیم حمله را اعلام می کند ، اما زمان تاخیر بین اطلاع رسانی و واکنش می تواند به معنای رمزگذاری هزاران پرونده دیگر باشد. بنابراین ما پاسخ ransomware را برای شما اتوماسیون کردیم.

وقتی DatAlert حمله باج افزار را تشخیص داد ، یک اسکریپت PowerShell را برای غیرفعال کردن حساب کاربری و خاموش کردن دستگاه آنها ، که این حمله را متوقف می کند ، شروع می کند. DatAlert می تواند اقدامات مختلفی را در حالت آماده باش ایجاد کند ، این استفاده از PowerShell فقط یک نمونه است و ما بیشترین کار را برای ransomware انجام می دهیم.

خاموش کردن حمله ransomware پس از رمزگذاری فقط چند صد فایل ، چقدر عالی خواهد بود. – به جای کل سیستم ذخیره سازی خود را؟ و می دانید که کدام پرونده ها رمزگذاری شده اند ، بنابراین می توانید فقط آن پرونده ها را از نسخه پشتیبان تهیه کنید.

Least-Privilege Model

Varonis همچنین به شما کمک می کند تا قبل از بروز هرگونه حوادث ، شبکه را در برابر باج افزارها تهیه و دفاع کنید. DatAdvantage تمام مجوزهای کاربر را برای پوشه های موجود در دستگاههای ذخیره سازی ، پیش فرض و در ابر – جمع آوری می کند و به شما نشان می دهد که پرونده ها توسط Global Access ، مجوزهای بیش از حد یا ACL های شکسته شده در کجا قرار گرفته اند.

Varonis سپس مراحل را به صورت خودکار انجام می دهد. دسترسی جهانی را حذف کنید ، ACL های خراب را برطرف کنید و مجوزهای بیش از حد و غیر ضروری را از کاربران و گروه ها حذف کنید تا به سمت کمترین امتیاز مجوزها حرکت کنند.

کاربران نمی توانند پرونده ها را در جایی که دسترسی ندارند تغییر دهند. این شناخته شده است. بنابراین Ransomware فقط به رمزگذاری پرونده هایی که کاربر آلوده می تواند دسترسی داشته باشد دسترسی دارد. با ایجاد این موانع در شبکه با حداقل دسترسی ممتاز که کاربران برای انجام کارهای خود نیاز دارند ، باج افزار در میزان خسارت هایی که می تواند ایجاد کند محدود شده است.

منابع اضافی و خواندن

در اینجا چند مقاله دیگر در مورد باج افزار وجود دارد ، تیم تحقیقاتی امنیت وارنیس پیوندهایی به سویه های خاص پیدا کرد.

Ransomware Resources

Varonis Ransomware Discovery

Ransomware به جایی نمی رسد – به نظر می رسد بخشی از نرم افزار جدید امنیت سایبر است. در این حالت ، همانطور که قبلاً گفتم ، بهتر است در صورت وقوع حمله ، دفاع قدرتمندی بسازید و اجازه ندهید که باج افزار آسیب جدی وارد کند. Varonis را تنظیم کنید تا حملات باج افزار را شناسایی و متوقف کند ، و دوره Ransomware Troy Hunt را فراموش نکنید.