نحوه استفاده از Wireshark: آموزش جامع + نکاتی

اگر خودتان مشکلی برای عیب یابی شبکه دارید و مجبور هستید بسته های فردی را بازرسی کنید ، باید از Wireshark استفاده کنید. Wireshark کاربردی برای دستیابی و تحقیق در مورد ترافیک شبکه de de-facto ، go-to ، you-to-know-how-to-use است.

از آنجایی که Wireshark ابزاری همه کاره برای این کار است. بیایید به مرور برخی از اصول اولیه بپردازیم – مانند مکان بارگیری ، نحوه ضبط بسته های شبکه ، نحوه استفاده از فیلترهای Wireshark و موارد دیگر.

- Wireshark چیست؟

- نحوه بارگیری Wireshark

- بسته های داده روی Wireshark [19659004] فیلترهای Wireshark

- ویژگی های اضافی Wireshark

- منابع Wireshark

Wireshark چیست؟

Wireshark یک برنامه نرم افزار تجزیه و تحلیل پروتکل شبکه منبع باز است که توسط در 1965 آغاز شد 1998. یک سازمان جهانی از متخصصان شبکه و توسعه دهندگان نرم افزار از Wireshark پشتیبانی می کند و همچنان به روزرسانی هایی را برای فن آوری های جدید شبکه و روش های رمزگذاری انجام می دهد.

Wireshark برای استفاده کاملاً بی خطر است. سازمان های دولتی ، شرکت ها ، غیرانتفاعی و مؤسسات آموزشی از Wireshark برای عیب یابی و اهداف آموزشی استفاده می کنند. راهی بهتر برای یادگیری شبکه وجود ندارد تا اینکه به ترافیک زیر میکروسکوپ Wireshark نگاه کنید.

سؤالاتی درباره قانونی بودن Wireshark وجود دارد ، زیرا این یک مفسد قدرتمند بسته است. سمت Light Force می گوید که شما فقط باید از Wireshark در شبکه هایی استفاده کنید که مجوز بازرسی از بسته های شبکه را داشته باشید. استفاده از Wireshark برای دیدن بسته ها بدون اجازه راهی برای سمت Dark Dark است.

Wireshark چگونه کار می کند؟

Wireshark ابزاری برای تجزیه و تحلیل اسکای و بسته است. این ترافیک شبکه را در شبکه محلی ضبط می کند و داده هایی را برای تجزیه و تحلیل آفلاین ذخیره می کند. Wireshark ترافیک شبکه را از طریق اترنت ، بلوتوث ، بی سیم (IEEE.802.11) ، Token Ring ، اتصالات Frame Relay و موارد دیگر ثبت می کند.

اد. توجه: "بسته" یک پیام واحد از هر پروتکل شبکه (یعنی TCP ، DNS و غیره) است

Ed. توجه 2: ترافیک LAN در حالت پخش است ، به این معنی که یک رایانه واحد با Wireshark می تواند شاهد ترافیک بین دو کامپیوتر دیگر باشد. اگر می خواهید ترافیک به یک سایت خارجی را ببینید ، باید بسته های موجود در رایانه محلی را ضبط کنید.

Wireshark به شما امکان می دهد تا قبل از شروع ضبط یا هنگام تجزیه و تحلیل ، سیاهه را فیلتر کنید ، بنابراین می توانید صفت و صفر را در آنچه در جستجوی شبکه هستید جستجو کنید. به عنوان مثال ، می توانید یک فیلتر را برای دیدن ترافیک TCP بین دو آدرس IP تنظیم کنید. می توانید آن را تنظیم کنید تا بسته های ارسال شده از یک رایانه را به شما نشان دهد. فیلترهای موجود در Wireshark یکی از دلایل اصلی تبدیل شدن به ابزار استاندارد برای تجزیه و تحلیل بسته ها است.

نحوه بارگیری Wireshark

بارگیری و نصب Wireshark آسان است. مرحله اول ، بررسی رسمی [صفحه19309012] Wireshark برای سیستم عامل مورد نیاز شما است. نسخه اصلی Wireshark رایگان است.

Wireshark for Windows

Wireshark دارای دو نوع طعم برای ویندوز ، 32 بیتی و 64 بیتی است. نسخه صحیح را برای سیستم عامل خود انتخاب کنید. نسخه فعلی 3.0.3 از این نوشتار است. نصب ساده است و مشکلی ایجاد نمی کند.

Wireshark for Mac

Wireshark در Mac به عنوان نصب Homebrew در دسترس است.

برای نصب Homebrew ، باید این دستور را در سریع ترمینال خود اجرا کنید:

/ usr / bin / ruby -e "$ (curl -fsSL https: // raw. githubusercontent.com/Homebrew/install/master/installociation19659012պաներեն) Ευρωπαϊκός19459018ولوستان19459019 هوادار19659002 زبان از آنجا که سیستم Homebrew در محل خود است ، می توانید به چندین پروژه منبع باز برای Mac خود دسترسی پیدا کنید تا Wireshark را اجرا کنید این دستور از ترمینال:

brew install wireshark

Homebrew Wireshark و هرگونه وابستگی را بارگیری و نصب خواهد کرد ، بنابراین به درستی اجرا خواهد شد.

Wireshark for Linux [19659018] نصب Wireshark در لینوکس بسته به توزیع لینوکس می تواند کمی متفاوت باشد. اگر شما یکی از حواس پرت های زیر را اجرا نمی کنید ، لطفاً دستورات را دو بار بررسی کنید.

Ubuntu

از یک اعلان پایانه ، این دستورات را اجرا کنید. :

sudo apt-get install wireshark-

sudo dpkg سیم پیکربندی مجدد hark-common -

sudo adduser $ USER wireshark

این دستورات بسته را بارگیری می کنند ، بسته را به روز می کنند و امتیازات کاربر را برای اجرای Wireshark اضافه می کنند.

Red Hat Fedora

از اعلان ترمینال ، این دستورات را اجرا کنید:

sudo dnf install wireshark-qt-

sudo usermod -a -G wireshark نام کاربری

اولین دستور نسخه GUI و CLI Wireshark را نصب می کند ، و دوم اجازه استفاده از Wireshark را اضافه می کند.

Kali Linux

Wireshark احتمالاً از قبل نصب شده است! این بخشی از بسته اصلی است. برای تأیید منوی خود را بررسی کنید. این گزینه زیر گزینه "Sniffing & Spoofing" است.

Data Packets on Wireshark

اکنون که Wireshark را نصب کردیم ، می گذاریم که چگونه می توان پوزه بسته Wireshark را فعال کرد و سپس ترافیک شبکه را تحلیل کرد.

on Wireshark

وقتی Wireshark را باز می کنید ، صفحه ای را مشاهده می کنید که لیستی از کلیه اتصالات شبکه ای را که می توانید نظارت کنید به شما نشان می دهد. شما همچنین یک فیلترینگ فیلمبرداری دارید ، بنابراین فقط می توانید ترافیک شبکه ای را که می خواهید مشاهده کنید ضبط کنید.

شما می توانید با استفاده از "تغییر سمت چپ" یک یا چند رابط شبکه را انتخاب کنید. رابط شبکه انتخاب شده است ، می توانید ضبط را شروع کنید ، و روش های مختلفی برای این کار وجود دارد.

روی اولین دکمه در نوار ابزار با عنوان "شروع گرفتن ضبط بسته ها" کلیک کنید.

![Wireshark چگونه شروع به گرفتن عکس از تصویر [19659063] می توانید مورد منو را انتخاب کنید <ضبط -> شروع. </span></p>

<p><img class=](https://film2018downloadb.ir/wp-content/uploads/2019/10/1570964437_952_نحوه-استفاده-از-wireshark-آموزش-جامع-نکاتی.jpg)

یا می توانید از کلید کنترل کلید استفاده کنید – E.

در طول ضبط ، Wireshark بسته هایی را که به صورت واقعی ضبط می کند به شما نشان می دهد. -time.

پس از اینکه تمام بسته های مورد نیاز خود را ضبط کردید ، از همان دکمه ها یا گزینه های منو برای متوقف کردن ضبط استفاده می کنید.

بهترین تمرین می گوید قبل از انجام تجزیه و تحلیل ، باید ضبط بسته Wireshark را متوقف کنید.

تجزیه و تحلیل بسته های داده روی Wireshark

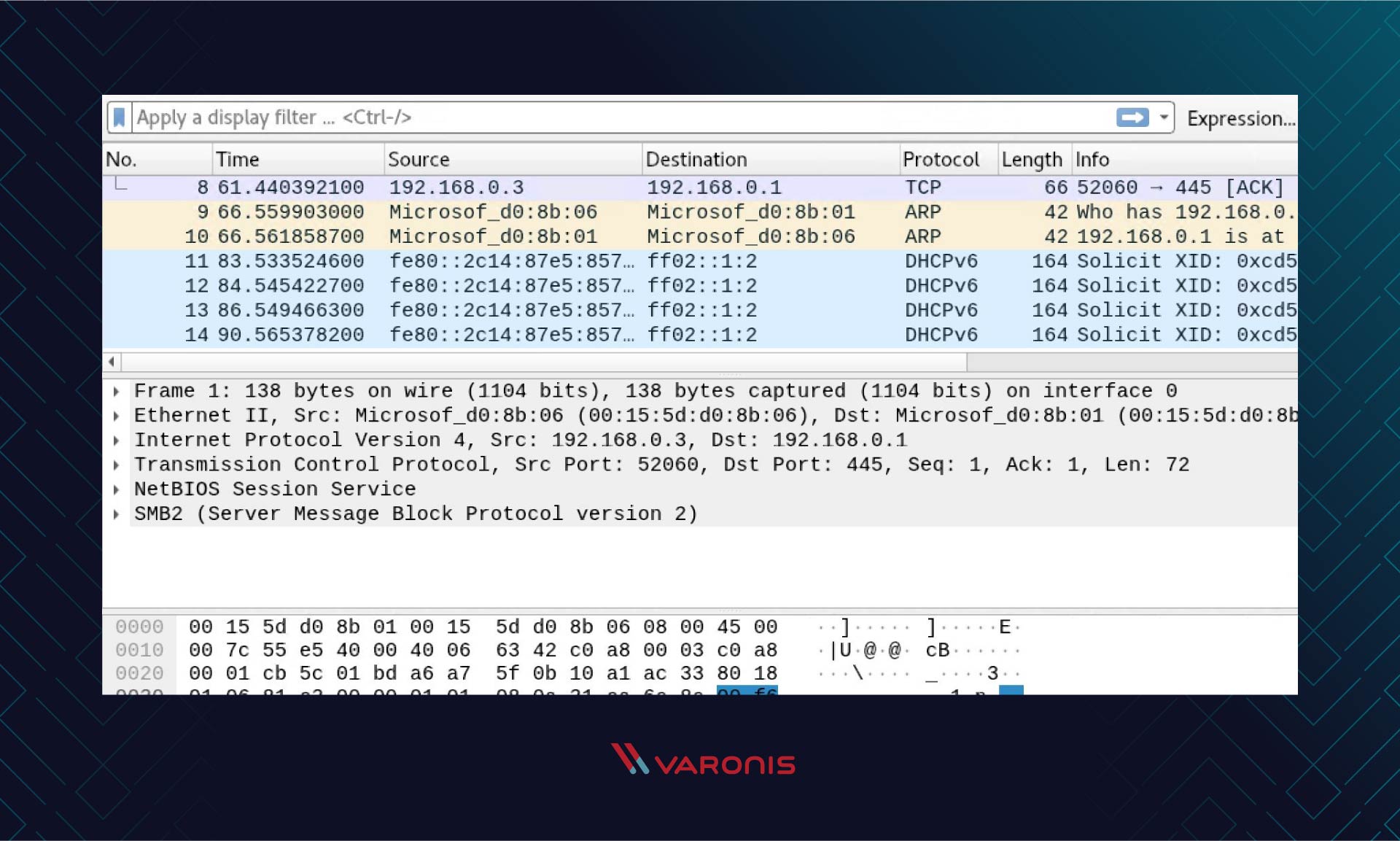

Wireshark به شما سه صفحه مختلف برای بررسی داده های بسته نشان می دهد. لیست بسته ها ، صفحه اصلی ، لیستی از تمام بسته های موجود در ضبط است. وقتی روی یک بسته کلیک می کنید ، دو صفحه دیگر تغییر می کنند تا جزئیات مربوط به بسته انتخاب شده را به شما نشان دهند. همچنین می توانید بگویید که این بسته بخشی از مکالمه است یا خیر. در اینجا جزئیات بیشتری درباره هر ستون در قسمت بالای صفحه آورده شده است:

-

- شماره: این ترتیب شماره بسته است که ضبط می شود. براکت نشان می دهد که این بسته بخشی از مکالمه است.

- زمان: این ستون به شما نشان می دهد که چه مدت پس از دستگیری این بسته دستگیر شده است. اگر به چیزی متفاوت نمایش داده شده می توانید در فهرست تنظیمات تغییر دهید.

- منبع: این آدرس سیستم است که بسته را ارسال می کند.

- مقصد: این آدرس آدرس است مقصد این بسته.

- پروتکل: این نوع بسته ها است ، به عنوان مثال ، TCP ، DNS ، DHCPv6 یا ARP.

- طول: این ستون طول بسته را در شما نشان می دهد.

- اطلاعات: این ستون اطلاعات بیشتری در مورد محتوای بسته ها به شما نشان می دهد و بسته به نوع بسته آن متفاوت خواهد بود.

جزئیات بسته ، صفحه وسط ، اطلاعات بیشتری را در مورد خواندن نشان می دهد بسته به نوع بسته ای که ممکن است بسته به بسته بندی ممکن است. می توانید با کلیک راست کلیک کرده و فیلترهایی را بر اساس متن برجسته شده در این قسمت ایجاد کنید.

صفحه پایین ، Packet Bytes ، بسته را دقیقاً همانطور که در شش ضلعی گرفته شده نشان می دهد.

وقتی در حال جستجوی بسته ای هستید که بخشی از مکالمه است ، می توانید روی بسته کلیک راست کرده و را دنبال کنید تا را دنبال کنید تا فقط بسته های جزئی از آن مکالمه را ببینید.

فیلترهای Wireshark

یکی از بهترین ویژگی های Wireshark ، فیلترهای ضبط Wireshark و فیلترهای صفحه نمایش Wireshark است. فیلترها به شما امکان می دهند نحوه ضبط را به روشی که برای دیدن آن نیاز دارید مشاهده کنید تا بتوانید مشکلات موجود را حل کنید. در اینجا چندین فیلتر برای شروع کار وجود دارد.

فیلترهای ضبط Wireshark

فیلترهای ضبط بسته های ضبط شده را توسط فیلتر محدود می کنند. به این معنی که اگر بسته ها با فیلتر مطابقت ندارند ، Wireshark آنها را ذخیره نمی کند. در اینجا چند نمونه از فیلترهای ضبط وجود دارد:

host IP-address : این فیلتر ضبط را به ترافیک به و از طریق آدرس IP

net 192.168.0.0/24 محدود می کند: این فیلتر تمام ترافیک را ضبط می کند.

dst host IP-آدرس : بسته های ضبط شده به میزبان مشخص شده ارسال شده است.

بندر 53: ترافیک را فقط در بندر 53 ضبط کنید.

بندر 53 و نه arp: همه ترافیک ها به استثنای ترافیک DNS و ARP را ضبط کنید

فیلترهای نمایش Wireshark

فیلترهای نمایش Wireshark در هنگام تجزیه و تحلیل ، تصویر گرفتن را تغییر می دهد. پس از متوقف کردن ضبط بسته ، از فیلترهای صفحه نمایش برای کم کردن بسته در لیست بسته ها استفاده می کنید تا بتوانید مشکل خود را برطرف کنید.

مفیدترین (در تجربه من) فیلتر نمایشگر:

ip.src = = آدرس IP و ip.dst == آدرس IP

این فیلتر بسته های شما را از یک رایانه (ip.src) به دیگری (ip.dst) نشان می دهد. همچنین می توانید از ip.addr برای نشان دادن بسته های مربوط به آن و از آن IP استفاده کنید. در اینجا چند مورد دیگر آورده شده است:

tcp.port eq 25: این فیلتر ترافیک در بندر 25 را که معمولاً ترافیک SMTP است ، به شما نشان می دهد.

icmp: این فیلتر فقط در ICPP ضبط ، احتمالاً آنها در حال پینگ هستند.

ip.addr! = IP_address : این فیلتر به شما نشان می دهد تمام ترافیک ها به جز ترافیک به رایانه یا از طریق رایانه مشخص شده است. فیلتر را برای شناسایی کرم ساسر :

ls_ads.opnum == 0x09

ویژگی های Wireshark اضافی

فراتر از ضبط و فیلتر ، چندین ویژگی دیگر در Wireshark وجود دارد که می توانند زندگی شما را بهتر کنند.

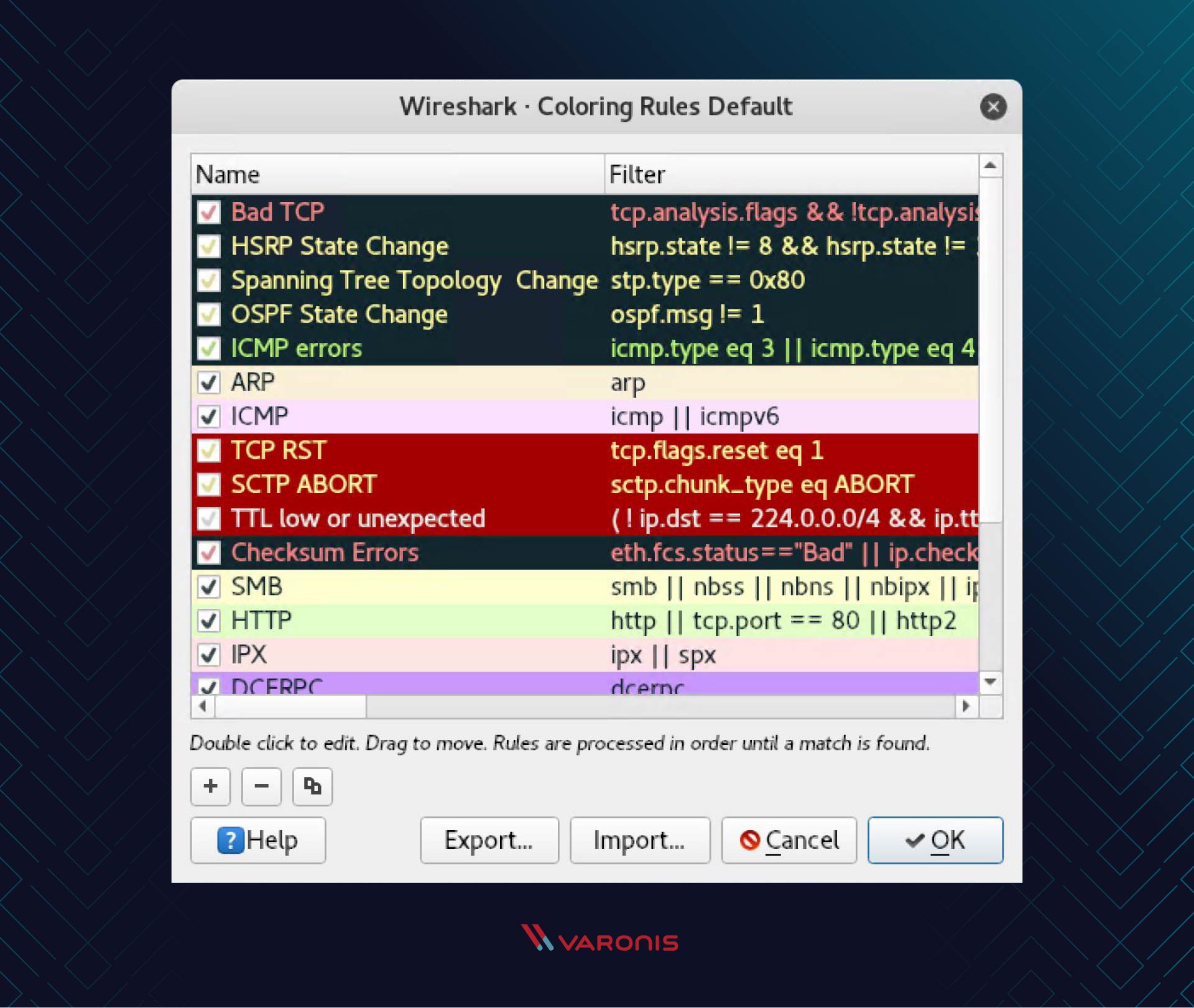

گزینه های رنگ آمیزی Wireshark

می توانید Wireshark را تنظیم کنید تا بسته های خود را در لیست بسته ها مطابق با فیلتر صفحه نمایش رنگی کند ، این امکان را به شما می دهد تا روی بسته های مورد نظر خود برجسته شوید. چند نمونه از را در اینجا بررسی کنید.

حالت تبلیغاتی Wireshark

به طور پیش فرض ، Wireshark فقط بسته هایی را که به کامپیوتر و محلی که در آن کار می کند ، ضبط می کند. با چک کردن کادر اجرای Wireshark در Promiscuous Mode در تنظیمات Capture ، می توانید بیشترین ترافیک را در LAN ضبط کنید.

خط فرمان Wireshark

Wireshark اگر یک سیستم بدون رابط کاربری گرافیکی رابط [فرماندهیخطرابط(CLI) ارائه می دهد. بهترین روش استفاده از CLI برای ثبت و ذخیره یک سیاهه است تا بتوانید گزارش را با GUI مرور کنید.

Wireshark Commands

- wireshark: Wireshark را در حالت GUI اجرا کنید

- wireshark –h: پارامترهای خط فرمان موجود را برای Wireshark

- wireshark- نشان دهید: مدت زمان: 300 -i w1. : ضبط ترافیک در رابط اترنت 1 به مدت 5 دقیقه. – به معنای متوقف کردن خودکار ضبط ، -i ویژگی های رابط برای ضبط

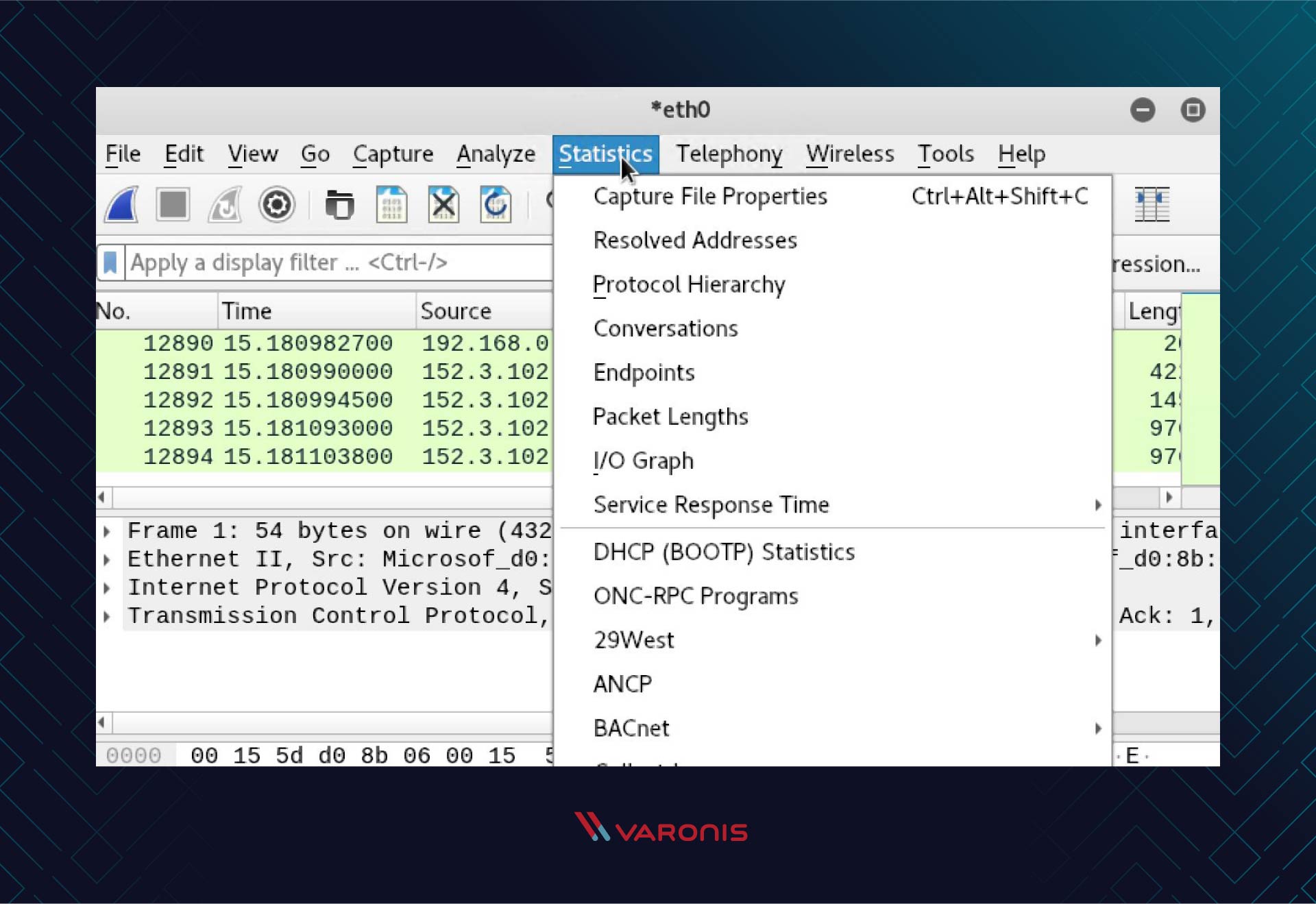

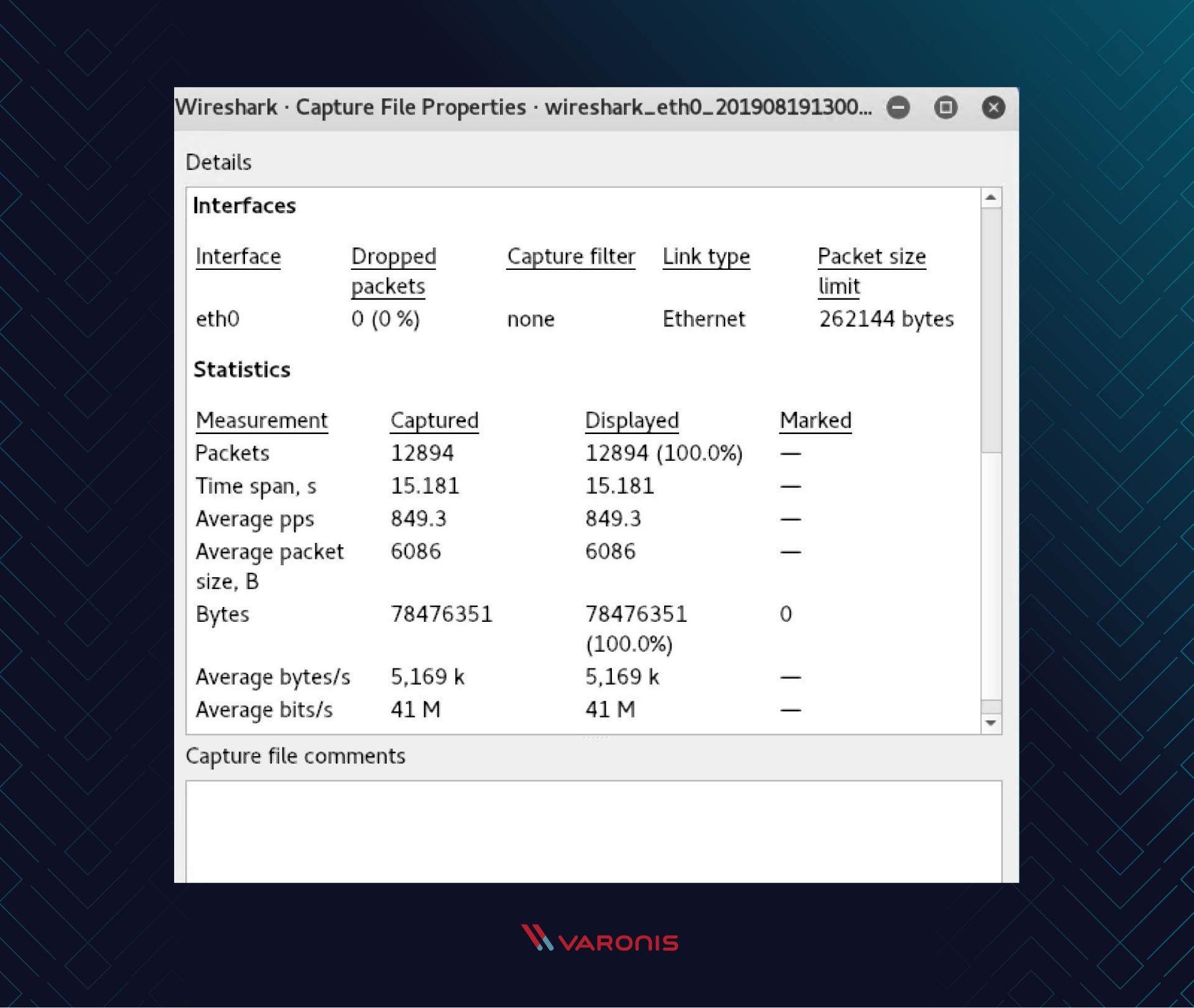

اندازه گیری ها و آمار

در مورد فهرست منوی آمار ، مجموعه ای از گزینه ها برای نمایش جزئیات در مورد ضبط خود را پیدا خواهید کرد.

ویژگی های فایل ضبط:

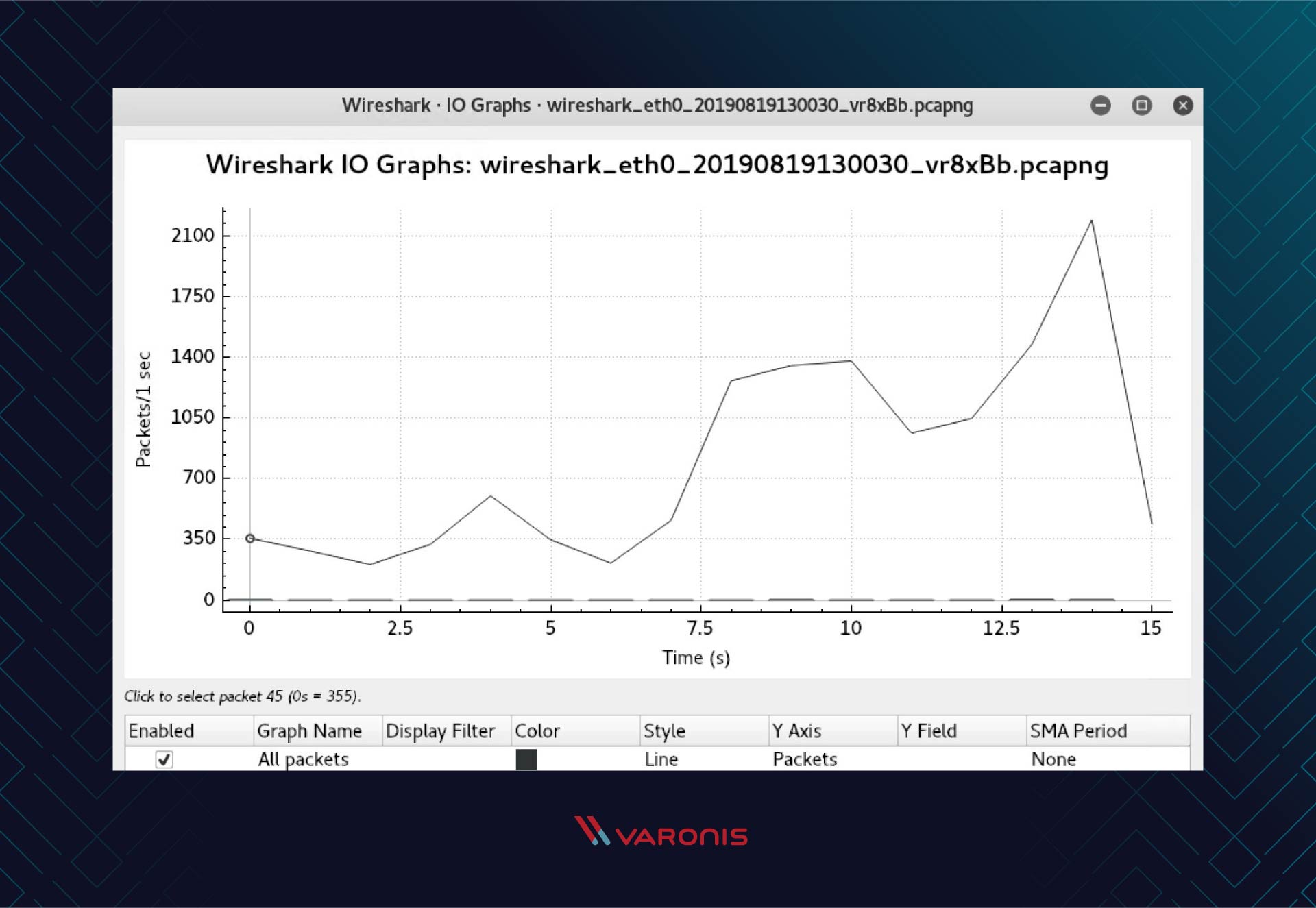

نمودار Wireshark I / O:

منابع و آموزش های Wireshark اضافی

بسیاری از آموزش ها و فیلم ها در مورد آن وجود دارد به شما نشان می دهد که چگونه از Wireshark برای اهداف خاص استفاده کنید. شما باید از وب سایت اصلی Wireshark شروع کنید و از آنجا حرکت کنید. می توانید مستندات رسمی و Wiki را در آن سایت بیابید.

Wireshark یک ابزار مفصل و تحلیل شبکه عالی است – با این حال ، به نظر من ، بهترین استفاده از آن است که شما بدانید به دنبال … هستی. شما نمی خواهید از Wireshark استفاده کنید تا مشکل جدیدی پیدا کنید. سر و صدای زیادی در شبکه وجود دارد. شما به چیزی مانند Varonis with Edge نیاز دارید تا وضعیت کلی را برای شما رقم بزنید و شما را به تهدیدی برای تحقیقات نشان دهید ، و سپس از Wireshark برای حفر عمیق تر استفاده می کنید تا دقیقاً بدانید در بسته های خطرناک است

به عنوان مثال ، هنگامی که محققان امنیتی وارونیس رمزنگاری عادی را کشف کردند ، آنها هشداری را از Varonis دریافت کردند که به چندین مشکوک در شبکه و فعالیت پرونده اشاره داشت. در طول تجزیه و تحلیل رمزنگاری ، محققان وارونیس از Wireshark برای بازرسی فعالیتهای شبکه برای برخی از ماشینهای سوء استفاده استفاده کردند. Wireshark به تیم تحقیقاتی نشان داد كه یک cyptominer جدید ، norman ، به طور فعال با سرورهای فرمان و كنترل (C&C) با استفاده از DuckDNS در حال برقراری ارتباط است. تیم Varonis توانست تمام آدرسهای IP سرورهای C&C را که مهاجمان از Wireshark استفاده می کردند را ببینند تا این شرکت بتواند ارتباطات را متوقف کرده و حمله را متوقف کند.

برای دیدن تیم وارونیس در عمل ، ثبت نام در نسخه ی نمایشی [Cy65 Attack Live] را ثبت کنید . هر زمانی که برای شما مفید باشد انتخاب کنید!