مرکز عملیات امنیتی (SOC) چیست؟

SOC یک اداره خارج از سازمان است که کاملاً به تجزیه و تحلیل جریان ترافیک و نظارت بر تهدیدات و حملات اختصاص دارد. در دنیای امروز در حملات سایبری و نقض داده ها ، شرکت ها از هر اندازه نیاز به تأکید بر دارایی های فناوری خود دارند. اما به دلیل محدودیت های بودجه و اولویت های رقابتی ، بسیاری از سازمان ها نمی توانند یک تیم امنیتی فناوری اطلاعات بصورت تمام وقت را به کار گیرند. راه حل هوشمندانه برای حل این مشکل ، همکاری در SOC یا مرکز عملیات امنیتی است.

در این مقاله ، ما به عملکردهای اصلی یک مرکز عملیات امنیتی و همچنین مدل ها و نقش های مختلف در آن خواهیم پرداخت. این مهم است که بدانید بهترین روش ها برای امنیت SOC چیست تا بتوانید گزینه های خود را تحقیق کرده و بهترین فروشنده را انتخاب کنید.

نحوه کار یک مرکز عملیات امنیتی

چگونه کار می کند [تازمانظهوراخیررایانشابری،یکروشاستانداردامنیتیبراییکشرکتبرایانتخابیکنرمافزارسنتیبهعنوانیکمحصول(SaaP)راهحلاسکنبدافزاریاازطریقبارگیرییادرروزهایباستانباCD-Romکهازطریقنامهواردشدهاستآنهابهآنفایروالنصبشدهدرلبهشبکهاضافهمیکنندوبهایناقداماتاطمیناندارندکهدادههاوسیستمهایآنهاراایمننگهمیداردواقعیتامروزمحیطیکاملاًمتفاوتاست،زیراهکرهاراههایجدیدیرابرایانجامحملاتسودآوروپیشرفتهمانندباجافزارهاابداعمیکنند

SOC نمونه ای از نرم افزار به عنوان یک مدل نرم افزاری خدمات (SaaS) است. که در ابر به عنوان یک سرویس اشتراک فعالیت می کند. در این زمینه ، لایه ای از تخصص اجاره ای را برای استراتژی امنیت سایبری یک شرکت فراهم می کند که 24/7 فعالیت می کند به گونه ای که شبکه ها و نقاط انتهایی به طور مداوم مورد نظارت قرار گیرند. اگر یک آسیب پذیری پیدا شود یا حادثه ای کشف شود ، SOC با تیم IT در محل همکاری می کند تا به این مسئله پاسخ دهد و علت اصلی را بررسی کند.

Operations Standard SOC

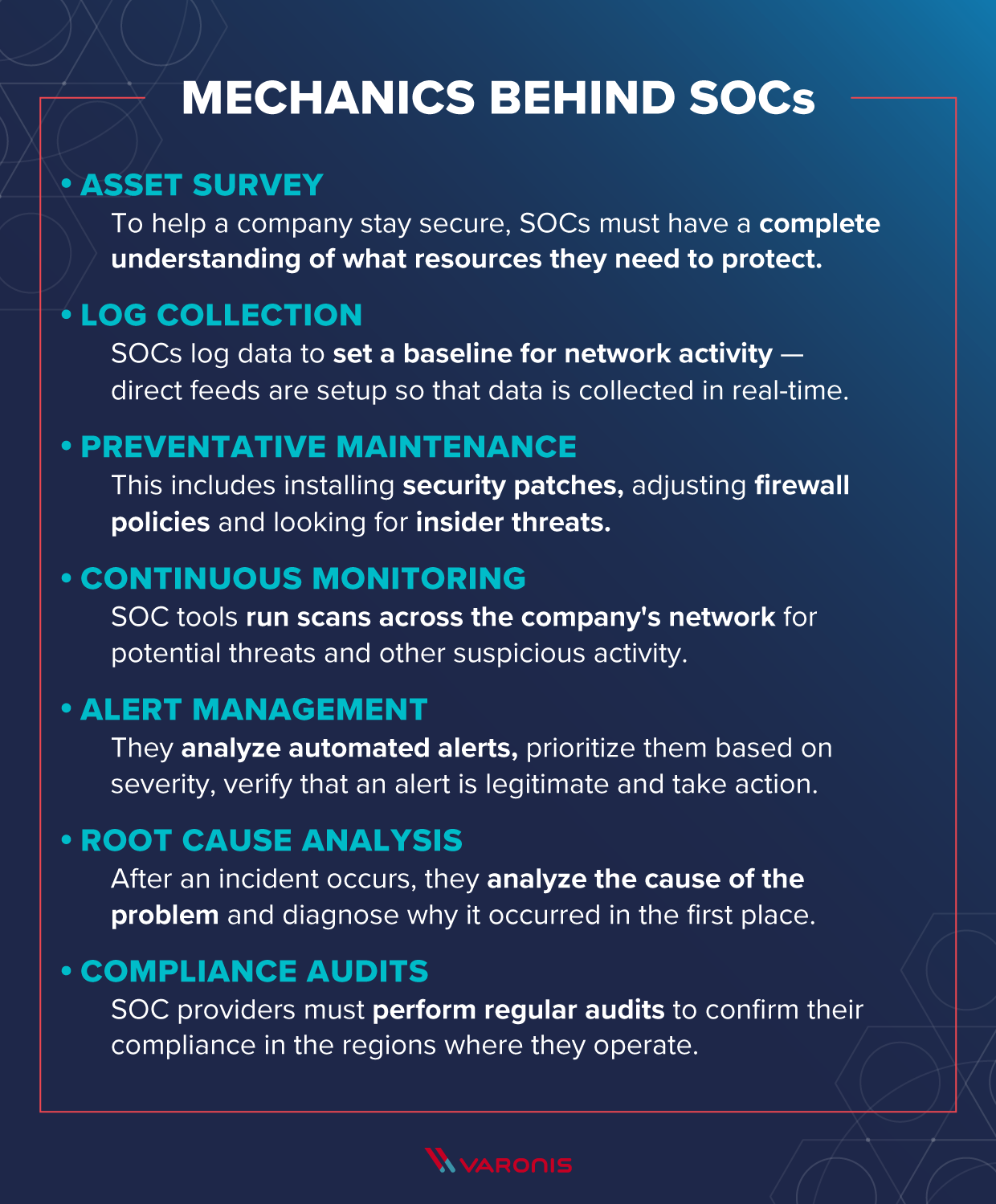

ارائه دهندگان امنیت سایبری فردی SOC مجموعه های مختلفی از محصولات و خدمات را ارائه می دهند. با این حال ، یک مجموعه اصلی از کارکردهای عملیاتی وجود دارد که یک SOC باید به منظور اضافه کردن ارزش برای یک سازمان ، انجام دهد. ما اینها را به عنوان هفت صلاحیت عنوان کرده ایم و آنها را در اینجا شرح خواهیم داد.

- Survey Survey : برای اینکه SOC بتواند به یک شرکت در امنیت خود کمک کند ، باید درک کاملی از منابع مورد نیاز برای محافظت از آنها داشته باشند. در غیر این صورت ، ممکن است آنها نتوانند از دامنه کامل شبکه محافظت کنند. یک بررسی دارایی باید هر سرور ، روتر ، فایروال را که تحت کنترل شرکت است ، و همچنین سایر ابزارهای امنیتی سایبر که به طور فعال در حال استفاده هستند ، شناسایی کند.

- Collection Log : داده ها مهمترین چیز برای عملکرد صحیح و صحیح عملکرد SOC است. به عنوان منبع اصلی اطلاعات در مورد فعالیت شبکه. SOC باید فید مستقیم از سیستم های سازمانی را تنظیم کند تا داده ها در زمان واقعی جمع آوری شوند. بدیهی است ، انسانها نمی توانند چنین مقادیر زیادی از اطلاعات را هضم کنند ، به همین دلیل ابزارهای اسکن ورود به سیستم که از الگوریتم های هوش مصنوعی تهیه شده اند ، برای SOCs بسیار ارزشمند هستند ، اگرچه آنها عوارض جانبی جالبی را ارائه می دهند که هنوز هم بشر سعی در اتو کردن آنها دارد.

- : در بهترین حالت ، SOC قادر است از وقوع حملات سایبری جلوگیری کند و با پیشروی در روند کار خود عمل کند. این شامل نصب تکه های امنیتی و تنظیم خط مشی فایروال به طور منظم است. از آنجا که برخی از حملات سایبری در واقع به عنوان تهدیدات خودی شروع می شوند ، یک SOC باید در سازمان نیز خطراتی را جستجو کند.

- Monitoring Monitorment : برای اینکه آماده پاسخگویی به یک حادثه در امنیت سایبری باشید ، SOC باید در نظارت خود هوشیار باشد. عمل چند دقیقه می تواند تفاوت بین مسدود کردن حمله و رها کردن آن از بین بردن کل سیستم یا وب سایت باشد. ابزارهای SOC برای شناسایی تهدیدات احتمالی و فعالیت های مشکوک ، شبکه های شرکت را اجرا می کنند.

- مدیریت هشدار : سیستم های خودکار در یافتن الگوها و پیگیری اسکریپت ها بسیار عالی هستند. اما عنصر انسانی SOC وقتی ارزش تجزیه و تحلیل هشدارهای خودکار و رتبه بندی آنها بر اساس شدت و اولویت آنها را دارد ، ارزش خود را ثابت می کند. کارمندان SOC باید بدانند که چه واکنشی را باید بگیرند و چگونه می توانند هشدار را اثبات کنند.

- تحلیل علت ریشه : پس از وقوع یک حادثه و برطرف شدن ، کار SOC تازه شروع شده است. کارشناسان امنیت سایبری علت اصلی این مشکل را تجزیه و تحلیل کرده و تشخیص می دهند که چرا در وهله اول رخ داده است. این امر به فرآیند بهبود مستمر منجر می شود ، با اینكه ابزارها و قوانین امنیتی اصلاح می شوند تا از وقایع بعدی همان حادثه جلوگیری كنند.

- ممیزی انطباق : شركتها می خواهند بدانند كه داده ها و سیستم های آنها ایمن است ، بلكه آنها نیز ایمن هستند. با روشی قانونی اداره می شود. ارائه دهندگان SOC برای تأیید انطباق خود در مناطقی که فعالیت می کنند باید ممیزی منظم را انجام دهند. گزارش SOC چیست و ممیزی SOC چیست؟ هر چیزی که داده ها یا سوابق را از توابع امنیت سایبری یک سازمان بکشد. SOC 2 چیست؟ این یک روش حسابرسی ویژه مربوط به امنیت اطلاعات و حفظ حریم خصوصی است.

مدل های مختلف SOC

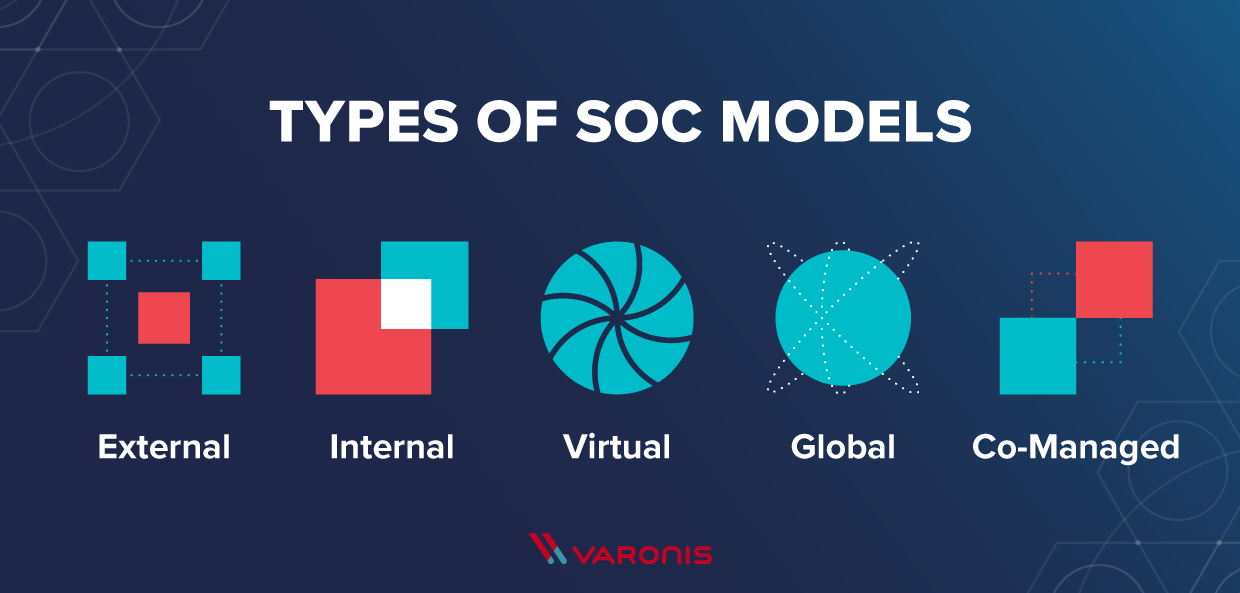

تا این مرحله ، ما بر روی مدل پردازنده SOC خارجی که در آن شرکت مورد نظر برای تأمین نیازهای امنیت سایبری خود برای تهیه کننده SOC خارجی پرداخت می کند. با این حال ، چندین مدل معماری SOC وجود دارد که می توانند به روشی مشابه عمل کنند.

- SOC اختصاصی یا داخلی – این شرکت تیم امنیت سایبری خود را در نیروی کار خود ایجاد می کند.

- SOC مجازی – تیم امنیتی تأسیسات ویژه ای ندارد و اغلب از راه دور کار می کند.

- SOC جهانی یا فرماندهی – یک گروه سطح بالا که نظارت بر SOC های کوچکتر را در سراسر یک منطقه بزرگ دارد.

- SOC با همکاری خود – فناوری اطلاعات داخلی سازمانی برای مدیریت نیازهای امنیت سایبر کاملاً با یک فروشنده خارج از کشور همراه است.

نقشهای شغلی SOC

برای کسانی که پیش زمینه ای در امنیت سایبری ، ارائه دهنده SOC مکان مناسبی برای ایجاد حرفه ای است. بیایید برخی از موقعیت های اصلی را درگیر اداره SOC کنیم.

SOC Manager

مدیران SOC رهبران سازمان آنها هستند. معنی این که مسئولیت های سطح بالا به آنها تعلق می گیرد ، از جمله استخدام / اخراج ، بودجه و تعیین اولویت ها. آنها بطور معمول به طور مستقیم به سطح اجرایی ، بویژه مسئول ارشد امنیت اطلاعات (CISO) گزارش می دهند.

حسابرس انطباق

حسابرس انطباق نقش اساسی در استاندارد سازی فرایندها در یک SOC دارد. آنها اساساً به عنوان بخش کنترل کیفیت عمل می کنند ، و اطمینان می دهند که اعضای SOC پروتکل ها را رعایت می کنند و از مقررات دولت یا صنعت پیروی می کنند.

پاسخگوی حوادث

پاسخگویان حوادث افرادی هستند که به آنها پاسخ می دهد که هر چه سریعتر نسبت به هشدارها پاسخ دهند. آنها از طیف گسترده ای از خدمات نظارتی برای رتبه بندی شدت هشدارها استفاده می کنند ، و به محض اینکه مسئله ای در مقیاس کامل تلقی شود ، آنها با شرکت تحت تأثیر شرکت درگیر می شوند تا تلاش های بهبودی را آغاز کنند.

SOC Analist

امنیت چیست تحلیلگر مرکز عملیات؟ تحلیلگران SOC مسئول بررسی حوادث گذشته و تعیین علت اصلی پشت سر آنها هستند. آنها به طور معمول سالها تجربه در حرفه امنیت سایبری دارند.

Threat Hunter

اینها اعضای فعال تیمی هستند که برای شناسایی زمینه های ضعف ، تست های خود را در یک شبکه انجام می دهند. هدف این است که قبل از اینکه هکر بتواند با حمله از آنها سوءاستفاده کند ، آسیب پذیری ها را بیابیم.

مزایای یک SOC چیست؟

با داشتن فناوری ایفای نقش مهمی در هر صنعت در سراسر جهان ، امنیت سایبری باید اولویت همه سازمان ها باشد. ثابت شده است که مدل SOC در بسیاری از مواقع موثر است و ما در زیر برخی از مزایای اصلی را بررسی خواهیم کرد. فقط بخاطر داشته باشید که با برون سپاری فعالیت های امنیتی IT خود ، سطح خاصی از خطرات را به ارث می برید.

مزایای مالی

برای اکثر شرکت ها ، حقوق کارمندان بزرگترین هزینه در بودجه آنها است. به کارگیری کل تیمی از متخصصان امنیت سایبر نیاز به یک سرمایه گذاری بزرگ جلو و در حال انجام دارد. با اتخاذ مدل SOC ، شما در عوض با شرایط واضح و با مسئولیت کمتری می پردازید.

Minimize Downtime

هنگامی که یک وب سایت یا برنامه پایین می رود ، اغلب به معنای درآمد از دست رفته یا ضربه منفی در برابر اعتبار یک شرکت است. استفاده از SOC می تواند این اثرات را به حداقل برساند و زمان حل حادثه را کوتاه کند. حتی قابل اطمینان ترین ابزارهای نظارت بر زمان کامل نیستند ، بنابراین داشتن یک مرکز عملیات امنیتی در محل کار شما افزونگی ایجاد می کند. کارکنان داخلی شما آنقدر اولویت های رقابتی دارند که ممکن است برای برون سپاری فعالیت های امنیت سایبری به یک SOC مفید باشد.

اعتماد مشتری ساختمانی

یک نقض داده های واحد ، مانند نقض داده های Capital One ، می تواند باعث شود مشتری دو بار به فکر بیفتد. اعتماد به یک شرکت با اطلاعات خصوصی خود با وجود کمبود خطا ، قرار دادن یک مرکز عملیات امنیتی برای کار با سیستم های نظارت بر کار شبانه روزی ، اعتماد به نفس همه کسانی که به شبکه و داده ها اعتماد دارند فراهم می کند.

مرکز عملیاتی امنیت بهترین روش ها

اکنون که SOC ها دارند. برای چندین سال تأسیس شده است ، چندین بهترین شیوه پدید آمده است. این الزامات موفقیت آمیز بودن SOC نیست ، بلکه باید در انتخاب یک ارائه دهنده SOC به دنبال آن باشید.

اجرای اتوماسیون

تیم های SOC باید تا حد امکان کارآمد باشند. این بدان معناست که آنها نمی توانند تمام وقت خود را در خواندن مطالب ورود به سیستم و تماشای جریان ترافیک هدر دهند. درعوض ، آنها باید ابزارهای رایانه ای مرکز عملیات اتوماسیون را که از هوش مصنوعی استفاده می کنند برای پیاده سازی الگوهای استفاده کنند و آنها را به آنچه اهمیت دارند اشاره کنند.

Cloud Approach

در قدیم ، شما می توانید یک دیواره آتش را در لبه داده های خود بزنید. اعتماد و اطمینان داشته باشید که همه چیز در داخل محافظت شده است. اما با حرکت محاسبات ابری ، SOC ها باید دامنه وسیع تری را بررسی کنند. آنها باید تجزیه و تحلیل کنند که چگونه همه قطعه های زیرساخت ابری در تعامل هستند و آسیب پذیری ها در کجا می توانند مخفی شوند.

Think Like a Hacker

مجرمان سایبری همیشه به دنبال ابداع اشکال جدید حمله هستند که شرکت ها و افراد نمی توانند در آینده بیایند. برای اینکه از آنها جلوتر بمانیم ، تیم های SOC در فضای مجازی باید همان رویکرد خلاقانه را انجام دهند. اگر آنها تمام روز را صرف نگرانی در مورد تهدیدات عتیقه کنند ، نسبت به انواع جدیدی از حملات در افق کور خواهند بود. نفوذ و آزمایش هرج و مرج فعالیت های مهم مرکز عملیات امنیتی است ، زیرا آنها تیم ها را مجبور می کنند به دنبال آسیب پذیری هایی باشند که در مکان های غیر منتظره وجود دارند.

SOC Solutions and Technologies

تیم ها طیف گسترده ای از فناوری های SOC را در اختیار دارند. فایروال ها و سیستم های تشخیص نفوذ جعبه ابزار اصلی را ارائه می دهند ، اما اکنون محصولات هوشمند وارد بازار می شوند که وظایف مرکز عملیات امنیتی کارآمدتر و دقیق تر را انجام می دهند. به عنوان مثال ، Varonis Edge را بررسی کنید ، که تمام فعالیت های دستگاه های پیرامونی را تجزیه و تحلیل کرده و نقطه ورود هکرها را مشخص می کند. راه حل های SOC پیشگیرانه نیز پیشرفت های بیشتری را تجربه می کنند ، مانند موتور طبقه بندی داده های Varonis ، که به یک مرکز عملیات امنیتی کمک می کند تا ببیند چه مخزن اطلاعات بیشتر در معرض خطر است.

سؤالات متداول درباره مرکز عملیات امنیتی

اجازه دهید نگاهی بیندازیم. سؤالات متداول هنگام صحبت در مورد روشها و نقشهای SOC ایجاد می شود.

س: چرا به یک مرکز عملیات امنیتی احتیاج دارید؟

پاسخ: یک SOC برای محافظت از داده ها ، سیستم ها و سایر منابع سازمانی بسیار حیاتی است. با یک ترتیب SOC ، می توانید اطمینان حاصل کنید که شبکه شما از حملات محافظت می شود تا کارمندان شما بتوانند به جای نگرانی از امنیت سایبری ، روی فعالیت های اصلی خود تمرکز کنند.

س: مانیتور SOC باید چه کاری را انجام دهد؟

A: ابزار SOC و تیم ها باید از همه منابع ترافیکی در یک شبکه از منابع خارجی نظارت کنند. این بدان معنی است که هر سرور ، روتر و بانک اطلاعاتی باید در محدوده تیم مرکز عملیات امنیتی قرار گیرند.

س: تفاوت بین NOC و SOC چیست؟

A: NOC یک مرکز عملیات شبکه است. NOC در درجه اول در به حداقل رساندن زمان خرابی و توافق نامه های سطح سرویس متمرکز است ، در حالی که یک SOC عمیق تر به دنبال تهدیدات و آسیب پذیری های فضای مجازی است.

س: تفاوت بین SOC و SIEM چیست؟

A: SIEM مخفف امنیت اطلاعات و مدیریت رویداد. SOC گروهی از افراد و ابزارهایی است که با هم کار می کنند و SIEM بخشی از عملی است که باید از آن پیروی کنند.

وقتی صحبت از امنیت سایبری می شود ، شرکت ها باید برای غیر منتظره آماده شوند. این به معنای داشتن یک برنامه قوی برای پاسخ به حادثه است. یک تیم مرکز عملیات امنیتی ، در کنار ابزاری مانند وارونیس ، می توانند اطمینان حاصل کنند که مشکلات به سرعت پیدا می شوند و به همان سرعتی حل می شوند.