راهنمای کامل حملات فیشینگ

حملات فیشینگ از زمان اختراع ایمیل ، گرفتاری برای افراد و سازمان ها بوده است. در اواخر زمان ، شناسایی این حملات پیچیده تر و چالش برانگیزتر شده است. حملات فیشینگ یکی از متداول ترین روش هایی است که هکرها برای نفوذ به حساب ها و شبکه های قربانیان استفاده می کنند. به گفته سیمانتک ، از هر 2000 ایمیل یک مورد حملات فیشینگ است ، به این معنی که هر روز 135 میلیون حمله انجام می شود [1].

در حالی که حملات فیشینگ در حال حاضر یک اتفاق مکرر است ، ما تمایل داریم که در زمان بحران افزایش قابل توجهی داشته باشیم. کلاهبرداران از هرج و مرج و آشفتگی ناشی از این حوادث مهم بهره می برند. بسیاری از مردم انتظار دارند ایمیل های خود را از منابع رسمی مانند سازمان های خبره ، شركت های بیمه ، نهادهای دولتی و غیره دریافت كنند ، و این فرصت كافی را برای کلاهبرداران فراهم می کند تا ایمیل های "به اندازه کافی واقعی" خود را وارد صحنه کنند. این ایمیل های ظاهراً بی ضرر قصد دارند کاربران را مجدداً به سمت سایتهای متقلب سوق دهند و تلاش کنند کاربران را وارد اطلاعات حساس کنند.

فیشینگ چیست؟

به زبان ساده ، فیشینگ تاکتیکی است که در آن کلاهبرداران ایمیل های جعلی ارسال می کنند و سعی می کنند گیرندگان را فریب دهند. یا با کلیک بر روی پیوند مخرب یا پیوست آلوده را بارگیری کنید تا اطلاعات شخصی آنها را بدزدید. به نظر می رسد این ایمیل ها از سازمان هایی مانند خرده فروشان و بانک ها یا از افراد و تیم های موجود در سازمان شما مانند HR ، رئیس شما یا حتی مدیر عامل شرکت گرفته شده است.

اگر کارمندان شما از علائم کلاهبرداری فیشینگ اطلاع ندارند. ، کل سازمان شما در معرض خطر است. طبق گفته Verizon ، میانگین زمانی که برای اولین قربانی یک کارزار گسترده فیشینگ برای کلیک بر روی یک ایمیل مخرب طول کشید ، 16 دقیقه بود. دو برابر طولانی تر – 33 دقیقه طول کشید تا کاربر بتواند کمپین فیشینگ را به IT [2] گزارش کند.

با توجه به اینکه 91٪ از جرایم اینترنتی از طریق یک کمپین ایمیل موفق فیشینگ [3] آغاز می شود ، این 17 دقیقه می تواند طلسم کند. فاجعه ای برای شرکت شما.

روش های حمله فیشینگ

همانطور که در بالا ذکر شد ، بیشتر (اگر نه همه) کلاهبرداری های فیشینگ با ایمیلی شروع می شوند که به نظر می رسد از طریق منبع قانونی ارسال شده است ، اما روش های حمله و نفوذ می تواند از آنجا متفاوت باشد. برخی از این تکنیک ها می توانند به سادگی فریب دادن شخصی برای کلیک کردن روی پیوند برای ورود اطلاعات حساس یا پیچیده بودن اجرای یک فایل اجرایی باشد که یک پروسه قانونی را که به طور مخفیانه به کامپیوتر و شبکه شما دسترسی پیدا می کند برای اجرای نرم افزار مخرب در پس زمینه ، جعل می کند ، پیچیده است.

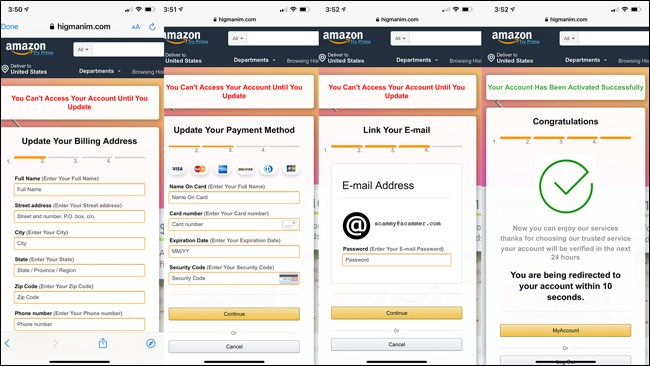

کلاهبرداری فیشینگ معمولاً از چندین روش فریب در یک حمله استفاده می کند. به طور معمول این کلاهبرداری ها با استفاده از دستکاری لینک و جعل وب سایت ، کلاهبرداری خود را تا حد ممکن قانع کننده نشان می دهند. هنگامی که یک ایمیل فیشینگ دریافت می کنید ، یکی از اولین مواردی که مشاهده خواهید کرد URL به ظاهر قانونی برای یک وب سایت شناخته شده و قابل اعتماد مانند فیس بوک ، آمازون ، یوتیوب و غیره است ، با پیامی که به شما پیشنهاد می کند روی پیوند کلیک کنید. این پیام ها با ادعای اینکه مشکلی در حساب یا سفارش آنها وجود دارد که باید برطرف شود ، کاربران را وادار به وارد کردن اطلاعات حساس می کند.

در حالی که ممکن است این پیوند مانند "آمازون" واقعی به نظر برسد. پیوند com ”، اشتباه تایپی یا مغایرت با دامنه اغلب ماهیت واقعی آن را نشان می دهد. این دامنه های متقلب غالباً به عنوان دامنه های typosquat شناخته می شوند. این سایتهای مخرب به گونه ای طراحی شده اند که تا حد ممکن به صفحه واقعی وب شباهت دارند و قربانیان بی ادعا را فریب می دهند تا اعتبار خود را برای سرقت و استفاده از هکر در سایت واقعی وارد کنند. پیوندی که با کلیک روی آن ، مخفیانه نرم افزار مخربی را بارگیری می کند که خود را در سیستم های قربانی جاسازی می کند. این حملات اغلب بدافزاری را تزریق می کنند که خود را به عنوان یک قانون قابل اجرا که در پس زمینه اجرا می شود ، پنهان می کند و از طریق شبکه کاربر به صورت جانبی حرکت می کند تا اطلاعات حساس مانند حساب های بانکی ، شماره های تأمین اجتماعی ، اعتبار نامه کاربر و غیره را بدزدد. بعضی اوقات این بدافزار شامل باج افزاری است که از طریق شبکه قربانی کرم می شود ، داده های حساس را برای رمزگذاری و رمزگذاری رد می کند.

انواع حملات فیشینگ

متداول ترین روش حمله ای که کلاهبرداران فیشینگ از آن استفاده می کنند ، ایجاد گسترده است. خالص. آنها ایمیلهای عمومی را از سایتهای متداول برای بیشتر افراد ارسال می كنند به این امید كه چند نفر را گول بزنند و به دنبال ترفندهای خود باشند. گرچه این روش مثر است ، اما این تنها راهی نیست که فیشرها می توانند صید کنند. برخی از کلاهبرداران از روش های دقیق تری مانند فیشینگ نیزه ، کلون فیشینگ و نهنگ ماهیگیری استفاده می کنند تا کار را به سرانجام برسانند.

Spear Phishing and Whaling

مانند حملات فیشینگ عمومی ، نیزه و نهنگ نیزه از ایمیل های منابع معتمد برای فریب خود استفاده می کنند قربانیان. فیشینگ نیزه به جای انداختن شبکه گسترده ، افراد خاصی را هدف قرار می دهد یا شخص معتبری را برای سرقت اعتبار یا اطلاعات جعل می کند.

نهنگ ماهی مانند نیزه نیزه ، لشکرکشی هایی را در اطراف هدف خاصی ایجاد می کند اما ماهی بزرگتری در ذهن دارد. این مهاجمان به جای هدف قرار دادن گروه گسترده ای مانند دپارتمان یا تیم ، کاپیتان آهاب درونی خود را با هدف قرار دادن نیزه خود به سمت اهداف سطح بالا مانند مدیران یا افراد تأثیرگذار با امید به نهنگ سفید خود ، هدایت می کنند. شکارچیان نهنگ به دنبال شخصیت های مدیریت ارشد مانند مدیران عامل ، مدیر مالی ، رئیس منابع انسانی و غیره هستند ، تا اعضای یک سازمان را متقاعد کنند اطلاعات حساس را که برای مهاجمان از ارزش برخوردار است ، فاش کنند. برای موفقیت در یک سفر نهنگ ، مهاجمان باید تحقیقات عمیق تری نسبت به معمول انجام دهند ، با این امید که شخصیت نهنگ خود را دقیقاً جعل کنند. مهاجمان به دنبال استفاده از اختیار نهنگ هستند تا كارمندان یا نهنگ های دیگر را متقاعد كنند كه درخواست های آنها را مورد بررسی قرار ندهند.

به طور خلاصه ، من شخصاً مورد حمله یك نهنگ به یك شركت قبلی قرار گرفتم كه یك كلاهبردار بعنوان مدیرعامل من مطرح شد ، برای شماره تلفن من تا آنها بتوانند با من تماس بگیرند تا لطف کنند. خوشبختانه این ایمیل نشانه های داستانی زیادی از تقلب داشت. بارزترین مورد در دفتر مدیر عامل فقط 10 فوت از میز کار من فاصله داشت ، بنابراین اگر به من احتیاج داشت به راحتی می توانست از آن جا عبور کند!

Clone Phishing

حملات فیشینگ کلون خلاقیت کمتری نسبت به ماهیگیری نیزه و نهنگ دارد ، اما هنوز هم بسیار زیاد است تاثیر گذار. این سبک حمله تمامی مستأجران اصلی کلاهبرداری فیشینگ را در خود جای داده است. با این حال ، تفاوت در اینجا این است که مهاجمان به جای اینکه به عنوان یک کاربر یا سازمانی با یک درخواست خاص ظاهر شوند ، یک ایمیل قانونی را کپی می کنند که قبلاً توسط یک سازمان معتبر ارسال شده است [4]. سپس هکرها از پیوند برای جابجایی پیوند واقعی موجود در ایمیل اصلی استفاده می کنند تا قربانی را به یک سایت متقلب هدایت کنند تا کاربران را برای ورود به اطلاعات معتبری که در سایت واقعی استفاده می کنند فریب دهند.

نمونه های کلاهبرداری از طریق ایمیل

این است رایج برای کلاهبرداران برای جعل ایمیل های خرده فروشانی مانند آمازون یا والمارت با ظاهری رسمی ، ادعا می کند که شما باید اعتبارنامه یا اطلاعات پرداخت خود را وارد کنید تا اطمینان حاصل شود که آنها می توانند سفارش شما را کامل کنند. پیوندهای تعبیه شده در ایمیل شما را به یک صفحه اصلی با ظاهری واقعی هدایت می کند تا اطلاعات حساس خود را وارد کنید.

با توجه به همه گیری افراد و ایجاد چشم انداز خرده فروشی دیجیتال در حال توسعه ، تعداد بیشتری از مردم آنلاین خرید می کنند ، کلاهبرداران امسال اضافه کار خواهند کرد . در فصل تعطیلات ، این نوع کلاهبرداری ها به دلیل اتفاقات خرید هدیه ، به صورت تصاعدی افزایش می یابد. بسیاری از مردم خریدهای زیادی دارند که فکر نمی کنند مشکلی در سفارشاتشان وجود داشته باشد.

نمونه ای از کلاهبرداری فیشینگ که در فصل تعطیلات سال 2020 با افزایش قیمت روبرو شده است ، ایمیل جعلی آمازون است که به مشتریان اطلاع می دهد برای تکمیل سفارش خود [5] باید به سیستم وارد شوند تا اطلاعات پرداخت و حمل و نقل خود را به روز کنند.

از طریق تجربه شخصی ، ایمیل های مستمر مربوط به حمل و نقل را از آمازون دریافت می کنم ، تاریخ ورود ، تأییدها و غیره. اگر نمی دانستم در این حملات به دنبال چه باشم ، به راحتی کلاهبرداری می شوم.

Anatomy of a Phishing Email

ما رایج ترین اجزای ایمیل فیشینگ را شکسته ایم. برای سنجش دانش خود ، اینفوگرافیک کامل ما را بررسی کنید. اضطراری با استفاده از زبان شدید و ترساندن ، شروع با عنوان ایمیل.

قسمت "From"

ایمیل ظاهر می شود از یک نهاد قانونی در یک شرکت شناخته شده مانند پشتیبانی مشتری وارد شوید. با این حال ، با بررسی دقیق تر ، می بینید که هر دو نام و آدرس ایمیل فرستنده یک نام تجاری معروف است ، نه یک فروشنده واقعی.

قسمت "To"

ایمیل های فیشینگ اغلب غیرشخصی ، مخاطب را به عنوان "کاربر" یا "مشتری" خطاب می کند.

نسخه اصلی

همانند موضوع ، نسخه اصلی ایمیل فیشینگ معمولاً استفاده می کند زبان فوری برای تشویق خواننده به عمل بدون فکر. ایمیل های فیشینگ اغلب با [دستورالعمل و علائم نگارشی لینک مخرب

یک لینک مشکوک یک است. از مزایای اصلی ایمیل فیشینگ. این پیوندها اغلب کوتاه می شوند (از طریق bit.ly یا سرویس مشابه) یا به صورت قالب بندی می شوند به نظر می رسد مانند یک پیوند قانونی است که با شرکت و پیام ایمیل جعلی مطابقت دارد.

تاکتیک های ترساندن

علاوه بر زبان فوری ، ایمیل های فیشینگ اغلب روش های ترساندن را به كار می بندند به این امید كه خوانندگان از زنگ خطر یا سردرگمی بر روی لینکهای مخرب کلیک کنند

ایمیل ثبت نام

همانند تبریک ایمیل ، ورود به سیستم اغلب غیرشخصی است – به طور معمول یک عنوان عمومی خدمات مشتری است ، نه نام یک شخص و اطلاعات تماس مربوطه.

پاورقی

پاورقی یک ایمیل فیشینگ غالباً حاوی نشانه های جعلی ، از جمله تاریخ کپی رایت نادرست یا مکان نادرست است که با آن مطابقت ندارد از شرکت.

صفحه فرود مخرب

اگر روی پیوند فیشینگ کلیک کنید ، اغلب به یک صفحه فرود مخرب هدایت می شوید

نحوه جلوگیری از حملات

بهترین دفاع در برابر کمپین های فیشینگ دانش است. مهاجمان کلاهبرداری فیشینگ را ایجاد می کنند تا جایی که ممکن است قانع کننده به نظر برسد ، اما آنها اغلب دارای نشانه های داستانی هستند که نشان می دهد مسخره است. نیاز به آموزش منظم امنیت داده ها و مهندسی اجتماعی یک روش پیشگیری عالی است که به سازمان شما کمک می کند علائم ایمیل های مخرب را بیاموزد.

در اینجا مواردی ذکر شده است برای بررسی هر زمان که ایمیل دریافت می کنید و از شما می خواهد روی پیوند کلیک کنید ، پرونده ای را بارگیری کنید یا اعتبارنامه خود را به اشتراک بگذارید ، حتی اگر به نظر می رسد از منبع معتبری وارد شده است:

- نام و دامنه ایمیل را دوباره بررسی کنید

-

- بیشتر نامه های قانونی از طریق @ gmail.com ، @ live.com و غیره ارسال نمی شوند. آنها معمولاً از دامنه های خصوصی می باشند

-

- اشتباهات املایی واضح را در موضوع و متن بررسی کنید

- خطوط "و" از "عمومی هستند"

- اعتبارنامه به اشتراک نگذارید – فرستندگان قانونی هرگز آنها را درخواست نمی کنند

- هیچ پیوست را باز نکنید یا پیوندهای مشکوکی را بارگیری نکنید

- گزارش ایمیل های مشکوک به هر کسی که امنیت IT شما را مدیریت می کند [19659066] اگر حتی شک دارید که یک ایمیل فیشینگ دریافت کرده اید ، روی آن یا هرگونه پیوست کلیک نکنید. در عوض ، آن را پرچم گذاری کرده و به مقامات مربوطه گزارش دهید. این ممکن است به بخش فناوری اطلاعات سازمان شما ، شرکتی که ایمیل در آن جعل می شود یا ارائه دهنده دامنه ایمیل شما مانند Google ، Microsoft و غیره باشد.

طعمه را نگیرید

دانش هنگام محافظت قدرت دارد در برابر حملات فیشینگ این کلاهبرداران کاملاً متکی به شما هستند که شما را برای موفقیت کلاهبرداری خود متهم می کنند. حتی اگر فکر می کنید که در تشخیص کلاهبرداری فیشینگ تبحر دارید ، نمی توانید مراقب خود باشید. خطر در پشت هر پیوندی قرار دارد. کلاهبرداری و ایمیل های فیشینگ با گذشت زمان پیچیده تر و با چالش بیشتری کشف می شوند. تا زمانی که زندگی روزمره ما دیجیتالی می شود ، هکرها همیشه در آنجا هستند تا از افراد بی گناه برای سود مالی سوit استفاده کنند. بهترین راه برای ایمن ماندن و حفظ همه چیز ، ادامه تحصیل در مورد جدیدترین انواع کلاهبرداری فیشینگ است.