راهنمای امنیت DNS | وارونیس

امنیت DNS باید به عنوان بخشی اساسی از برنامه امنیتی هر کسب و کار در نظر گرفته شود. خدمات حل مسئله (ترجمه نام های میزبان به آدرس های IP) تقریباً توسط همه برنامه ها و خدمات در یک شبکه استفاده می شود.

اگر یک مهاجم بتواند کنترل DNS یک سازمان را بدست آورد ، به راحتی می توانست:

را بدست آورید. EBook

"این واقعاً چشمانم را به امنیت AD باز کرد ، به روشی که کار دفاعی هرگز انجام نداد."

- کنترل دائمی دامنه عمومی را به خود انتقال دهید

- ایمیل ورودی داخلی ، درخواست های وب ، و تلاش های تأیید اعتبار

- تولید و تأیید گواهینامه های SSL / TLS خارج از کنترل سازمان

این راهنما امنیت DNS را از دو منظر نزدیک می کند. :

- حفظ مالکیت و کنترل کلی DNS

- چگونه پروتکل های DNS جدید مانند DNSSEC ، DOH ، و DoT می توانند به محافظت از یکپارچگی و حفظ حریم خصوصی درخواست های DNS در هنگام ترانزیت کمک کنند.

Security DNS چیست؟

امنیت DNS از دو نیمه تشکیل شده است:

- حفظ تمامیت و در دسترس بودن خدمات DNS شما (ترجمه نام های میزبان به آدرس های IP)

- نظارت بر فعالیت DNS برای نشان دادن امنیت این مسئله ممکن است در جای دیگری در شبکه شما رخ دهد.

چرا DNS آسیب پذیر برای حمله

DNS در سال های اولیه اینترنت ایجاد شد ، خیلی قبل از اینکه کسی فکرش را بکند. ترکیب بهترین روشهای امنیتی DNS بدون هرگونه احراز هویت یا رمزنگاری ، برای هر مشتری که می خواهد درخواست کند ، کار می کند.

با توجه به این نقطه شروع ، روش های بیشماری برای جعل ، جعل یا گمراه کردن مشتری درمورد اینکه واقعاً اسم نامگذاری در آن اتفاق می افتد ، وجود دارد.

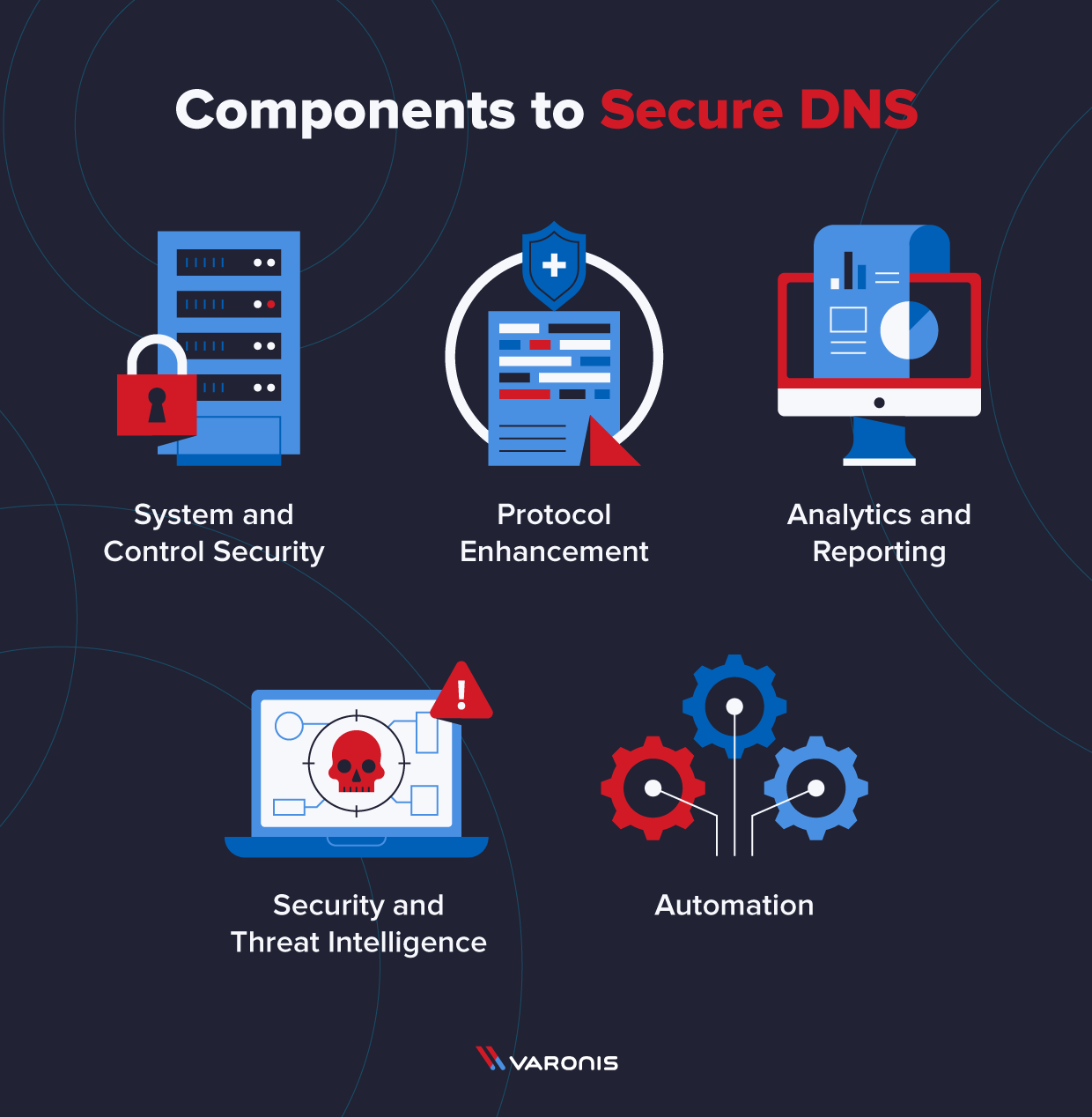

DNS Security از چندین مؤلفه اصلی استفاده شده است که برای تأمین امنیت DNS به عنوان یک کل باید مورد استفاده قرار گیرد.

- سیستم و کنترل امنیتی: سرورهای هارد و ایجاد. الگوی پیش فرض راه اندازی

- تقویت پروتکل: استقرار DNSSEC ، DoT یا DoH

- Analytics and Report: Ingest event DNS ورود به راه حل SIEM برای ارائه زمینه برای تحقیقات امنیتی [1965900] امنیت و تهدید: مشترک شدن در یک منبع اطلاعاتی خطر تهدیدی که معیارهای عملی را فراهم می کند

- اتوماسیون: اسکریپت به عنوان تا آنجا که ممکن است برای استفاده از زمان اختصاص یافته به امنیت.

اجزای سطح بالا بالا فقط نوک کوه یخ هستند زیرا مربوط به امنیت DNS است. در بخش بعد ، ما به موارد کاربردی خاص و بهترین روشهایی که باید از آنها آگاه باشید ، خواهیم پرداخت.

DNS Attacks

- DNS Spoofing / Cache مسمومیت: سوء استفاده از آسیب پذیری سیستم ، برای کنترل حافظه نهان DNS برای هدایت کاربران به مقصد دیگر.

- DNS Tunneling: بیشتر برای دور زدن کنترل های امنیتی شبکه برای اتصالات از راه دور.

- DNS Hijacking: عمل تغییر مسیر ترافیک DNS منظم با تغییر ثبت دامنه خود به هدایت مجدد به سرور DNS مقصد دیگر.

- NXDOMAIN Attack: فرآیند DDoSing یک سرور DNS با درخواست دامنه غیر قانونی برای مجبور کردن پاسخ.

- Phantom Domain Attack: مجبور کردن حل کننده DNS برای انتظار پاسخ از دامنه های غیر موجود ، که به نوبه خود منجر به عملکرد ضعیف می شود.

- ران dom Subdomain Attack: میزبان ها و بتنتهای سازگار كه در اصل DOSing یك دامنه قانونی هستند ، اما تمركز آتش خود را بر روی subdomain های كاذب برای مجبور كردن جستجویهای ضبط DNS و نادیده گرفتن سرویس انجام می دهند.

- Domain Lock-Up Attack: آیا عمل ارسال پاسخ های ناخواسته بی شمار برای نگه داشتن مشکوک و قفل شده منابع عاقلانه.

- Botnet-based CPE Attack: این مجموعه ای از رایانه ها ، مودم ها ، روترها و غیره است. که برای متمرکز کردن توان محاسباتی در یک وب سایت خاص یا منبعی برای غلبه بر آن در درخواست های ترافیکی استفاده می شود.

Attack Leveraging DNS

اینها حمله هایی هستند که از DNS به نوعی برای حمله به سیستم های دیگر استفاده می کنند (با تغییر در ورودی DNS نیست.

حمله به DNS

حملات منجر به بازگشت IP از سرور DNS همان چیزی است که یک مهاجمان می خواهد و نه سرپرست های معتبر سرور DNS.

- DNS Spoofing / مسمومیت Cache

- DNS Hijacking

DNSSEC چیست؟ [1 9659045] تصویر سازی DNSSEC ” width=”1241″ height=”748″ />

DNSSEC مخفف Domain Name System Extensions Security System است و برای اعتبارسنجی سوابق DNS بدون نیاز به دانستن اطلاعات تشریح شده در مورد هر پرس و جو خاص DNS استفاده می شود.

DNSSEC از جفت های کلید امضای دیجیتال (PKI) استفاده می کند. ) برای تأیید اینکه آیا جواب یک سؤال DNS از منبع مناسب گرفته شده است.

اجرای DNSSEC نه تنها بهترین صنعت که مورد نیاز NIST است ، بلکه روشی مؤثر برای مقابله با سادگی نحوه عملکرد DNS و جلوگیری از اکثر DNS است.

نحوه کار DNSSEC

DNSSEC به طور مشابه با TLS / HTTPS عمل می کند با استفاده از جفت های کلید عمومی یا خصوصی برای امضای دیجیتالی سوابق DNS. یک نمای کلی از سطح بالایی از این فرآیند:

- سوابق DNS با جفت کلید خصوصی / خصوصی امضا می شوند.

- پاسخ های پرس و جو DNSSEC شامل سوابق درخواستی و همچنین امضای و کلید عمومی است. [19659006] سپس از کلید عمومی برای مقایسه ضبط و امضاء برای صحت استفاده می شود.

DNS Security v. DNSSEC

DNSSEC یک کنترل امنیتی برای تأیید صحت است. سؤالات DNS اما بر حریم خصوصی DNS تأثیر نمی گذارد. به عبارت دیگر: DNSSEC ممکن است به شما اطمینان دهد که پاسخ سؤال DNS شما همان چیزی است که در نظر گرفته شده است ، اما هر مهاجمی یا خرابکار می تواند این نتایج را از آنجا که به شما منتقل می شود ببیند.

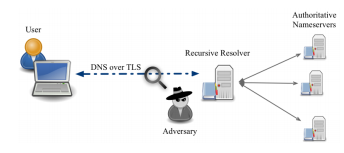

DNS Over TLS

Transport Layer Security – یک پروتکل رمزنگاری برای ایمن سازی اطلاعات منتقل شده از طریق اتصال به شبکه است. هنگامی که اتصال TLS امن بین مشتری و سرور برقرار شود ، هیچ واسطه ای نمی تواند داده های منتقل شده را هنگام رمزگذاری "ببیند".

TLS معمولاً به عنوان بخشی از HTTPS ("SSL") در مرورگر وب شما استفاده می شود.

DNS Over TLS (DoT) از TLS برای رمزگذاری ترافیک UDP از نمایش داده های عادی DNS استفاده می کند.

رمزگذاری این سؤالات متنی در غیر این صورت به محافظت از کاربران یا برنامه های درخواستی از چندین درخواست کمک می کند. حملات مختلف.

- Man-In-The-Middle: بدون رمزگذاری ، یک سیستم واسطه ای که بین مشتری و سرور DNS معتبر نشسته است می تواند به طور بالقوه با اطلاعات نادرست یا مخرب به مشتری پاسخ دهد.

- جاسوسی و پیگیری: بدون رمزگذاری در نمایش داده شد ، برای سیستم های واسطه ای این است که مشاهده کنند چه کاربرهایی یا برنامه های خاص به چه سایت هایی دسترسی دارند. در حالی که صفحه خاص در یک سایت فقط از DNS مشهود نخواهد بود ، فقط دانستن اینکه چه دامنه هایی درخواست می شوند ، کافی است تا نمایه ای از سیستم یا فرد را تشکیل دهد.

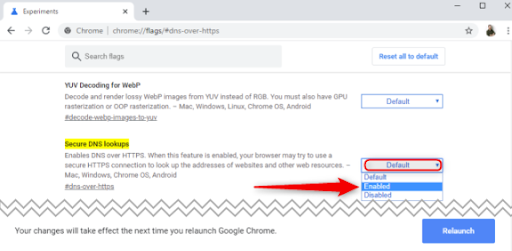

DNS Over HTTPS

DNS over HTTPS (یا DoH) پروتکل آزمایشی است که توسط موزیلا و گوگل هدایت می شود و اهداف بسیار مشابهی با DoT دارد: بهبود حریم شخصی افرادی که در اینترنت مرور می کنند با رمزگذاری نمایش داده ها و پاسخ های DNS.

نمایش داده شد DNS استاندارد از طریق UDP منتقل می شود و درخواست ها و پاسخ ها را می توان با ابزارهایی مانند Wireshark مشاهده کرد. DoT این سؤالات را رمزگذاری می کند اما هنوز به عنوان ترافیک کاملاً مجزا UDP در شبکه قابل شناسایی است.

DoH رویکرد متفاوتی را اتخاذ می کند و درخواست های قطعنامه DNS رمزگذاری شده را از طریق اتصالات HTTPS منتقل می کند که از طریق سیم مانند هر درخواست وب دیگری است.

تفاوت برخی از نتایج قابل توجه برای هر دو sysadmins و آینده وضوح نام است.

- فیلتر DNS یک روش متداول برای فیلتر کردن ترافیک وب برای محافظت از کاربران در برابر حملات فیشینگ ، سایت های توزیع بدافزار یا سایر فعالیت های بالقوه آسیب رسان اینترنتی در شبکه شرکتی است. DoH این فیلترها را پشت سر می گذارد ، به طور بالقوه کاربران و شبکه ها را در معرض خطر بیشتری قرار می دهد.

- در مدل فعلی وضوح نام ، هر دستگاه در یک شبکه کم و بیش نمایش داده های DNS را از همان محل (یک سرور DNS مشخص) دریافت می کند. وزارت بهداشت و به ویژه ، اجرای Firefox نشان می دهد که چگونه ممکن است در آینده اینگونه نباشد. هر برنامه در رایانه ممکن است از یک منبع DNS متفاوت خارج شود ، و آن را برای عیب یابی ، اطمینان از ریسک مدل بسیار دشوار تر می کند.

تفاوت DNS نسبت TLS و DNS نسبت به HTTPS چیست؟

بیایید با DNS از TLS (DoT) شروع کنیم. تمرکز اصلی اینجاست که پروتکل اصلی DNS تغییر نمی کند. فقط به صورت ایمن از طریق کانال ایمن منتقل می شود. DoH قبل از درخواست ها DNS را با فرمت HTTP ضبط می کند.

هشدارهای مانیتورینگ DNS

قادر به نظارت بر ترافیک DNS پیرامون خود برای ناهنجاری های مشکوک به طور موثر برای اوایل حیاتی است تشخیص سازش. استفاده از ابزاری مانند Varonis Edge به شما این امکان را می دهد تا در معیارهای هوشمند هشدار داده و پروفایل هایی را برای هر حساب در شبکه خود بسازید. هشدارها می توانند با ترکیبی از اقدامات در یک زمان خاص تولید شوند. این دوره ها با تجزیه و تحلیل نتایج تخلفات در سراسر جهان در هر صنعت ایجاد شده است.

نظارت بر تفاوت در تغییرات DNS ، موقعیت حساب ، استفاده از اولین بار ، دسترسی به داده های حساس و فعالیت در خارج از ساعت کاری تنها معدودی است. معیارهایی که می تواند با نقاشی یک تصویر گسترده تر از کشف ارتباط داشته باشد.