درون کمپین Stealthy APT

تصور کنید اگر هرکسی که Amazon Echo در خانه خود دارد مجبور باشد تصور کند که در 6 ماه گذشته درب قفل خود را باز کرده و یک سارق را به داخل خانه راه داده است. چگونه می فهمید که اگر کلیدهای شما ، دیسک های سخت شما یا هر چیزی که در پرونده شما است ، کپی می شود ، منبع آب شما را مسموم می کند؟

این همان موقعیتی است که هزاران سازمان تحت تأثیر حمله زنجیره تامین SolarWinds Sunburst درست هستند اکنون. آنها با عصبانیت در حال شکار علائم سازش یا به آتش کشیدن زیرساخت های خود هستند (تا حد زیادی) مطمئن باشند که APT روسیه پاکسازی شده است.

در 13 دسامبر ، Fire-Eye جزئیات ارزشمندی را درباره نقض نحوه بازیگران تهدید SolarWinds Orion به اشتراک گذاشت.

CISA در 17 دسامبر هشدار اضطراری صادر کرد و از همه شرکت های استفاده کننده از SolarWinds خواست تا SolarWinds Orion خود را از شبکه ارتقا دهند یا حتی قطع کنند. از آن زمان تیم های امنیتی Varonis در تحقیقات پزشکی قانونی مربوط به این یافته ها شاهد جهش بوده و چندین حمله در حال انجام را شناسایی کرده اند که در این به روز رسانی پوشش داده خواهد شد. "راه حل Orion ، طبق CISA ، شواهدی از بردارهای نفوذ اضافی مرتبط با این کارزار وجود دارد.

دفاع از حملات زنجیره تامین دشوار است ، و این یکی خصوصاً بد است

در یک حمله زنجیره تامین ، یک مهاجم می رود به جای حمله مستقیم به اهدافشان ، از فروشنده یا محصول معتمد استفاده كنید . در این حالت ، مهاجمان درب منزل پیش ساخته ای را به یک محصول نرم افزاری قابل اعتماد (SolarWinds Orion) وارد کردند که به طور خودکار به هزاران مشتری تحویل داده می شد ، مبدل به روزرسانی عادی.

خبرهای ناگوار در اینجا متوقف نشد – بازیگران تهدید به قدری پنهانی بودند كه ماهها پنهان بمانند. آنها وقت داشتند که درهای پشتی را بکارند و به بسیاری از سیستمها و دادهها دسترسی پیدا کنند. سازمان ها اکنون هر آنچه می توانند را بررسی می کنند ، از سیستم و حساب مرتبط با SolarWinds شروع می شوند و کار خود را به بیرون انجام می دهند.

Triage Steps

چه شما مشتری Varonis باشید یا نه ، مرحله اول بررسی نسخه ولن rable SolarWinds است. خورشیدی بادها نسخه های تحت تأثیر و 12/16/20 ، ، را شناسایی كرده است ] برای جایگزینی م hotلفه های به خطر افتاده ، به روزرسانی ها و اصلاحات سریع را منتشر کرده است.

اگر آسیب پذیر باشید ، در اینجا در اینجا در اینجا می توانید انجام دهید:

1) بررسی اتصالات به avsvmcloud [.] com و سایر دامنه های مرتبط با حمله

E xamine DNS و proxy ارتباط با فعالیت در دامنه های avsvmcloud [.] com و همچنین دامنه های دیگر شناسایی و مرتبط با فرمان و کنترل SolarWinds Sunburst (C2).

مشتریان Varonis می توانند به راحتی با جستجوی هشدارها و رویدادهای مربوط به فعالیت در این این دامنه ها را با استفاده از داشبورد اج و تهدیدهای شكار تهدید

2) بررسی فعالیت غیرمعمول توسط حساب ها و سیستم های مرتبط با SolarWinds

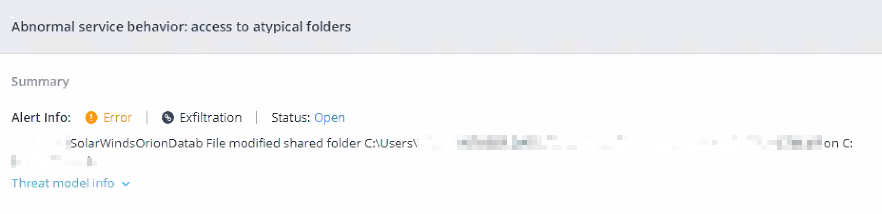

مشتریان وارونیس فعالیت غیرمعمولی را توسط حساب های سرویس مرتبط با SolarWinds تشخیص داده اند ، از جمله فعالیت پرونده و ارتباطات غیرمعمول با کاربر نهایی comp ute rs ("وسایل شخصی") . اتصالات غیرمعمول ، دامنه تغییر می کند ، یا فعالیت سیستم سیستم توسط SolarWinds service ac c ounts باید بررسی شود ، خصوصاً مربوط به داده ها یا سیستم های حساس .

در اینجا مثالی از هشدار Varonis وجود دارد كه یك حساب سرویس SolarWinds را شناسایی می كند و اقدامات سیستم فایل را غیرعادی انجام می دهد كه معمولاً انجام نمی دهد:

3) دسترسی غیرمعمول به منابع و تغییرات ایجاد شده توسط حساب های سرویس دیگر (نه فقط آنهایی كه با SolarWinds مرتبط هستند) را بررسی كنید.

هشدارها و فعالیت ها را برای احراز هویت غیر معمول و رفتار دسترسی مرور كنید ، توجه بیشتر به هشدارها و فعالیتهای حساب های خدمات و مدیران خدمات در محیط های ترکیبی (AAD).

اگر می خواهید تیم IR ما در تحقیق کمک کند ، لطفاً با تیم فروش خود تماس بگیرید یا جلسه ساعات اداری DatAlert را اینجا بخواهید

آنچه درباره این کمپین APT می دانیم (تجزیه و تحلیل فنی)

این حمله انجام شد بدون اینکه آسیب پذیری یک روز صفر را تسلیح کند (که ما از آن می دانیم). نظریه غالب ، که هنوز توسط SolarWinds تأیید نشده است ، این است که مهاجمان از اعتبار سرور FTP موجود در GitHub در سال 2018 برای دسترسی به زیرساخت به روزرسانی نرم افزار شرکت استفاده کردند.

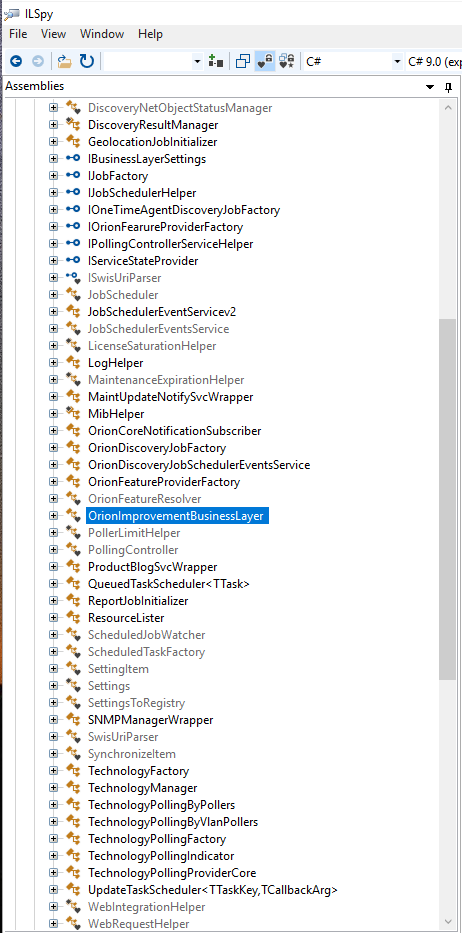

مهاجم توانست به روزرسانی های نرم افزار را تغییر داده و درب پشتی مخربی را به یکی از DLL های پلاگین SolarWinds Orion به نام SolarWinds.Orion.Core.BusinessLayer.dll.

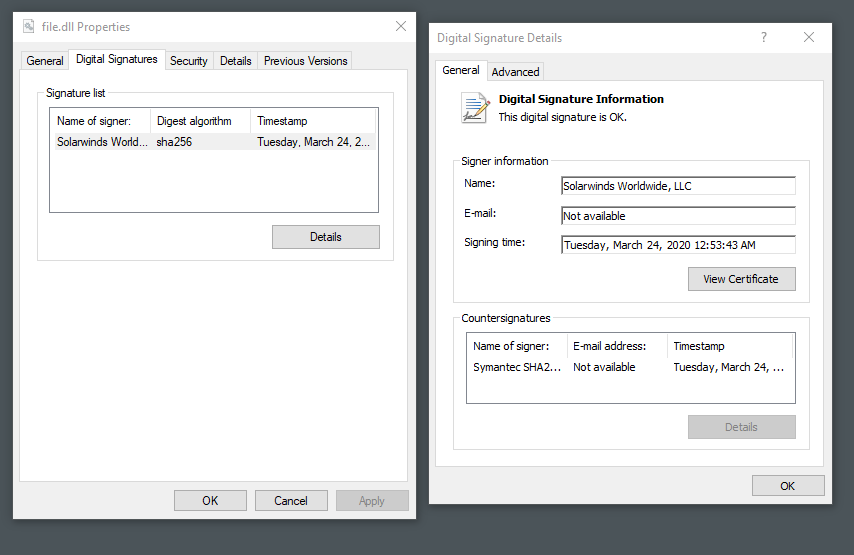

مهاجمان نسخه مخرب DLL خود را با کلید خصوصی SolarWinds امضا کردند. این گواهینامه توسط Symantec صادر شده است.

ما تصور می كنیم كه مهاجم می توانست DLL را به یكی از دو روش امضا كند:

- مهاجم در روند توسعه جایگاه خود را پیدا كرد ، در پشتی را اضافه كرد و اجازه داد SolarWinds آن را به عنوان بخشی امضا كند.

- مهاجم کلید خصوصی گواهی را به سرقت برد ، DLL را خودش امضا کرد و نسخه مخرب خود را جایگزین DLL رسمی کرد.

هر سازمانی که از SolarWinds استفاده کند و از سرورهای خود به روزرسانی دریافت کند ، DLL مخرب را بارگیری و اجرا می کند. از آنجا که DLL از طریق سرورهای رسمی بروزرسانی SolarWinds امضا و تحویل داده شده است ، تشخیص محتوای مخرب بسیار دشوار است.

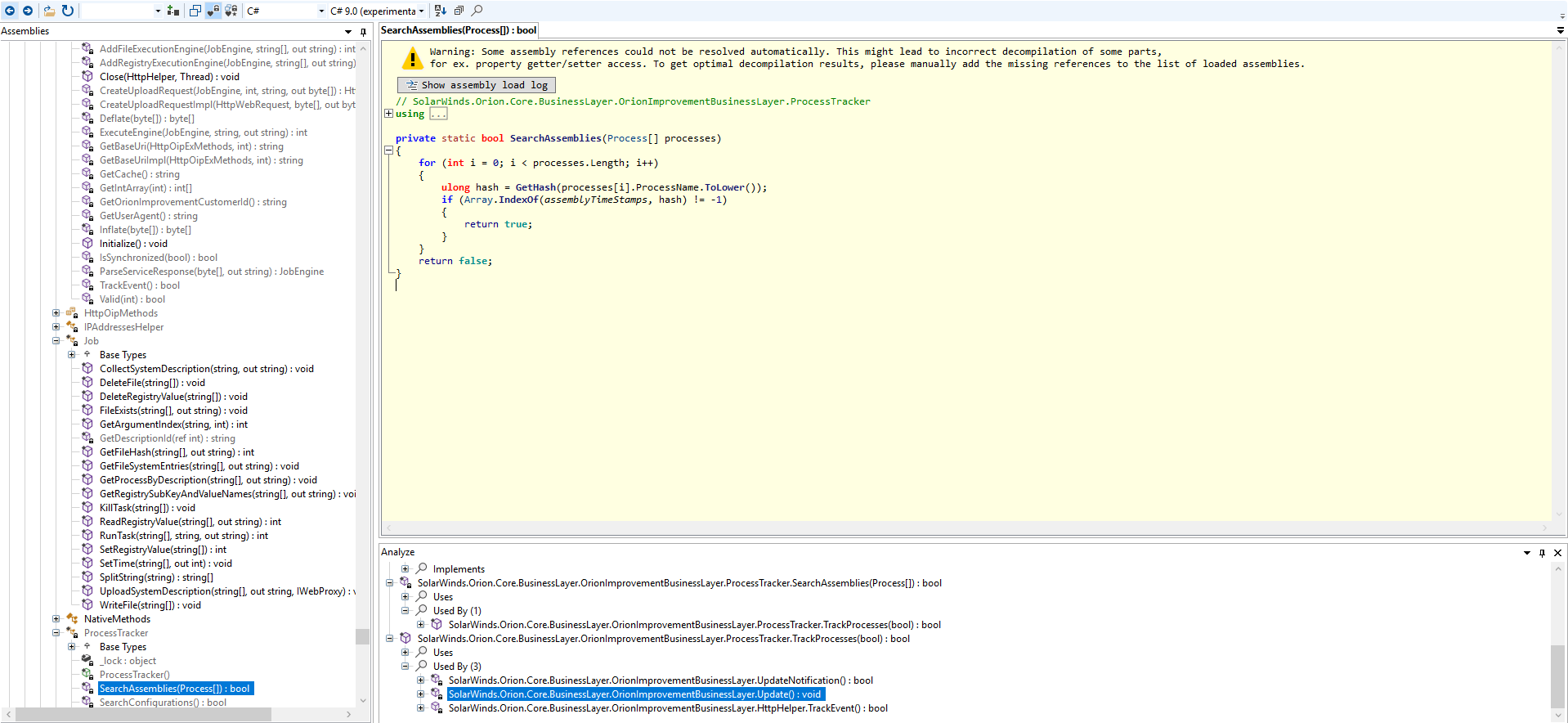

تجزیه و تحلیل SolarWinds SUNBURST Backdoor (BusinessLayer.dll)

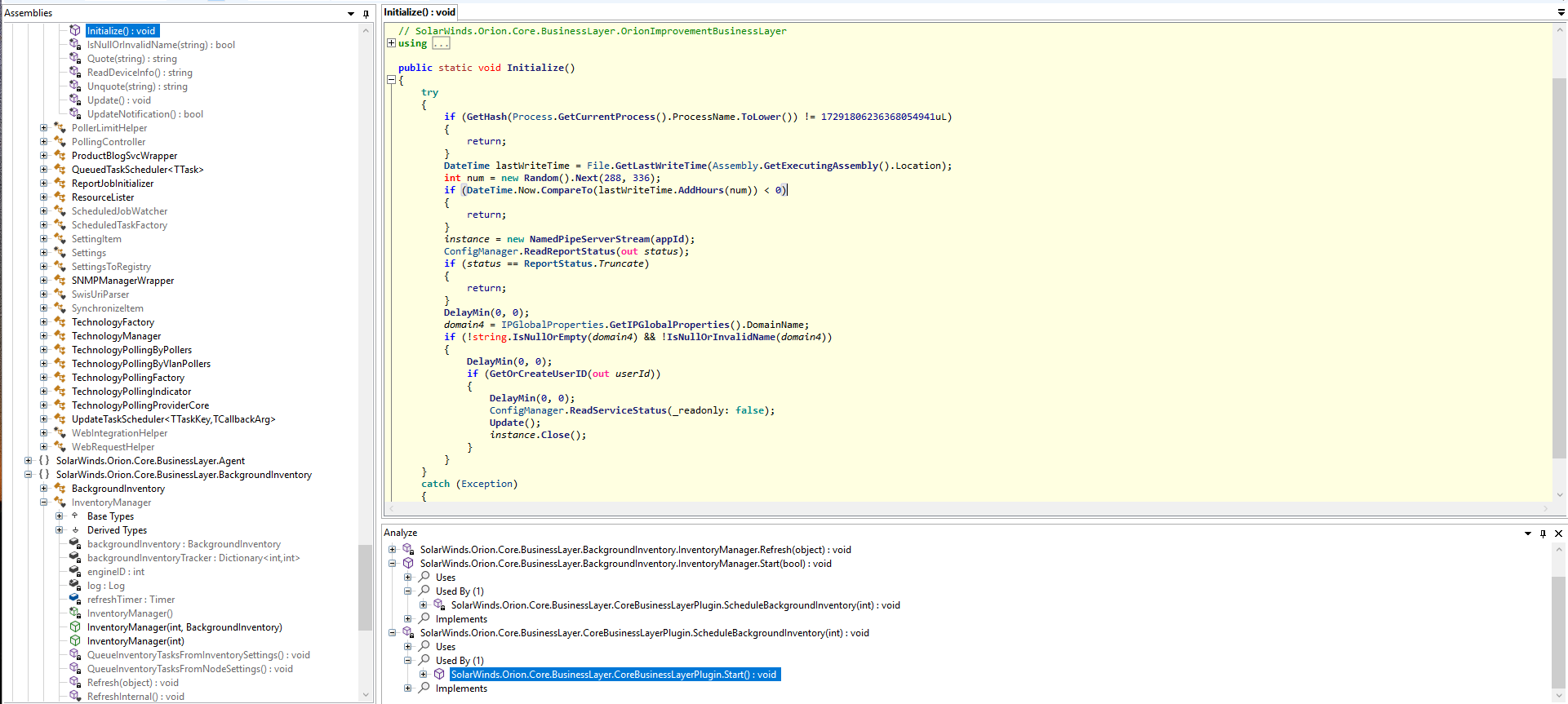

هنگامی که به DLL مخرب نگاه می کنیم ، ما ببینید که مهاجم پنهان کاری در ذهن داشته است. آنها تلاش زیادی کردند تا از کدی استفاده کنند که با سایر کد منبع Orion ترکیب شود ، با استفاده از استدلالهای کاملاً خوب و نامهای عمومی و کلاس و نامشخص مانند "مقداردهی اولیه" و "کار".

![] تحلیلگر غیرعادی SolarWinds](https://film2018downloadb.ir/wp-content/uploads/2020/12/_481_درون-کمپین-stealthy-apt.png)

Backdoor SolarWinds Sunburst در چندین مرحله اجرا می شود:

- بمب ساعتی تیک زدن

- درب پشتی 12-14 روز منتظر می ماند تا اولین چراغ راهنمای خود را به سرور C2 بفرستد. این امر شناسایی و ارتباط حمله به بروزرسانی مخرب را بسیار دشوارتر می کند.

- جمع آوری اطلاعات.

- درپشتی برخی از اطلاعات اساسی را به سرور C2 می فرستد (نام کاربری ، آدرس IP ، نسخه سیستم عامل) تا تعیین کند که دستگاه ارزش کاوش دارد.

- ارتباطات

- درپشتی از الگوریتم تولید دامنه سفارشی (DGA) برای تعیین آدرس IP فرمان و کنترل (C2) خود استفاده می کند. هنگام برقراری ارتباط با سرور C2 ، backdoor از ارتباط SolarWinds OIP مشکوک (برنامه بهبود Orion) تقلید می کند.

- Evasion

- کد دستگاه را برای یافتن ابزارهای ضد ویروس و پزشکی قانونی که می توانند وجود آن را تشخیص دهند ، اسکن می کند.

- Dropper

- اگر مهاجم فکر می کند شبکه ارزش بررسی دارد ، آنها از درب پشتی برای بارگیری قطره چکان کوچک معروف به TEARDROP استفاده می کنند ، سپس ابزارهای دیگری را برای فعالیت های پس از نفوذ بارگیری می کند.

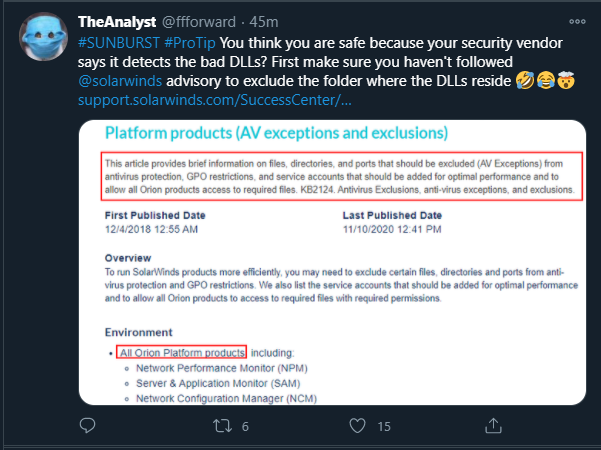

شناسایی DLL مخرب

متأسفانه ، SolarWinds به مشتریان توصیه می کند که نرم افزار خود را از اسکن آنتی ویروس و EDR برای جلوگیری از مثبت بودن کاذب. بسیاری از تیم های امنیتی برای کاهش سر و صدا به تنهایی از این نوع استثنائات استفاده می کنند.

هنگامی که این درب پشتی SolarWinds Sunburst آماده شد ، مهاجم از قطره چکان به نام TEARDROP استفاده کرد از یک فایل تصویری جعلی به نام "gracious_truth.jpg" برای رمزگشایی محموله تعبیه شده Cobalt Strike Beacon ، که توسط بازیگران تهدید سفارشی شده است.

از اینجا ، فعالیت های پس از نفوذ آغاز می شود – حرکت جانبی ، تشدید امتیاز ، سرقت داده ها ، و ایجاد

FireEye و CISA كاری خارق العاده انجام داده اند كه IOC مربوط به فعالیت پس از نفوذ خفا را مشاهده كرده است. ما نمی توانیم تصور کنیم که پزشکی قانونی بعد از نفوذ هر قربانی یکسان به نظر برسد. در حقیقت ، به راحتی می توان گفت که عوامل تهدید به احتمال زیاد از کمپین های بسیار سفارشی و عملیاتی توسط انسان برای سرقت اطلاعات خاص از هر قربانی استفاده می کنند – به عنوان مثال ، ابزارهای تیم قرمز FireEye.

حملات زنجیره تامین مانند این موارد اتخاذ یک الگوی اعتماد صفر و تشخیص مبتنی بر رفتار را محکم می کند. مهاجمان توانستند نسخه مخرب خود را از SolarWinds Orion DLL مانند نسخه معمولی نرم افزار جلوه دهند. تشخیص آن عملاً غیرممکن بود زیرا همه چیز رسمی به نظر می رسید. اما همانطور که آنها شروع به حرکت در یک شبکه ، دسترسی به حساب های جدید و لمس کردن داده ها می کنند ، بازیگران به همان اندازه که پیچیده هستند ، نمی دانند چگونه رفتار عادی همه کاربران و دستگاه ها را دقیقاً تقلید کنند.

CISA در هشدار خود درباره این APT اهمیت مدل سازی رفتاری را فرا می خواند:

"از آنجا که از رمزها و حساب های امنیتی معتبر استفاده می شود ، اما غیر مجاز است ، شناسایی این فعالیت برای شناخت اقداماتی که خارج از وظایف عادی کاربر نیست ، به بلوغ نیاز دارد. به عنوان مثال ، بعید است که یک حساب کاربری مرتبط با بخش منابع انسانی برای دسترسی به پایگاه اطلاعاتی تهدیدات سایبری لازم باشد. "