بهره برداری ، نمونه ها و نکات پیشگیری از هک کردن دولت

متأسفانه ، سو explo استفاده از هك دولت ، تهدیدی جدی برای سازمانها از هر نوع است ، و ما كه در امنیت سایبری كار می كنیم ، باید از آن آگاهی داشته باشیم.

یك دهه پیش ، بیشتر حملات تحت حمایت دولت انجام شد. در برابر دولت های دیگر ، و بیشتر با هدف نشان دادن توانایی های یک کشور به جای ایجاد اختلال واقعی است. اکنون علائمی وجود دارد که این تغییر می کند: دولتهای سراسر جهان عملیات سایبری را افزایش داده و سازمانهای تجاری را به طور فزاینده ای هدف قرار داده اند.

محیط کتابخانه فعال تست قلم رایگان را دریافت کنید کتاب

"این واقعاً چشم من را به امنیت AD در روشی که کار دفاعی هرگز انجام نداده است. "

فقط در چند ماه گذشته ، ما شاهد تلاش های زیادی برای هک کردن دولت بوده ایم:

- ژوئیه 2020 . کانادا ، انگلیس و ایالات متحده اعلام کردند که هکرهای مرتبط با اطلاعات روسیه سعی در سرقت اطلاعات مربوط به تولید واکسن COVID-19 داشته اند.

- ژوئیه 2020 . گزارش های رسانه ها حاکی است که یافته های ریاست جمهوری در سال 2018 به سیا اجازه انجام عملیات سایبری علیه ایران ، کره شمالی ، روسیه و چین را داده است. این عملیات شامل اخلال و درز اطلاعات عمومی بود.

- ژوئن 2020 . هکرهای مظنون کره شمالی با ارسال پیشنهادات شغلی نادرست به کارمندان خود ضمن ارائه نمایندگی از پیمانکاران دفاعی بزرگ ایالات متحده ، دست کم دو شرکت دفاعی در اروپای مرکزی را مصالحه کردند

در این مقاله ، بهترین بهره های مورد استفاده دولت ها را بررسی خواهیم کرد ، و نحوه مقابله با این حملات:

برای اهداف این مقاله ، ما "هک کردن دولت" را به عنوان نهادهای دولتی (به عنوان مثال امنیت ملی یا سازمان های اجرای قانون یا بازیگران خصوصی از طرف آنها) که از آسیب پذیری ها در سیستم ها ، نرم افزارها یا سخت افزار برای دسترسی به اطلاعاتی که در غیر این صورت رمزگذاری شده یا غیرقابل دسترسی هستند. همانطور که خواهیم دید ، این روشها بسیار رایج است.

روشهای برتر بهره برداری توسط دولت هکرها

هنگامی که صحبت از توصیف سو استفاده ها و تاکتیک های استفاده شده توسط هکرهای دولتی می شود ، ما با دو مشکل روبرو هستیم. یکی این که روشهایی که هکرهای دولتی استفاده می کنند در خفا مخفی است. ثانیاً ، هر دولت هنگام شروع حملات انگیزه های متفاوتی دارد و بنابراین از تاکتیک های مختلفی استفاده می کند.

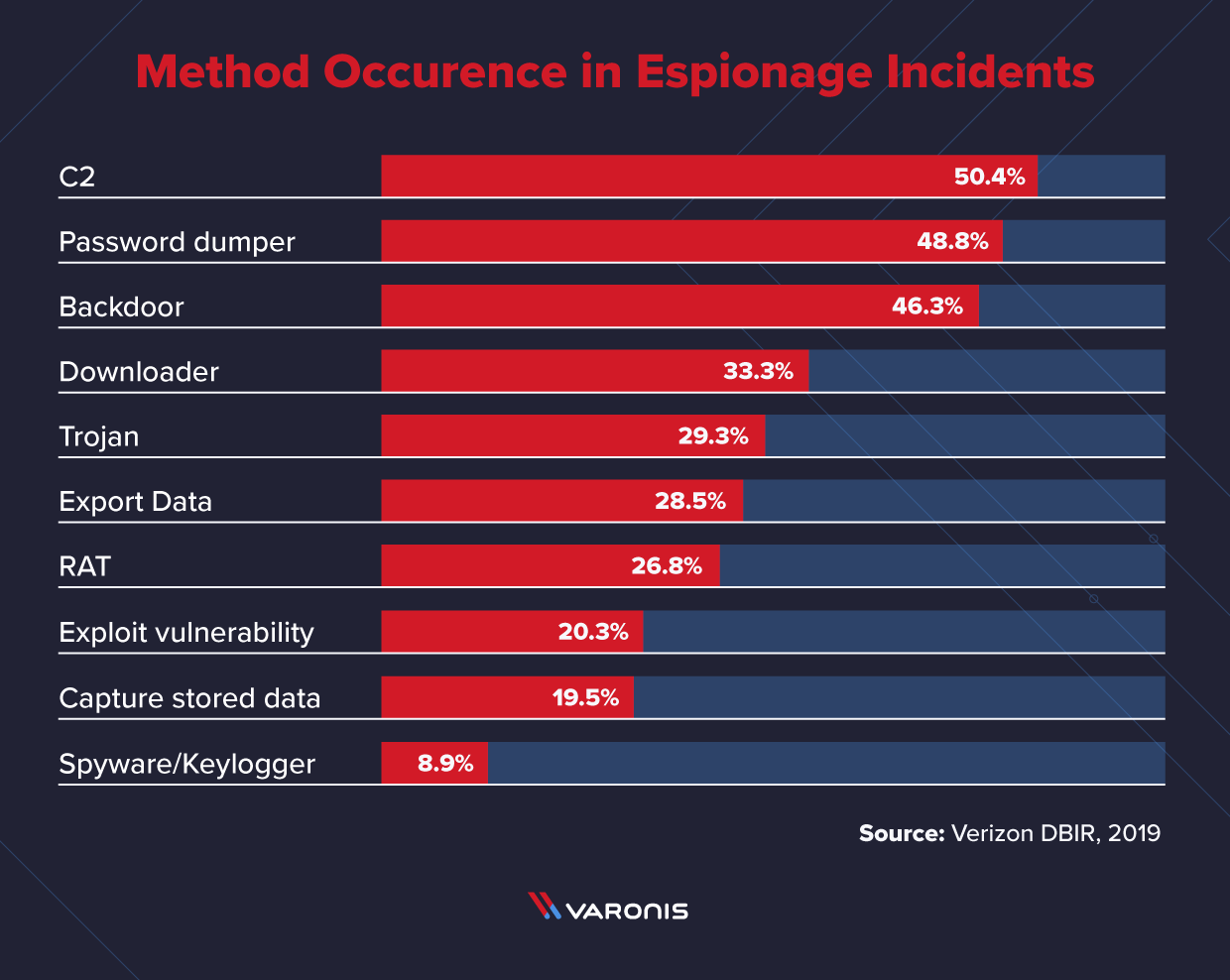

با این وجود ، برخی از راه ها می تواند کمی در مورد نحوه عملکرد هکرهای دولت اطلاعات کسب کند. یکی از منابع اطلاعات در این باره سخاوتمندانه توسط Verizon به عنوان بخشی از گزارش سالانه تحقیقات نقض داده (DBIR) ارائه می شود. این گزارش نشان می دهد که هک دولت طی چند سال گذشته به میزان قابل توجهی افزایش یافته است ، و جزئیات متداول ترین روشهای مورد استفاده هکرهای دولت را نشان می دهد:

منبع دیگر اطلاعات مربوط به هک شدن دولت از نشت دولت آمریكا حاصل شده است. در سال 2016 ، ویکیلیکس مجموعه بزرگی از گزارش های CIA را منتشر کرد که به Vault 7 معروف است و اینها اطلاعات جالبی را در مورد روشهای استفاده شده توسط دولت ایالات متحده ارائه می دهد. این تجزیه و تحلیل مجموعه ای تکان دهنده از خرابی های امنیتی در یکی از مخفی ترین نهادهای جهان را برجسته می کند ، اما متأسفانه نقاط ضعف اساسی که باعث ایجاد این نقض شده اند ، هم اکنون در بسیاری از سازمان ها بسیار رایج است.

سومین منبع اطلاعاتی از سلاح های سایبری که "در طبیعت" دستگیر شده اند. نمونه متعارف آن Stuxnet است ، سلاحی که توسط ارتش آمریکا برای خرابکاری سانتریفیوژهای غنی سازی اورانیوم در ایران ساخته شده است. استاکس نت شبیه هیچ ویروس یا کرم دیگری نبود که قبلاً وجود داشته باشد. به جای اینکه کامپیوترهای هدف را به راحتی ربوده یا اطلاعات آنها را بدزدید ، از قلمرو دیجیتال گریخت تا تخریب فیزیکی تجهیزات مورد کنترل رایانه ها را به بار آورد. از زمان انتشار سلاح در سال 2010 ، بسیاری از تجزیه و تحلیل ها پس از مرگ بر روی ویروس ، به منظور آشکار کردن توانایی هکرهای دولت انجام شده است.

روش های بهره برداری

با تجزیه و تحلیل این منابع اطلاعاتی در مورد روش های مورد استفاده دولت هکرها ، و با برش دادن داده های اولیه ای که DBIR ارائه می دهد ، می توانیم اطلاعات بیشتری در مورد این حملات سازمان یافته دولت ارائه دهیم. در جدول بالا شش مکانیزم حمله برتر که توسط هکرهای دولتی استفاده شده است ، ذکر شده است. همانطور که DBIR متذکر می شود ، این 121 مورد نقض در نتیجه سوits استفاده هایی است که به طور مرتب انجام می شود و در آنها برخی اقدامات تقریباً همیشه ظاهر می شود.

حوادث نقض به احتمال زیاد چیزی شبیه به این است: یک کاربر در جایی پشت میز نشسته است – شرکت Fortune 500 ، پیمانکار دفاعی ، دانشگاه تحقیقاتی – در معرض حمله فیشینگ ایمیل است که در آن یک درب پشتی بر روی کامپیوتر کاربر بارگیری می شود. اگر کارمند از راه دور کار کند ، این یک منبع خاص تهدید است.

سپس این بدافزار با سرور فرمان و کنترل دولت خارجی ( C2 ) تماس می گیرد. سرورهای C2 برای backdoor دستورات ساده ای را اجرا می كنند ، كه می تواند شامل راه رفتن در سیستم فایل و سپس صادرات داده باشد كه جالب به نظر می رسد. غالباً دولت خارجی همچنین در جستجوی پرونده هش گذرواژه است – dumping password – تا بتواند جستجوی معکوس را انجام دهد و سپس از راه دور این حسابها را هک کند.

البته این امر غیر عادی نیست سناریویی برای نوع پیشرفته تر هکرهای غیر دولتی. نکته کلیدی در اینجا این است که روشهای پیشگیرانه سنتی و تخفیف نوع B نوع B همچنان اعمال می شوند.

به عنوان مثال ، DBIR فعلی باز هم به خوانندگان یادآوری می کند – آنها سالهاست این حرف را می زنند – که احراز هویت دو فاز 80 را مسدود می کند ٪ حملات شامل گذرواژه است. آنچه برای سارقان سایبری عادی مفید است ، به همان اندازه برای جاسوس های سایبری که از سرزمین اصلی چین وارد سیستم می شوند نیز مفید است. و ممیزی و نظارت بر فعالیت پرونده ها باعث می شود که کارمند ارتش جین به اسناد و پرونده های سیستمی دسترسی پیدا کند که معمولاً آنها را لمس نمی کند.

ما در اینكه پیمانكاران ارتش آمریكا كه مورد مصالحه قرار گرفته اند قربانی سناریوی ما شده اند ، تردیدی نداریم. شرح دقیق تر حمله واقعی ارتش چین را می توان در اینجا یافت. این تقریباً براساس این سناریو براساس داده های DBIR دنبال می شود اما تغییرات جالبی دارد.

توصیه ما به شرکت هایی که با این نوع حملات روبرو هستند؟ آرام باشید ، ادامه دهید و روی تکنیک های پیشگیری و تخفیف تخلف متمرکز شوید – برای ایده های بیشتر به DBIR 2013 مراجعه کنید – شما همیشه برای استفاده در برابر سارقان سایبری استاندارد در نظر داشتید.

بررسی سریع: چه چیزی به عنوان هک دولتی طبقه بندی می شود؟ [19659012

یکی از مهمترین مشکلات سازمانها در هنگام هک شدن دولت این است که اگر حمله خاصی ناشی از یک دولت باشد ، کار در حال انجام است.

ردیابی منبع حمله به این روش به "انتساب" معروف است و انجام آن بسیار دشوار است. این مشکل همچنین به این واقعیت افزوده می شود که بسیاری از هکرهای دولتی سعی می کنند حملات خود را مانند حملات هکرهای "آزاد" جلوه دهند و همچنین این واقعیت است که بسیاری از دولت ها (از جمله روسیه) برای حفظ انکارناپذیری از گروه های هک خارجی استفاده می کنند. [19659002] این به عنوان "مشکل انتساب" شناخته شده است. بررسی اینکه چه کسی حمله را انجام داده به نظر کافی ساده است ، اما یک مفهوم اساسی در امنیت سایبری و پزشکی قانونی دیجیتال این واقعیت است که پس از حمله سایبری گاهی نامگذاری قطعی عامل آن بسیار دشوار است. هکرها برای پوشش مسیرهای خود ، ابزار فنی زیادی در اختیار دارند. و حتی هنگامی که تحلیلگران می فهمند که یک هکر از کدام کامپیوتر استفاده کرده است ، رفتن از آنجا به کسی که از آن استفاده کرده بسیار دشوار است.

هنگامی که دولت اوباما مسئولیت هک سال 2014 سونی پیکچرز را به گردن کره شمالی انداخت ، به عنوان مثال ، بیشتر جامعه امنیتی با اجماع موافقت کرد ، اما همچنین شک و تردید برجسته ای نیز وجود داشت. بخشی از این امر به این دلیل بود که اوباما فاش نکرد که ایالات متحده توانایی مستقیم جاسوسی در فعالیت های اینترنتی کره شمالی را قبل و هنگام حمله به سونی داشته است. این جزئیات بعدا توسط نیویورک تایمز گزارش شد. اما دسترسی ناسازگار به شواهد کامل می تواند برای افراد و م firmسسات امنیتی غیرنظامی تأیید انتصابات دولت را دشوار کند.

با این وجود ، برخی از سازمان ها هستند که می توانند به شما در انجام تجزیه و تحلیل اسناد کمک کنند. یکی از اینها تیم تمرینات پیشرفته FireEye است که از روشهای کلاه سفید برای بررسی منبع حملات استفاده می کنند و به شما اطلاع می دهند که آیا توسط یک دولت هدف قرار گرفته اید.

خطرات امنیتی هک شدن دولت چیست؟

اگر شما به عنوان بخشی از یک تیم امنیتی در یک سازمان تجاری کار می کنید ، ممکن است به نظر برسد که دنیای جاسوسی بین المللی یک نگرانی جزئی است. قطعاً چنین نیست.

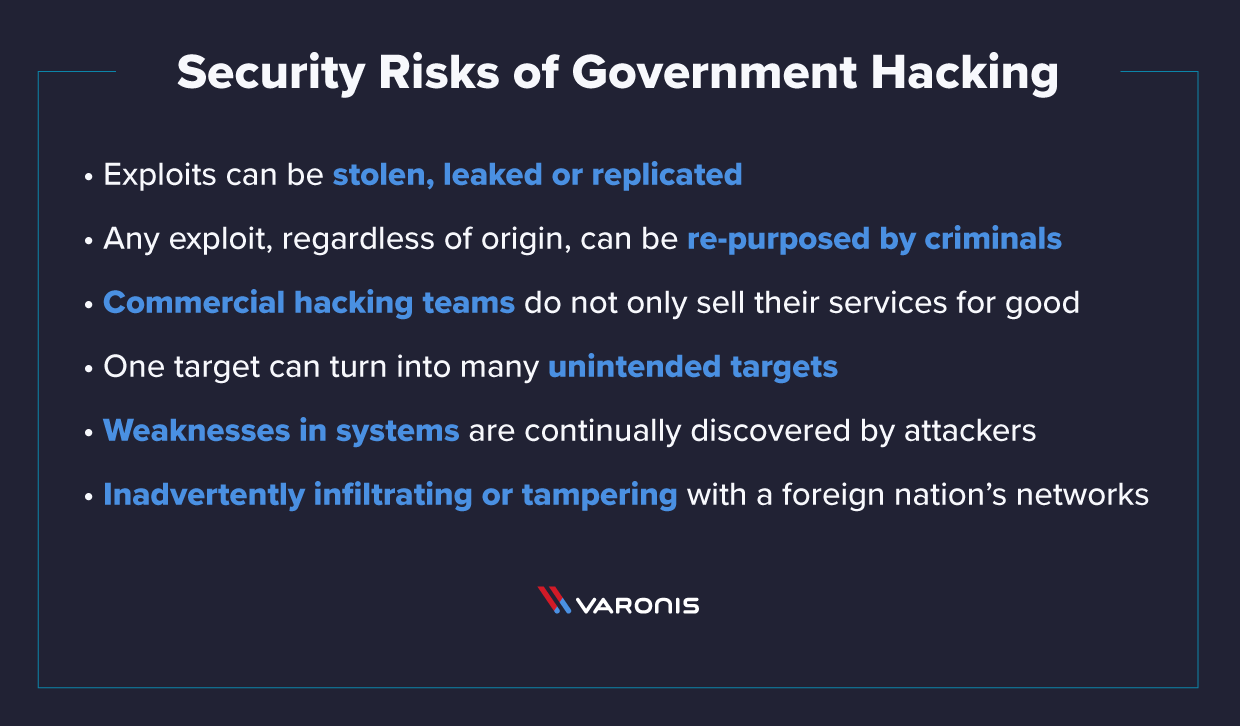

آسیب پذیری های سایبری از هر نوع ، چه برای اهداف اجرای قانون ، آزمایش امنیت یا هر هدف دیگر ، نباید جدی گرفته شود. از نظر فنی ، هک کردن اطلاعات ، ارتباطات یا منابع فناوری (ICT) بدون رضایت کاربر / مالک ، صرف نظر از انگیزه آن ، همیشه یک حمله است. حملات می تواند به یک دستگاه ، سیستم یا جریان ارتباطی فعال آسیب برساند و یا آنها را در حالت کم امنیت نگه دارد. این به طور قابل توجهی خطر نقض در آینده را افزایش می دهد ، و به طور بالقوه به همه کاربران سیستم آسیب می رساند.

به طور خاص ، بسیاری از خطرات هک شدن دولت وجود دارد ، و این حتی برای سازمان های تجاری نیز اعمال می شود:

- بهره برداری می تواند سرقت شود ، به بیرون درز کند ، یا تکثیر . حتی نهادهای دولتی با بالاترین سطح امنیت نیز به خطر افتاده اند. به عنوان مثال ، گروه ShadowBrokers آژانس امنیت ملی ایالات متحده را هك كرد و مورد سوit استفاده روزانه صفر آژانس EternalBlue قرار گرفت و شركت امنیتی ایتالیا Hacking Team در سال 2015 هك شد. توسط جنایتکاران یا بازیگران دولت-ملت برای حمله به کاربران بی گناه. باج افزار Petya / NotPetya (مبتنی بر EternalBlue) عواقب واقعی مانند تأخیر در معالجه پزشکی ، توقف عملیات بانکی و ایجاد اختلال در خدمات بندری را به همراه داشت.

- تیم های هک تجاری فقط خدمات خود را به "افراد خوب" نمی فروشند ". در سال 2019 ، محققان امنیتی کشف کردند که نرم افزار NSO Group ، یک شرکت اطلاعات سایبری اسرائیلی که توسط بسیاری از سازمان های دولتی استفاده می شود ، برای هک مخفیانه حساب WhatsApp روزنامه نگاران و فعالان برای نظارت بر ارتباطات آنها استفاده شده است.

- یک هدف می تواند تبدیل به بسیاری . در حالی که در حالت ایده آل ، با طراحی ، هک های دولتی به صورت هدفمند و جراحی در نظر گرفته می شوند ، اما تکنیک ها و سو explo استفاده های هک ، حتی اگر فقط برای یک هدف در نظر گرفته شده باشند ، می توانند در برابر تعداد زیادی و تنوع دستگاه یا نرم افزار نیز مورد استفاده قرار گیرند. علاوه بر این ، سو explo استفاده ها همچنین می توانند توسط کشورها برای اهداف دیگر مورد استفاده قرار گیرند ، به ویژه برای درگیر شدن در حملات سایبری یا جنگ سایبری توسط عوامل مختلف تهدید مداوم پیشرفته (APT) که اغلب مطابق با دولت هستند. احتمالاً مشهورترین نمونه APT ویروس استاکس نت است که در بالا به آن اشاره کردیم: اگرچه این ویروس برای از بین بردن سانتریفیوژهای هسته ای ایران طراحی شده است ، اما بعد از آن در سراسر جهان گسترش یافت (بسیار فراتر از هدف مورد نظر) که میلیون ها سیستم دیگر را تحت تأثیر قرار می دهد.

- نقاط ضعف در سیستم های رایانه ای توسط مهاجمین در تمام مدت کشف می شود . مخفی نگه داشتن ضعف (برای سو later استفاده از آن بعدا) مانع از کشف آن توسط دیگران نمی شود. به عنوان مثال ، برای سیستم عامل اندروید ، میزان کشف مجدد ضعف های شدت بالا و بحرانی در طول یک سال 23٪ است.

- عبور از حوزه های قضایی . همچنین خطر نفوذ یا دستکاری سهوی شبکه ها یا سیستم های یک ملت خارجی وجود دارد – عملی که می تواند به عنوان حمله علیه ملت ، منافع آن یا شهروندان آن تلقی شود ، با پیامدهای سیاسی ، اقتصادی و بالقوه حمله سایبری . همچنین ممکن است برخی از کشورها را به دنبال یک رویکرد اینترنتی مستقل ترغیب کند.

دولت برای جلوگیری از هک کردن چه کاری انجام می دهد؟

در ایالات متحده آمریکا ، پشتیبانی دولتی در دسترس است که به شما در شناسایی و دفاع از خود کمک می کند. علیه هک کردن دولت آژانس مرکزی متولی این وظیفه CISA ، بخشی از وزارت امنیت داخلی ایالات متحده است. این آژانس اغلب هشدارهایی را ارائه می دهد که جزئیات مربوط به مسائل امنیتی فعلی ، آسیب پذیری ها و بهره برداری ها را با جزئیات بیان می کند. برای دریافت این هشدارهای فنی می توانید در صندوق ورودی خود ثبت نام کنید.

گزارش های CISA در سطوح مختلف فنی ارائه می شود:

- فعالیت فعلی اطلاعات به روز در مورد انواع فعالیت های امنیتی با تأثیر زیاد را که جامعه را تحت تأثیر قرار می دهد ارائه می دهد بزرگ.

- هشدارها اطلاعات به موقع در مورد مسائل امنیتی فعلی ، آسیب پذیری ها و بهره برداری ها را ارائه می دهند.

- بولتن ها خلاصه های هفتگی آسیب پذیری های جدید را ارائه می دهند. اطلاعات وصله در صورت وجود ارائه می شود.

- گزارش های تجزیه و تحلیل تجزیه و تحلیل عمیق تهدید سایبری جدید یا در حال تحول را ارائه دهید.

گرچه این پشتیبانی مطمئناً مفید است ، اما برای جلوگیری از انواع حملات نباید به آن اعتماد کنید. به طور خاص ، CISA نمی تواند به شما کمک کند تا از تهدیدات داخلی خودداری کنید ، و به طور معمول بین کشف یک تهدید تاخیر وجود دارد و موضوع هشدار می شود. به همین دلیل ، شما هنوز هم باید خودتان مدل تهدید خود را انجام دهید و احتمال بروز حملات مورد حمایت دولت به این عامل را داشته باشید.

3 نمونه پرونده های هک کردن دولت

طی چند سال گذشته ، دولت به طور فزاینده ای به هک به عنوان یک روش تحقیق. به طور خاص ، اداره تحقیقات فدرال ("FBI") استقرار بدافزار را آغاز کرده است: نرم افزاری که برای نفوذ و کنترل ، غیرفعال کردن یا نظارت بر استفاده و فعالیت رایانه طراحی شده است. این رویکرد منجر به این شده است که دولت مجبور شود از فعالیتهای خود در برابر اتهاماتی که بیش از حد اختیارات خود بوده است دفاع کند. قانونی بودن این تکنیک ها هنوز یک منطقه خاکستری است ، اما در اینجا تصمیمات کلیدی موارد اخیر آورده شده است:

United States v. Feldman

UNITED STATES DRITICIC DURRICT DURSTIC HISTERN WISCONSIN؛ 19 ژانویه 2015؛ پرونده شماره 13-CR-155 (E.D. Wis. 19 ژانویه 2015)

دولت متهم جفری فلدمن را به دریافت و در اختیار داشتن پورنوگرافی کودکان متهم کرد. متهم با استدلال بر اینكه این ضمانت نامه را درخواست كرده است ، مجبور به كشف در مورد برنامه رایانه ای ("RoundUp") است كه توسط نیروی انتظامی برای شناسایی وجود ادعای وجود پورنوگرافی كودكان در رایانه خود و سرکوب شواهد جمع آوری شده براساس دستور بازرسی پس از آن به دست آمده است. این برنامه نتوانست دلیل احتمالی را اثبات کند و متهم دادستان صادر کننده را گمراه کرد.

قاضی ، در این مورد ، در مواردی که متهم متهم به دریافت و داشتن پورنوگرافی کودک بود ، بر اساس جستجوی رایانه خود و نه استفاده از نرم افزار دولت.

ایالات متحده در برابر پاول

دادگاه منطقه ای ایالات متحده برای منطقه شمالی ILLINOIS EASTERN DIVISION؛ 6 دسامبر 2016؛ No. 11-cr-580-2 (ND Ill. 6 دسامبر 2016)

در 23 آوریل 2009 ، متهم نامه ای را امضا کرد و همکاری با تحقیقات دولت را آغاز کرد و اطلاعاتی را در مورد او و دیگران ارائه داد.

با این حال ، متهم قبل از محکومیت ، در 5 مه 2015 ، طرح دادخواست استرداد مجرمیت خود را رد کرد و کیفرخواست علیه او را رد کرد. تا آنجا که در این طرح دعوی ادعا شده است که متهم از دولت مصونیت داشته است یا تعقیب قضایی را به تعویق انداخته است و نباید کیفر کی روش قرار می گرفت ، زیرا روشهای تحقیق در این پرونده غیرقانونی بوده است. با این وجود ، دادگاه پیشنهاد متهم را برای پس گرفتن ادعای مجرمانه خود رد کرد.

United States v. Michaud

دادگاه منطقه ای ایالات متحده منطقه غرب غرب واشنگتن در تاکوما. 28 ژانویه 2016؛ مورد شماره 3: 15-cr-05351-RJB (W.D. Wash. 28 ژانویه 2016)

آقای. جی میکاد ، ساکن ونکوور ، واشنگتن ، به دریافت و در اختیار داشتن پورنوگرافی کودکان متهم شد. اتهامات علیه آقای میخود ناشی از فعالیت ادعایی آقای میکود در "وب سایت A" بود ، وب سایتی که طبق گفته FBI ، به تبلیغ و توزیع پورنوگرافی کودکان اختصاص داشت. وب سایت A در آگوست سال 2014 ایجاد شد و با خاموش کردن سایت FBI ، در تاریخ 4 مارس 2015 ، وب سایت A بیش از 200000 حساب عضو ثبت شده و 1500 بازدید کننده روزانه داشت ، که این "بزرگترین پورنوگرافی کودکان شناخته شده پنهان شده" است خدمات در جهان. "

به عنوان بخشی از تحقیقات درباره این پرونده ، FBI این وب سایت را هک کرده و کنترل آن را بدست گرفت. FBI ضمن کنترل وب سایت A ، با استقرار یک فناوری بررسی شبکه ("NIT") که "باعث (d) یک کامپیوتر فعال کننده – هر کجا که باشد – برای ارسال به یک رایانه توسط دولت کنترل می شود یا توسط دولت شناخته شده است ، پیام های سطح شبکه حاوی اطلاعاتی است که می تواند در شناسایی رایانه ، محل آن کمک کند ، [and] اطلاعات دیگر [.] "

اما با این حال ، به دنبال شکایت از متهم ، قاضی دریافت که روش انجام این تحقیق "مستقیماً به نوع شرایطی که ضمانت نامه NIT مجاز به تحقیق بود نیست" و پرونده شکسته شد.

نحوه برخورد با این نوع حملات [19659012] در اینجا در Varonis ، ما به بسیاری از شرکت ها کمک کرده ایم که از خود در برابر هک و جاسوسی دولت محافظت کنند. در طول دهه ها ، ما دریافته ایم که چند اصل اساسی وجود دارد که بهترین دفاع را از آنها آگاه می کند و آنها را پشتیبانی می کند. در این بخش ، ما توضیح خواهیم داد که اینها چیست.

دشمن خود را بشناسید

هر دفاع موفق با تحقیق شروع می شود. همه کارمندان امنیت سایبری در همه سازمان ها باید وقت بگذارند تا با فعال ترین بازیگران تحت حمایت دولت آشنا شوند. شما باید توجه ویژه ای به بازیگرانی که معروف به سرقت موفقیت آمیز داده ها هستند و مورد حمایت دولت ها هستند ، توجه کنید. اینها شامل بچه گربه جذاب و خرس فانتزی است.

منابع زیادی برای کمک به شما در این زمینه در دسترس است. وزارت امنیت داخلی در ایالات متحده آمریکا اغلب تجزیه و تحلیل فعال ترین گروه های هک را منتشر می کند. SBS همچنین پروفایل هایی را در مورد خطرناکترین بازیگران تحت حمایت دولت تولید می کند ، که مکانی عالی برای شروع ارزیابی مشخصات ریسک شما است. ، و سو stra نرم افزارهای مخرب به طور فعال در حال استقرار هستند. سپس این اطلاعات باید در سیستم تشخیص تهدیدات شما گنجانده شود.

تمرکز بر روی داده های شما

اکثر بازیگران تحت حمایت دولت پس از داده های مهم هستند. به عنوان مثال تلاش اخیر روسها برای سرقت تحقیقات واکسن COVID-19 را در نظر بگیرید. گرچه نباید از نقطه پایانی و مدیریت هویت چشم پوشی کنید ، باید تشخیص دهید که IP اغلب بزرگترین هدف برای هکرهای مورد حمایت دولت است.

محافظت از داده های شما به معنای دانستن محل زندگی داده های مهم شما و دسترسی به آن است. این همچنین به معنای توانایی تشخیص زمان اتفاق مشکوکی است. سیستم DatAlert ما به گونه ای ساخته شده است که دقیقاً این قابلیت را به شما می دهد.

تمرینات تیم قرمز را انجام دهید

همانطور که اخیراً اشاره کردیم ، تمرینات تیم قرمز می تواند یک روش بسیار موثر برای شناسایی نقص های امنیتی در سازمان شما و رفع آنها باشد.

در زمینه هک های تحت حمایت دولت ، Red Teamingoffs همراه با سایر تکنیک های تجزیه و تحلیل تهدیدات چندین مزیت را به همراه دارد. Red Teaming می تواند:

- خطر و حساسیت حمله به دارایی های اصلی اطلاعات تجاری را شناسایی کند ؛

- فنون ، تاکتیک ها و رویه های (TTP) بازیگران تهدید واقعی را به روشی کنترل شده و کنترل شده شبیه سازی کند.

- توانایی سازمان خود را در شناسایی ، پاسخگویی و جلوگیری از تهدیدات پیچیده و هدفمند ارزیابی کنید.

- برای ارائه تخفیف معنادار و کارگاه های جامع گزارش گیری پس از ارزیابی ، از همکاری نزدیک با واکنش داخلی و تیم های آبی تشویق کنید.

کلمه نهایی

A دهه گذشته ، هک کردن دولت عمدتاً نگران تحلیلگران امنیت سایبری بود که در سازمان های دولتی کار می کردند. در سالهای اخیر ، این حملات بسیار مکرر و بسیار خطرناک تر شده است. در هر نوع سازمانی که کار می کنید ، باید از هک شدن دولت و نحوه محافظت از سیستم های خود در برابر آن آگاه باشید. علاوه بر این ، دانش کامل در مورد هک کردن دولت در حال حاضر یک مهارت اساسی برای هر کسی است که قصد ایجاد شغل امنیت سایبری را دارد ، می باشد.